Ερευνητές ασφαλείας κυκλοφόρησαν exploits για την ευπάθεια των Windows Zerologon CVE-2020-1472 που επιτρέπουν σε έναν hacker να πάρει τον έλεγχο ενός domain των Windows.

Στο πλαίσιο των ενημερώσεων ασφαλείας του Patch Tuesday Αυγούστου 2020, η Microsoft διόρθωσε μια κρίσιμη ευπάθεια ασφαλείας με βαθμολογία 10/10 γνωστή ως “CVE-2020-1472 | Netlogon Elevation of Privilege Vulnerability“.

Μετά την επιτυχή εκμετάλλευση αυτής της ευπάθειας, οι εισβολείς μπορούν να αναβαθμίσουν τα προνόμιά τους σε έναν domain, και να γίνουν διαχειριστές με πλήρη πρόσβαση.

Η εταιρεία Secura, η οποία ανακάλυψε αυτήν την ευπάθεια, κυκλοφόρησε μια λεπτομερή περιγραφή της ευπάθειας που την ονόμασε Zerologon.

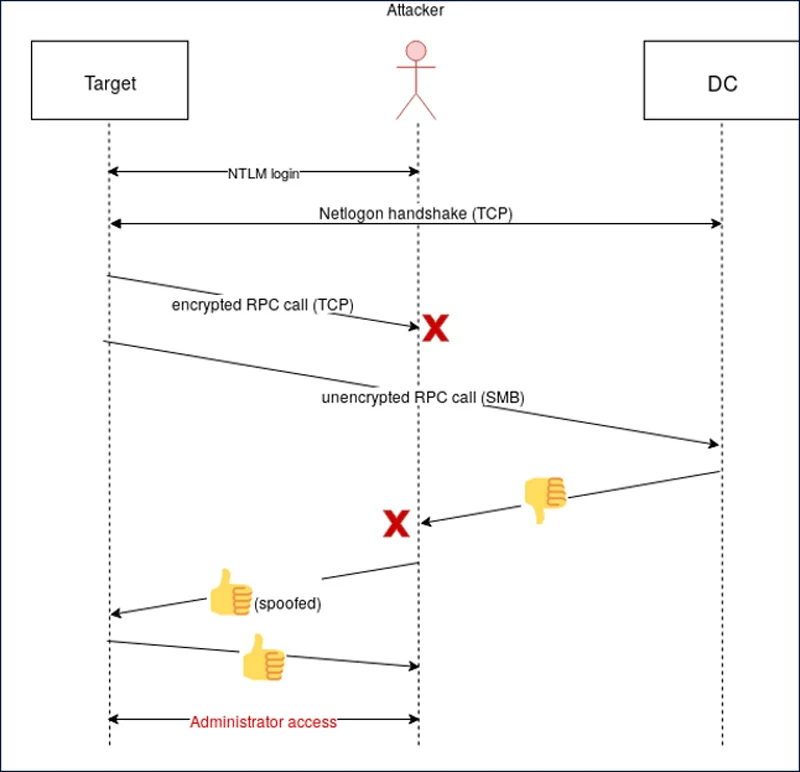

Όταν ένας χρήστης συνδέει μια συσκευή Windows σε έναν domain, χρησιμοποιεί το Netlogon Remote Protocol (MS-NRPC) μέσω RPC για επικοινωνία με τον ελεγκτή και έλεγχο ταυτότητας του χρήστη.

Αν ένας χρήστης συνδεθεί με τα σωστά διαπιστευτήρια, ο ελεγκτής domain λέει στη συσκευή να επιτρέψει τον έλεγχο ταυτότητας με τα κατάλληλα δικαιώματα. Όσοι έχουν λάθος διαπιστευτήρια δεν θα μπορούν προφανώς να συνδεθούν.

Καθώς οι προσπάθειες ελέγχου ταυτότητας είναι κρίσιμες, τα Windows στέλνουν τα αιτήματα ελέγχου ταυτότητας μέσω μιας κρυπτογραφημένης, ασφαλούς σύνδεσης RPC

Ο ερευνητής της Secura, Tom Tervoort, ανακάλυψε ότι είναι πιθανό να αναγκάσει τους ελεγκτές των domain να επιστρέψουν μια μη κρυπτογραφημένη επικοινωνία RPC κατά την εκτέλεση των αιτημάτων ελέγχου ταυτότητας.

Αφού επέστρεψε μη ασφαλή επικοινωνία RPC, ο Tervoort μπορούσε να χρησιμοποιήσει ένα ελάττωμα στον αλγόριθμο διαπραγμάτευσης της κρυπτογράφησης του Netlogon AES-CFB8 για να δοκιμάσει να πλαστογραφήσει μια επιτυχημένη σύνδεση.

Στις δοκιμές του Tervoort, χρειάστηκαν κατά μέσο όρο 256 προσπάθειες για να πλαστογραφηθεί μια επιτυχημένη σύνδεση.

Αυτός ο χειρισμός μπορεί να εξαπατήσει μια συσκευή και να συνδέσει τον χρήστη στο σύστημα σαν διαχειριστή του domain.

Μόλις ένας hacker αποκτήσει δικαιώματα διαχειριστή στο δίκτυο, αποκτά πλήρη πρόσβαση στον ελεγκτή του domain. Έτσι μπορεί να αλλάξει τους κωδικούς πρόσβασης των χρηστών και να εκτελέσει οποιαδήποτε εντολή επιθυμεί.

Αυτό που κάνει αυτή την ευπάθεια τόσο τρομακτική είναι ότι ένας εισβολέας δεν χρειάζεται καν διαπιστευτήρια στο domain αλλά μπορεί να τα πλαστογραφήσει για να κάνει οποιαδήποτε προσπάθεια σύνδεσης επιτυχή.

Ο Rich Warren του NCC Group αλλά και πολλοί άλλοι κυκλοφόρησαν χθες διάφορα PoC που επιτρέπει να αποκτήσετε δικαιώματα διαχειριστή ενός domain σε δέκα δευτερόλεπτα.

0-Domain Admin in 10 seconds with Zerologon (CVE-2020-1472)

Using @_dirkjan 's NetrServerPasswordSet2 commit to impacket 😀🥳 pic.twitter.com/PELfKJCQLV

— Rich Warren (@buffaloverflow) September 14, 2020

Yeah, I can confirm that this public exploit for Zerologon (CVE-2020-1472) works. Anybody who has not installed the patch from August's Patch Tuesday already is going to be in much worse shape than they already were.https://t.co/SWK2hUDOYc https://t.co/0SDFfageQC pic.twitter.com/Lg8auMdtVU

— Will Dormann (@wdormann) September 14, 2020

Καθώς η διόρθωση της ευπάθειας του Zerologon μπορεί να προκαλέσει λάθος έλεγχο ταυτότητας ορισμένων συσκευών, η Microsoft ξεκίνησε την επιδιόρθωση σε δύο στάδια.

Το πρώτο στάδιο κυκλοφόρησε στις 11 Αυγούστου με τη μορφή μιας ενημερωμένης έκδοσης που εμποδίζει τους ελεγκτές domain της υπηρεσίας Active Directory των Windows να χρησιμοποιεί μια μη ασφαλή επικοινωνία RPC.

Αυτή η ενημέρωση καταγράφει επίσης όλα τα αιτήματα ελέγχου ταυτότητας από συσκευές που δεν χρησιμοποιούν ασφαλή επικοινωνία RPC.

Στις 9 Φεβρουαρίου 2021, στο πλαίσιο των ενημερώσεων Patch Tuesday, η Microsoft θα κυκλοφορήσει μια δεύτερη ενημερωμένη έκδοση που θα απαιτεί από όλες τις συσκευές του δικτύου να χρησιμοποιούν ασφαλές RPC, εκτός κι αν επιτρέπεται ρητά από έναν διαχειριστή.

Έτσι συνιστάται οι διαχειριστές των Windows να αναπτύξουν το πρώτο στάδιο της ενημέρωσης για τον ελεγκτή domain του Active Directory για την προστασία του δικτύου τους.

Η Secura κυκλοφόρησε ένα εργαλείο που σας επιτρέπει να ελέγξετε εάν ο ελεγκτής domain που χρησιμοποιείτε είναι ευάλωτος στην ευπάθεια Zerologon (CVE-2020-1472).