Το Project Eagle είναι ένας σαρωτής ευπαθειών και χρησιμοποιείται για την ανίχνευση σφαλμάτων χαμηλού κινδύνου σε μαζική κλίμακα.

Χαρακτηριστικά

CRLF

Sensitive files e.g(.git, info.php ..)

Subdomain takeover

Anonymous FTP login

S3 buckets misconfiguration including automatic takeover and upload

HTTP Request Smuggling

Firebase database misconfiguration

Sensitive information disclosure e.g(API Keys, Secrets ..) including JS files and HTML pages

Missing SPF Records

Path Traversal

PHP-CGI – CVE_2012_1823

Shell Shock – CVE_2014_6271

Struts RCE – CVE_2018_11776

WebLogic RCE – CVE_2019_2725

Confluence LFI – CVE_2019_3396

Ruby on Rails LFI – CVE_2019_5418

Atlassian SSRF – CVE_2019_8451

Apache Httpd mod_rewrite – CVE_2019_1009

Εγκατάσταση

git clone https://github.com/BitTheByte/Eagle.git

cd Eagle

python3 -m pip install -r requirements.txt

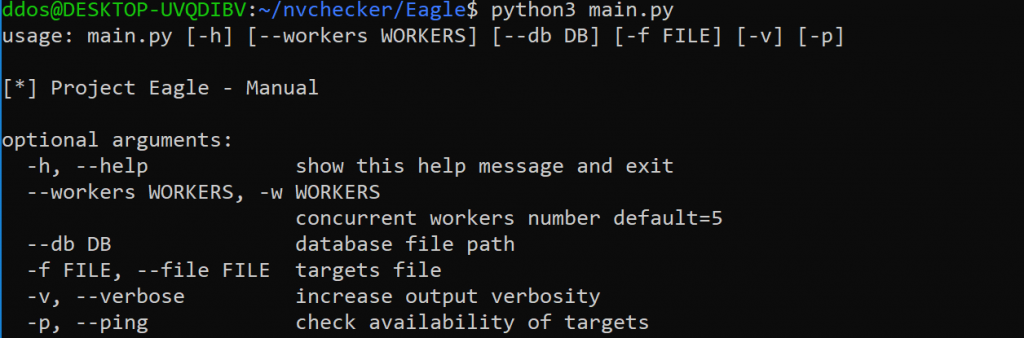

Χρήση

$ python3 main.py -f domains.txt

$ python3 main.py -f domains.txt –ping

$ python3 main.py -f domains.txt -w 10 –db output.db.json

$ python3 main.py …args -v*?

Στιγμιότυπα εφαρμογής

Μπορείτε να κατεβάσετε το πρόγραμμα από εδώ.