Με τη βοήθεια του honeypot, μπορείτε εύκολα να παρακολουθείτε το λειτουργικό σας σύστημα και να παρακολουθείτε κάθε δραστηριότητα των hacker ή μπορείτε να πείτε ότι είναι ο καλύτερος τρόπος για να hackάρετε τον ίδιο τον hacker.

Κάθε μεγάλη εταιρεία χρησιμοποιεί ήδη έξυπνα honeypots στο backend της όπως η Google, το Facebook και η Microsoft.

Στην πραγματικότητα θέλουν να εντοπίσουν όλες τις δραστηριότητες όλων των χρηστών και αν βρουν παράνομη ή κακόβουλη δραστηριότητα, τότε το honeypot έχει τη δυνατότητα να αποκλείει αμέσως την επικίνδυνη διεύθυνση IP.

Τύποι Honeypots

Τα Honeypots μπορούν να κατηγοριοποιηθούν με δύο τρόπους, με βάση την ανάπτυξη και τα κριτήρια σχεδιασμού.

α) Βάση ανάπτυξης

- Production Honeypot

- Research Honeypot

β) Βάση κριτηρίων σχεδιασμού

- Pure Honeypot

- High-Interaction Honeypot

- Low-Interaction Honeypot

Πώς να ρυθμίσετε ένα honeypot στο Kali Linux

Όπως γνωρίζετε όλοι, το Kali Linux είναι μια από τις πιο δημοφιλείς λειτουργίες pentesting που έχουν περισσότερα από 600+ ενσωματωμένα εργαλεία hacking/attacking προεγκατεστημένα.

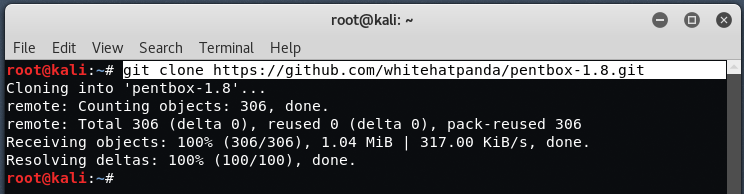

Για να εγκαταστήσετε το honeypot σε υπολογιστή που τρέχει με Kali Linux, πρέπει να κατεβάσετε και να εγκαταστήσετε το Pentbox, το οποίο μπορείτε να το βρείτε εύκολα μέσω του αποθετηρίου Github.

Εντολή: git clone https://github.com/whitehatpanda/pentbox-1.8.git

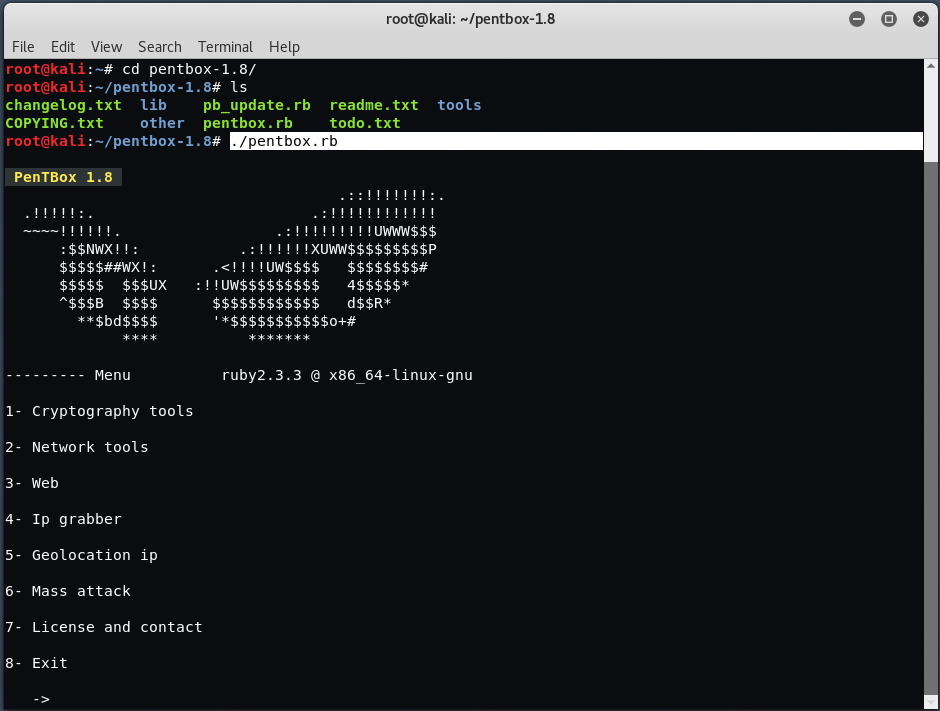

Μετά τη λήψη, μπορείτε απλά να εκτελέσετε το pentbox πληκτρολογώντας ” ./pentbox.rb ” μέσα στο φάκελο pentbox-1.8.

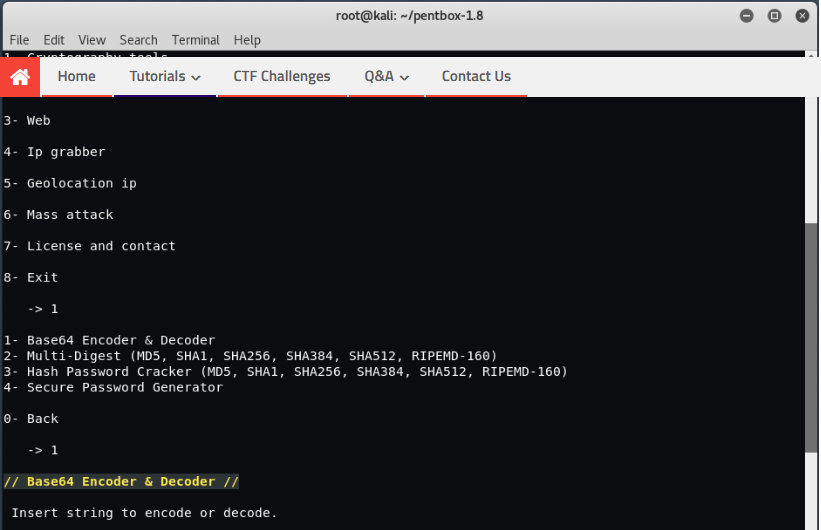

Όπως μπορείτε να δείτε, θα εμφανίσει 7-8 επιλογές, τις οποίες μπορείτε εύκολα να εκτελέσετε ως εξής:

- Εργαλεία κρυπτογραφίας

- Εργαλεία δικτύου

- Web

- IP Grabber

- Γεωγραφική τοποθεσία IP

- Μαζική επίθεση

Για να χρησιμοποιήσετε τα Εργαλεία Κρυπτογραφίας, απλώς πληκτρολογήστε ” 1 ” και θα εμφανίσει άλλες 4 επιλογές όπως ” Base64 Encoder/Decoder “, ” Multi-Digest “, ” Hash Password Cracker ” και ” Secure Password Generator “.

Μπορείτε να χρησιμοποιήσετε οποιαδήποτε από τις επιλογές ανάλογα με τις ανάγκες σας.

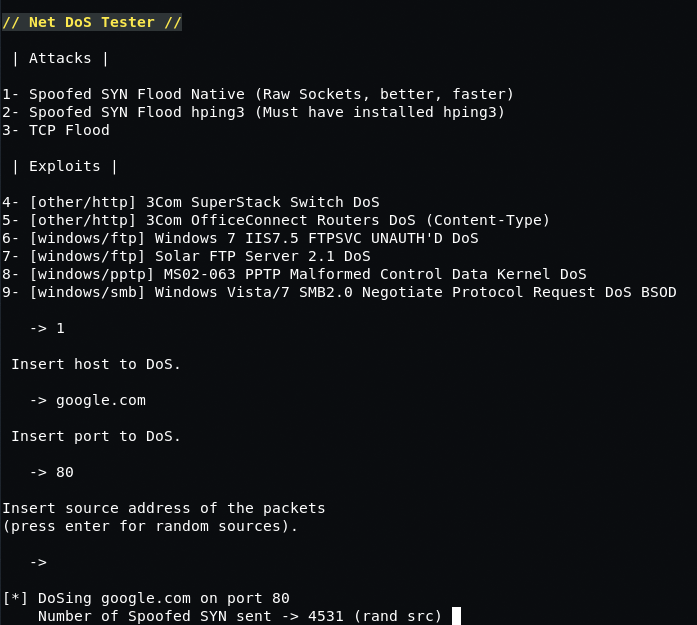

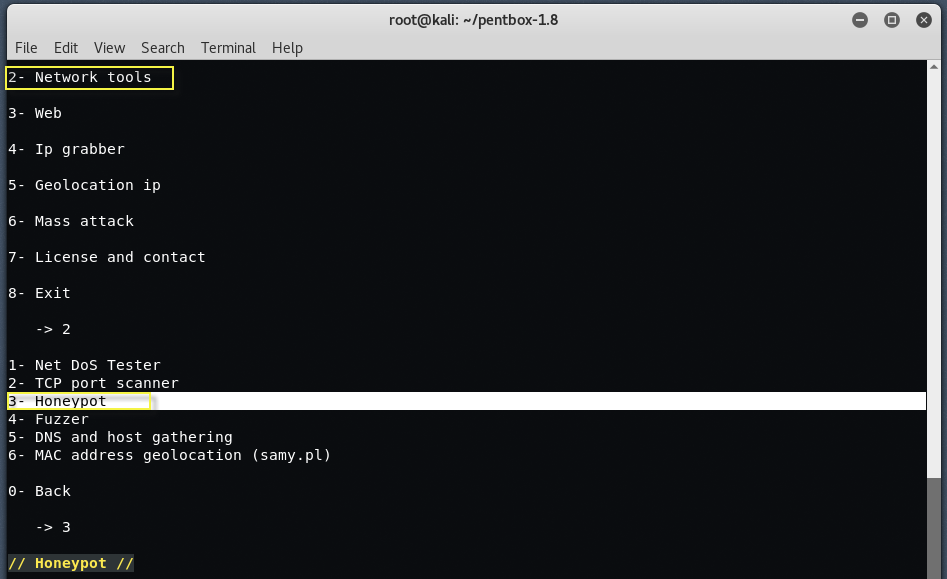

Τώρα έχουμε Εργαλεία Δικτύου στην επιλογή αρ. 2 μέσω των οποίων μπορείτε να εκτελέσετε ” Net Dos Tester “, ” TCP port scanner “, ” Honeypot “, ” Fuzzer “, ” DNS and Host gathering” και ” Mac address geolocation “.

Για να χρησιμοποιήσετε το honeypot, απλώς πληκτρολογήστε ” 3 ” στο τερματικό σας.

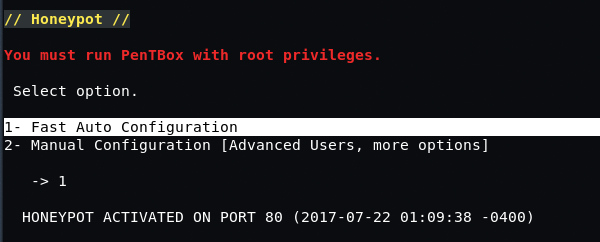

Τώρα μπορείτε να δείτε ότι υπάρχουν δύο επιλογές, μέσω των οποίων μπορείτε να διαμορφώσετε το honeypot σας.

- α) Γρήγορη αυτόματη διαμόρφωση

- β) Μη αυτόματη διαμόρφωση (για προχωρημένους χρήστες)

Μπορείτε να ορίσετε οποιαδήποτε από τις επιλογές, αλλά για τους αρχάριους χρήστες, προτείνεται η επιλογή της Γρήγορης αυτόματης διαμόρφωσης. Όπως μπορείτε να δείτε, το honeypot ξεκινά στο παραπάνω στιγμιότυπο οθόνης.

Το honeypot σας θα παρακολουθεί μόνο όλες τις δραστηριότητες στο PORT 80, αλλά αν θέλετε να παρακολουθείτε ορισμένες δραστηριότητες σε κάποια άλλη θύρα, μπορείτε να επιλέξετε τη δεύτερη επιλογή Μη αυτόματης διαμόρφωσης.

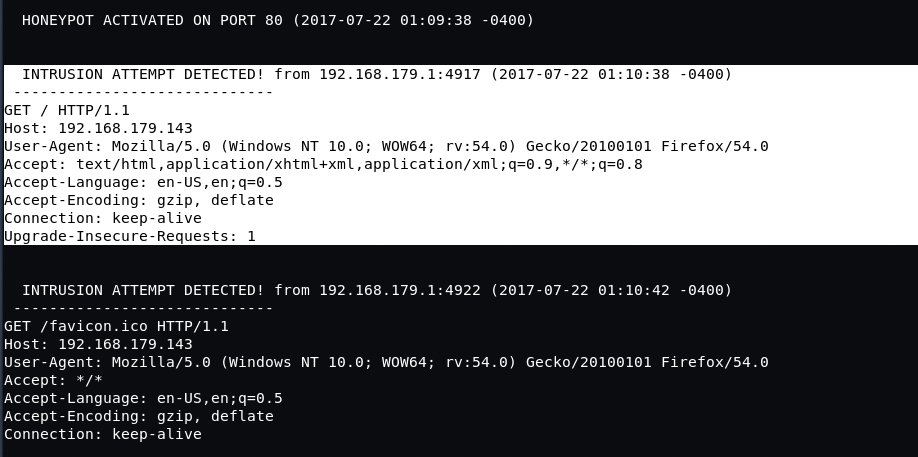

Η θύρα 80 σημαίνει, όταν κάποιος ανοίξει το IP/Host σας στο πρόγραμμα περιήγησής του, τότε θα καταγράψει αμέσως αυτό το αίτημα και θα εμφανίσει όλες τις πιθανές πληροφορίες αυτού του αιτήματος όπως φαίνεται παρακάτω:

Οι πληροφορίες που μπορείτε να δείτε:

- Διεύθυνση IP

- Λεπτομέρειες για το λειτουργικό του σύστημα

- browser

- διάφορες άλλες πληροφορίες

Κάτω από τα ίδια εργαλεία δικτύου, υπάρχουν επίσης μερικές ενδιαφέρουσες επιλογές όπως ” Net Dos Tester ” μέσω των οποίων μπορείτε εύκολα να κάνετε DOS κάποιον με SYN και TCP flood επιθέσεις.