Το Espionage είναι ένα sniffer πακέτων δικτύου που παρακολουθεί μεγάλες ποσότητες δεδομένων που περνούν μέσω μιας διεπαφής.

Το εργαλείο επιτρέπει στους χρήστες να εκτελούν κανονική και αναλυτική ανάλυση κίνησης που δείχνει μια ζωντανή ροή κίνησης των δεδομένων, αποκαλύπτοντας τις κατεύθυνση των πακέτων, τα πρωτόκολλα, τις σημαίες κ.λπ.

Μπορεί με αυτόν τον τρόπο να πλαστογραφήσει το ARP έτσι, όλα τα δεδομένα που αποστέλλονται από τον στόχο ανακατευθύνονται μέσω επίθεσης MiTM.

Το Espionage υποστηρίζει IPv4, TCP / UDP, ICMP και HTTP. Η υποστήριξη Scapy είναι επίσης διαθέσιμη, ώστε οι χρήστες να μπορούν να τρέχουν sniffs σε βάθος χρησιμοποιώντας τη βιβλιοθήκη Scapy. Το Espionage είναι γραμμένο σε Python 3.8, αλλά υποστηρίζει επίσης την έκδοση 3.6. Αυτή είναι η πρώτη έκδοση του εργαλείου, οπότε επικοινωνήστε με τον προγραμματιστή εάν θέλετε να συμβάλλετε και να προσθέσετε περισσότερα στο Espionage.

Εγκατάσταση

1: git clone https://www.github.com/josh0xA/Espionage.git

2: cd Espionage

3: sudo python3 -m pip install -r requirments.txt

4: sudo python3 espionage.py –help

Χρήση

- sudo python3 espionage.py –normal –iface wlan0 -f capture_output.pcap

Η εντολή 1 θα εκτελέσει ένα καθαρό sniff πακέτου και θα αποθηκεύσει τα αποτελέσματα στο αρχείο pcap. Αντικαταστήστε το wlan0 με όποια και αν είναι η διασύνδεση του δικτύου σας. - sudo python3 espionage.py –verbose –iface wlan0 -f capture_output.pcap

Η εντολή 2 θα εκτελέσει ένα πιο λεπτομερές (ριζικό) sniff πακέτου και θα αποθηκεύσει το παρεχόμενο στο αρχείο pcap. - sudo python3 espionage.py –normal –iface wlan0

Η εντολή 3 θα συνεχίσει να εκτελεί ένα καθαρό packet sniff, αλλά δεν θα αποθηκεύει τα δεδομένα σε ένα αρχείο pcap. Συνιστάται η αποθήκευση των πακέτων. - sudo python3 espionage.py –verbose –httpraw –iface wlan0

Η εντολή 4 θα εκτελέσει ένα ριζικό packet sniff και θα εμφανίσει επίσης ακατέργαστα δεδομένα πακέτων http / tcp σε byte. - sudo python3 espionage.py –target <target-ip-address> –iface wlan0

Η εντολή 5 θα πλαστογραφήσει ARP πακέτα στη διεύθυνση ip του προορισμού και όλα τα δεδομένα που αποστέλλονται θα επιστραφούν στο μηχάνημα των εισβολέων (σε εσάς / localhost).

- Πατήστε Ctrl + C για να σταματήσετε την παρακολούθηση πακέτων και να αποθηκεύσετε τα δεδομένα κατά την έξοδο στο αρχείο.

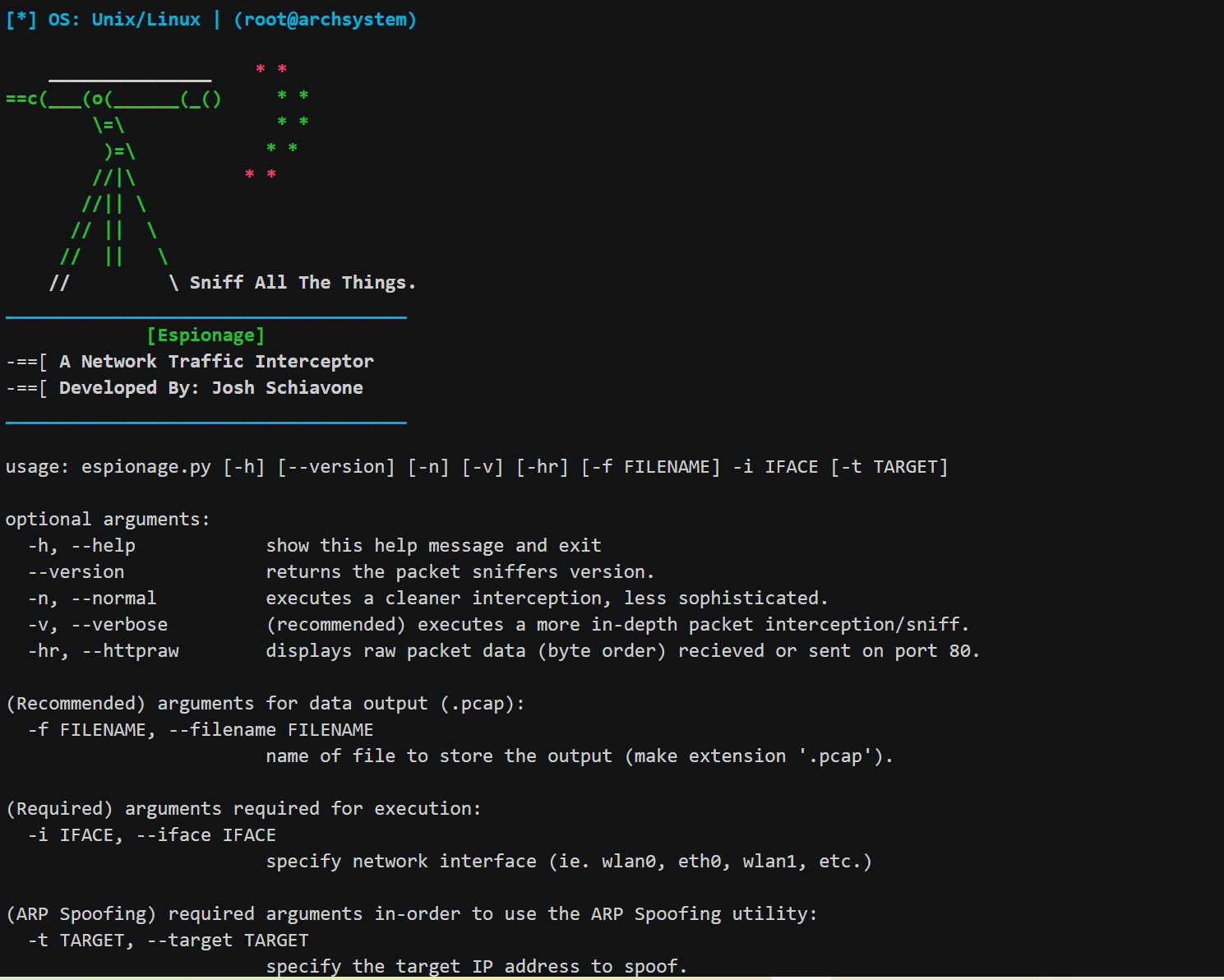

Μενού επιλογών

usage: espionage.py [-h] [--version] [-n] [-v] [-hr] [-f FILENAME] -i IFACE [-t TARGET]

optional arguments:

-h, --help show this help message and exit

--version returns the packet sniffers version.

-n, --normal executes a cleaner interception, less sophisticated.

-v, --verbose (recommended) executes a more in-depth packet interception/sniff.

-hr, --httpraw displays raw packet data (byte order) recieved or sent on port 80.

(Recommended) arguments for data output (.pcap):

-f FILENAME, --filename FILENAME

name of file to store the output (make extension '.pcap').

(Required) arguments required for execution:

-i IFACE, --iface IFACE

specify network interface (ie. wlan0, eth0, wlan1, etc.)

(ARP Spoofing) required arguments in-order to use the ARP Spoofing utility:

-t TARGET, --target TARGET

specify the target IP address to spoof.

Βίντεο οδηγός

https://asciinema.org/a/suAKny1Hh7Ai7L6jedrDoJqbZ