Η κινεζική εταιρεία UNISOC, που ιδρύθηκε ως Spreadtrum, είναι μία από τις μεγαλύτερες εταιρείες κατασκευής τσιπ στον κόσμο και η μεγαλύτερη στην Κίνα τα τελευταία 20 χρόνια. Η εταιρεία παράγει χαμηλού κόστους chipsets για συσκευές Android συμβατές με τεχνολογία 2-5G, έξυπνες τηλεοράσεις και άλλα προϊόντα.

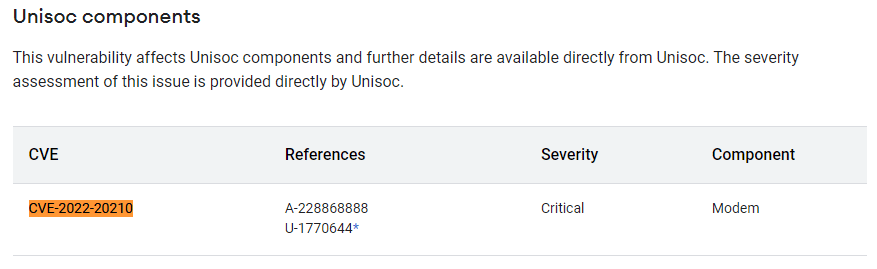

Επειδή οι ερευνητές δεν είχαν δοκιμάσει τα προϊόντα τους στο παρελθόν, η ομάδα της CheckPoint αποφάσισε να αναλύσει μέρος των μηνυμάτων του πρωτοκόλλου που χρησιμοποιείται, γνωστό ως NAS, και βρήκε μια ευπάθεια (CVE-2022-20210) που μπορεί να προκαλέσει τη διακοπή της ραδιοεπικοινωνίας της συσκευής μέσω ενός κακοσχηματισμένου πακέτου που προκαλεί κατάσταση DoS. Αυτή η ευπάθεια επιτρέπει στους επιτιθέμενους να εξουδετερώσουν τις επικοινωνίες σε μια συγκεκριμένη τοποθεσία.

Table of Contents

Σχετικά με την ευπάθεια (CVE-2022-20210)

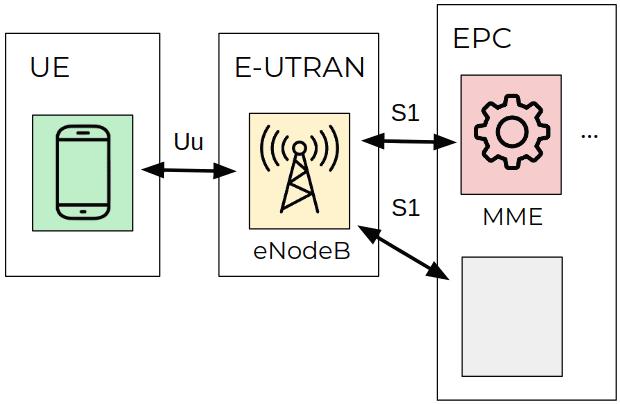

Το δίκτυο LTE θα πρέπει να εξεταστεί προσεκτικά για να κατανοηθούν οι βασικές έννοιες και ο τρόπος εκμετάλλευσης αυτής της ευπάθειας. Το δίκτυο μακροπρόθεσμης εξέλιξης (LTE) περιλαμβάνει ορισμένα πρωτόκολλα και στοιχεία. Η ομάδα 3GPP δημιούργησε το εξελισσόμενο σύστημα πακέτων (EPS), μια τεχνολογία LTE που αποτελείται από τρία μέρη:

- The user equipment (UE)

- Evolved UMTS terrestrial radio access network (E-UTRAN)

- Evolved packet core (EPC)

Σχήμα 1: Διάγραμμα υψηλού επιπέδου της αρχιτεκτονικής EPS του δικτύου LTE

Αναλυτικότερα, η συνιστώσα E-UTRAN αποτελείται από μία μόνο στοίβα που ονομάζεται σταθμός “eNodeB”. Αυτός ο σταθμός είναι υπεύθυνος για τον έλεγχο των ραδιοεπικοινωνιών μεταξύ του UE και των στοιχείων EPC. Σημειώστε ότι μια συσκευή UE μπορεί να επικοινωνήσει με ένα μοναδικό eNodeB μόνο σε μια ενιαία επικοινωνία.

Το ECC χωρίζεται σε τέσσερα μέρη, ένα από τα οποία είναι η οντότητα διαχείρισης κινητικότητας (MME). Αυτό το στοιχείο είναι υπεύθυνο για την αποστολή μηνυμάτων σηματοδότησης που σχετίζονται με τον έλεγχο ασφάλειας, τη διαχείριση των περιοχών εντοπισμού και τη συντήρηση της κινητικότητας.

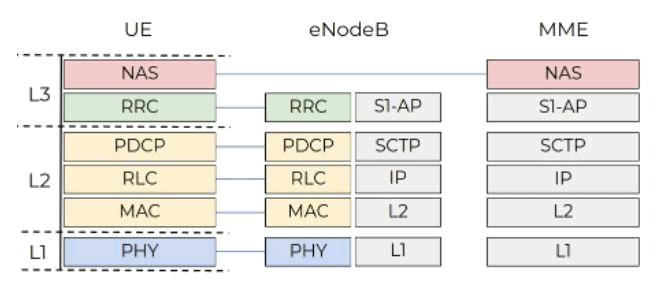

Η έρευνα πραγματοποιήθηκε με τη χρήση ενός μόντεμ UNISOC και επικοινωνιών μεταξύ του συστατικού MME και της στοίβας UE (συσκευή Android). Στο Σχήμα 2 παρουσιάζεται η στοίβα πρωτοκόλλων του μόντεμ- το επίπεδο στρώματος χωρίς πρόσβαση (NAS) φιλοξενεί μηνύματα σηματοδοσίας EPS και EMM.

Σχήμα 2: Διάγραμμα υψηλού επιπέδου που απεικονίζει τις στοίβες πρωτοκόλλων LTE

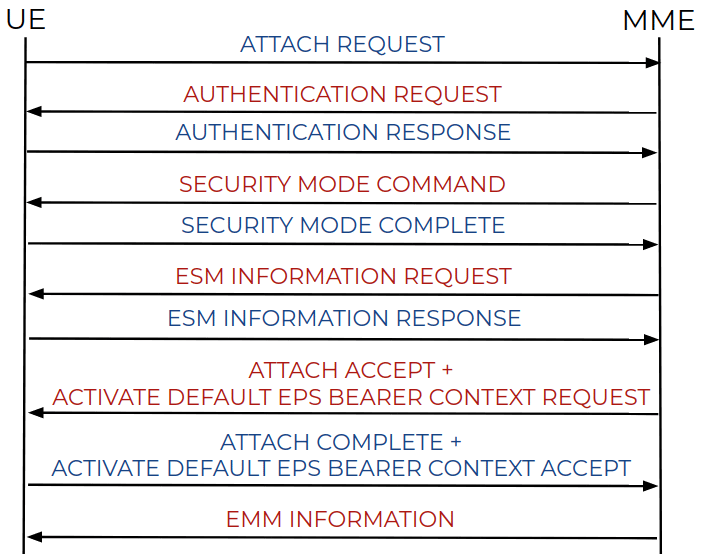

Ορισμένα μηνύματα μεταξύ της συσκευής UE και της συνιστώσας MME παρουσιάζονται παρακάτω.

Σχήμα 3: Σχήμα ανταλλαγής μηνυμάτων

Το πρωτόκολλο NAS πρέπει να επισημανθεί (βλ. Σχήμα 3) επειδή λειτουργεί πάνω σε δομές υψηλού επιπέδου. Ένας hacker μπορεί να δημιουργήσει ειδικά κακοσχηματισμένα πακέτα και να τα στείλει στη συσκευή-στόχο για να την καταρρεύσει ή να εκτελέσει απομακρυσμένο κώδικα.

Εξετάζοντας τις λεπτομέρειες της ευπάθειας

Υπό αυτή την έννοια, η ευπάθεια που εντοπίζεται ως CVE-2022-20210 βασίζεται στην εκμετάλλευση των NAS arguments, δηλαδή:

- Φίλτρο εξόδου

- Δέσμη μηνυμάτων NAS

- Μετατόπιση offset

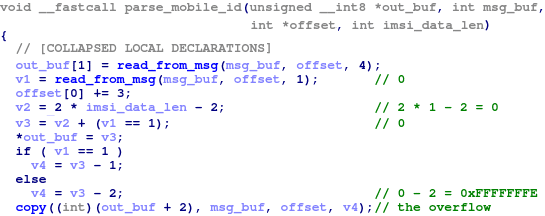

Κάνοντας fuzzing στην υλοποίηση της λειτουργίας NAS μέσω των προσεγγίσεων AFL και QUEMU, η ομάδα εντόπισε ορισμένες ενδιαφέρουσες λειτουργίες, όπως η liblte_mme_unpack_mobile_id_ie του srsRAN που χρησιμοποιείται για την εξαγωγή της ταυτότητας του κινητού από το μήνυμα NAS. Αυτή η ταυτότητα αρχίζει με έναν αριθμό και η τιμή αποτελείται από ένα μήκος 2 byte για την αναπαράσταση της διεθνούς ταυτότητας συνδρομητή κινητής τηλεφωνίας (IMSI).

Η συντριβή συμβαίνει όταν αυτή η τιμή αντιγράφεται στο buffer εξόδου ως αριθμός IMSI. Εάν το μήκος της τιμής είναι μηδέν, 0-2 = 0xFFFFFFFFFE bytes μεταφέρονται στη μνήμη σωρού και προκαλείται κατάσταση DoS.

Σχήμα 4: Μπλοκ κώδικα που είναι υπεύθυνο για την κατάρρευση της συσκευής

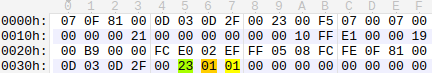

Ως αποτέλεσμα, δημιουργείται ένα κακοσχηματισμένο μήνυμα NAS. Όπως παρατηρείται παρακάτω και περιγράφεται από την CheckPoint, “η επισημασμένη τιμή 0x23 υποδεικνύει ότι τα ακόλουθα δεδομένα είναι το μπλοκ ταυτότητας μηνύματος, όπου το πρώτο 0x01 είναι το μήκος και το δεύτερο 0x01 είναι ο τύπος IMSI”.

Σχήμα 5: Κακοσχηματισμένο μήνυμα NAS

Αυτό το μήνυμα προκαλεί κατάρρευση της συσκευής και ανοίγει πόρτες σε πιο εξελιγμένα payloads που μπορούν να οδηγήσουν σε scripts απομακρυσμένης εκτέλεσης κώδικα.

Εν κατακλείδι

Σε αυτό το άρθρο, παρατηρήσαμε πώς το πρωτόκολλο LTE και τα κακοσχηματισμένα μηνύματα NAS θα μπορούσαν να επηρεάσουν τη λειτουργία των έξυπνων συσκευών, οδηγώντας ακόμη και σε διακοπή ή ουδετερότητα των συσκευών.

Η Google έχει αντιμετωπίσει όλα τα σφάλματα για την προστασία εκατομμυρίων συσκευών σε όλο τον κόσμο. Η επιδιόρθωση ήρθε με την αναβάθμιση ασφαλείας τον Ιουνίου του 2022 και οι χρήστες μπορούν πλέον να προστατεύσουν τις έξυπνες συσκευές τους από αυτή την ευπάθεια.