Προσοχή στην τεχνική phishing ZeroFont, όπου οι απατεώνες γράφουν κείμενο με μηδέν μέγεθος ώστε να μην είναι ορατό και να ξεγελάνε τις μηχανές σάρωσης των providers.

Μία ευφάνταστη τεχνική επίθεσης phishing έχει εμφανιστεί στο διαδίκτυο, όπου οι απατεώνες χρησιμοποιώντας μια απλή στρατηγική ξεγελούν τις μηχανές σάρωσης των providers για ανεπιθύμητα ή επικίνδυνα emails. Η τακτική ZeroFont εστιάζει στην εισαγωγή κρυφών λέξεων και προτάσεων με μέγεθος γραμματοσειράς ρυθμισμένο στο μηδέν, ώστε να μην είναι αόρατο στον παραλήπτη.

Πρόκειται για μια πολύ παλιά τεχνική, που δεν χρησιμοποιώταν μέχρι πρόσφατα, και που επανήλθε για να ξεγελάσει την επεξεργασία html των providers, όπως της Microsoft, της Google κλπ.

Πως λειτουργεί

Βασίζεται στο πως ένας πάροχος email γνωρίζει ποια email είναι νόμιμα και ποια είναι ανεπιθύμητα. Αν και η διαδικασία αυτή περικλείει πολλή τεχνολογία, μια από τις απλούστερες μεθόδους είναι ο εντοπισμός κειμένου μέσα στο email, η ανάλυση του και ο αποκλεισμός του εάν περιέχει παράνομο ή δόλιο περιεχόμενο.

Η τακτική της ZeroFont είναι ένα τέχνασμα που χρησιμοποιούν ορισμένοι απατεώνες για να αυξήσουν την πιθανότητα ο πάροχος ηλεκτρονικού ταχυδρομείου σας να μην επισημαίνει τα email τους ως ανεπιθύμητα. Το πετυχαίνουν τοποθετώντας στο email κείμενο που μπερδεύει τις μηχανές ορίζοντας το μέγεθος μηδέν ώστε να μην είναι ορατό σε εσάς.

Όταν το μέγεθος μιας γραμματοσειράς οριστεί στο 0 (size=0), εξαφανίζεται από την προβολή. Αυτό σημαίνει ότι οι άνθρωποι που διαβάζουν ένα email που χρησιμοποιεί την τακτική του ZeroFont δεν θα παρατηρήσουν καν ότι υπάρχουν οι λέξεις.

Ωστόσο, το κείμενο εξακολουθεί να είναι “εκεί” στον κώδικα HTML που αποτελεί μέρος του μηνύματος ηλεκτρονικού ταχυδρομείου. Επειδή ο πάροχος email σας χρησιμοποιεί τον κώδικα HTML μπορεί να “διαβάσει” το κείμενο με οποιαδήποτε γραμματοσειρά μια χαρά, παρόλο που είναι αόρατο σε εσάς.

Παραδείγματα χρήσης

Σύμφωνα με το Avanan, το 2018 χρησιμοποιήθηκε αυτή τη μέθοδο για να παρακάμψει την ασφάλεια του Office 365.

Ο απατεώνας ήθελε να υποδυθεί τη Microsoft, αλλά ήξερε ότι αν άρχιζε να υπογράφει μηνύματα ηλεκτρονικού ταχυδρομείου σαν να ήταν Microsoft, τα συστήματα ανίχνευσης spam θα τον σταμάταγαν. Για να το αποφύγει, έβαζε στα ευαίσθητα σημεία άσχετες λέξεις με μηδέν μέγεθος γραμματοσειράς.

Για παράδειγμα, όταν ο απατεώνας ισχυρίστηκε ότι ήταν από τη “Microsoft Corporation”, ανάμεσα στις λέξεις “Microsoft” και “Corporation” έβαλε κείμενο σε μέγεθος γραμματοσειράς με μηδέν size.

Ως αποτέλεσμα, όταν ο πάροχος email σάρωνε το HTML του email, δεν είδε καθόλου την φράση “Microsoft Corporation”. Αντίθετα, είδε ένα συνονθύλευμα γραμμάτων που δεν έγραφαν τίποτα σημαντικό. Όταν ο πάροχος ηλεκτρονικού ταχυδρομείου απέδωσε το κείμενο ZeroFont για τον αναγνώστη, το ανεπιθύμητο κείμενο εξαφανίστηκε, δείχνοντας ενωμένες τις λέξεις “Microsoft Corporation” στο θύμα.

Ένα άλλο παράδειγμα είναι η τοποθέτηση επικεφαλίδας. Ένα email εμφανίζει στον πάροχο τρία δεδομένα: τον αποστολέα, το θέμα και, στη συνέχεια, μια προεπισκόπηση της έναρξης του μηνύματος.

Επειδή αυτή η προεπισκόπηση δημιουργείται μέσω του κώδικα HTML, οι χάκερ μπορούν να προσθέσουν κείμενο ZeroFont στην αρχή του μηνύματος ηλεκτρονικού ταχυδρομείου, το οποίο θα εμφανίζεται στην προεπισκόπηση. Ωστόσο, όταν το θύμα κάνει κλικ στο email, το κείμενο δεν φαίνεται πουθενά.

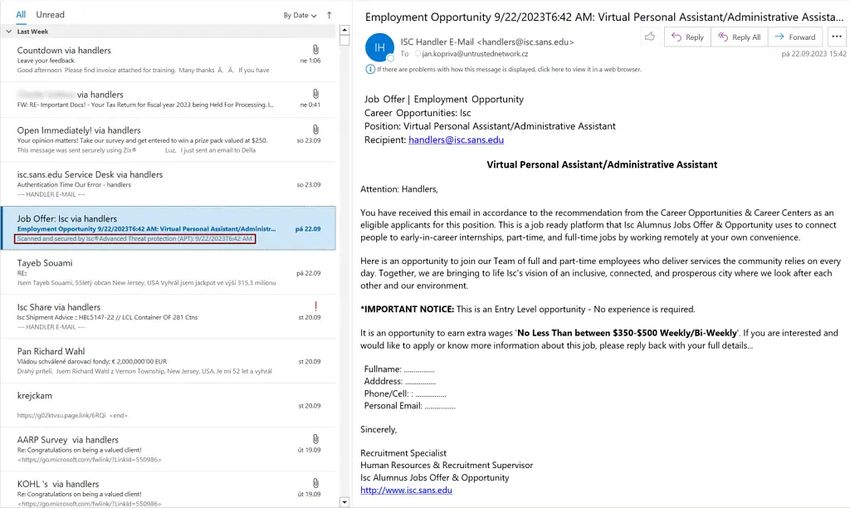

Αυτή η τακτική αναφέρθηκε στο SANS Internet Storm Center. Ο απατεώνας έγραψε ένα ψεύτικο αποτέλεσμα από σάρωση προστασίας από ιούς και το πρόσθεσε στην κορυφή του μηνύματος ηλεκτρονικού ταχυδρομείου με κείμενο ZeroFont.

Όταν το email έφτασε στα εισερχόμενα του θύματος, η προεπισκόπηση του email εμφάνιζε το ψεύτικο αποτέλεσμα σάρωσης και έδινε στο provider μια ψευδή αίσθηση ασφάλειας ότι οι σύνδεσμοι μέσα στο email είχαν σαρωθεί και ότι δεν περιείχαν ιούς. Όταν το θύμα ανοίξει το email, το κείμενο με το ZeroFont εξαφανίζεται από το οπτικό πεδίο, αφήνοντας στη θέση του μόνο τη διαφήμιση του απατεώνα.

Όπως μπορείτε να δείτε παρακάτω, το παράθυρο καταχώρισης email γράφει “Σαρωμένο και ασφαλισμένο με Isc®Advanced Threat protection (APT): 9/22/2023T6:42 AM”, ενώ η αρχή του μηνύματος ηλεκτρονικού ταχυδρομείου στο παράθυρο προεπισκόπησης/ανάγνωσης εμφανίζει “Job Offer | Employment Opportunity.”

Πως να μείνετε ασφαλής

Οι επιθέσεις ZeroFont έχουν σαν σκοπό να ξεγελάσουν το πρώτο κυματοθραύστη προστασίας, δηλαδή τον provider σας. Σε δεύτερο στάδιο να έρθουν στα εισερχόμενά σας (και όχι στα ανεπιθύμητα) προσδοκώντας ότι θα “τσιμπήσετε” το δόλωμα.

Ως εκ τούτου, ο κύριος τρόπος για να αποφύγετε μια τέτοια επίθεση είναι να εφαρμόζετε πάντα τις τυπικές συνήθειες ασφάλειας που αφορούν τα emails.

Nα θυμάστε ότι το γεγονός ότι ένα μήνυμα ηλεκτρονικού ταχυδρομείου βρίσκεται στα εισερχόμενά σας και ισχυρίζεται ότι έχει σαρωθεί από ιούς δεν σημαίνει ότι είναι ασφαλές να κάνετε κλικ στoυς συνδέσμους του.

Πάντα να κοιτάτε τις λεπτομέρειες, και να είστε καχύποπτοι αν δείτε κακή σύνταξη των Ελληνικών ή αν δεν γνωρίζετε τον αποστολέα.