Ένα κρίσιμο 0day στο WebP (heap buffer overflow στη βιβλιοθήκη libwepb), η οποία αρχικά αναφέρθηκε ως CVE-2023-4863 και καταχωρήθηκε ειδικά για τον Google Chrome.

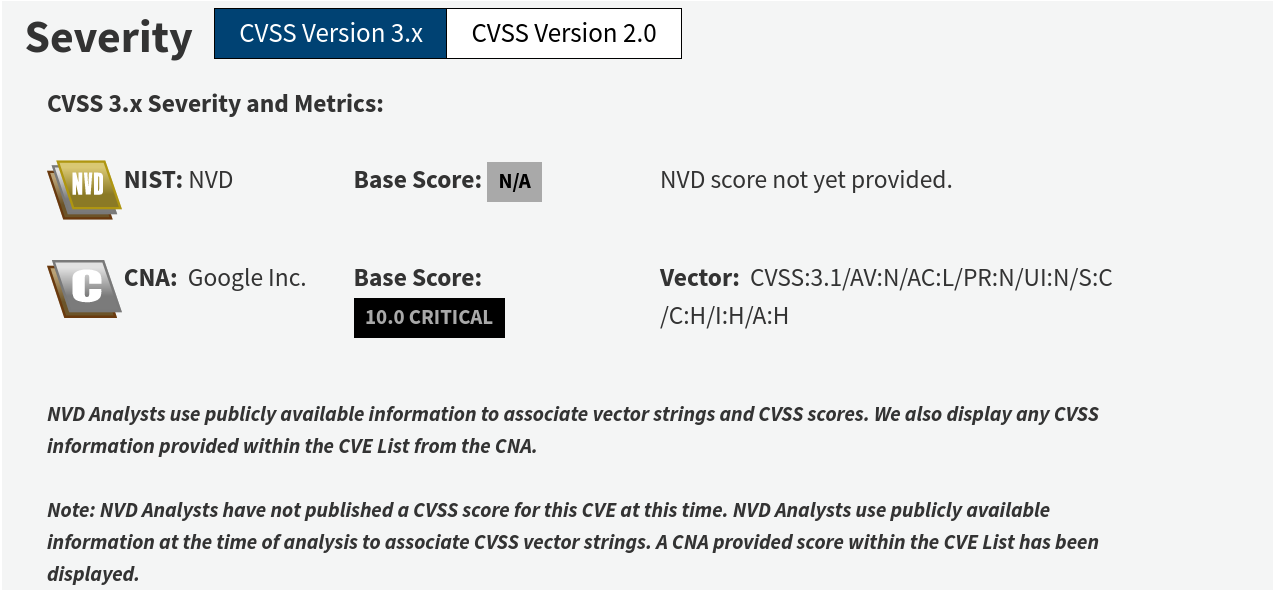

Μόλις μάθαμε λοιπόν ότι η Google έχει εκδώσει ένα ξεχωριστό CVE, το οποίο παρακολουθείται στο CVE-2023-5129. Το σκόρ σοβαρότητας για το συγκεκριμένο 0day είναι στο 10, δηλαδή έχει την υψηλότερη βαθμολογία.

Τι σημαίνει αυτό; Δεν πρόκειται για ένα νέο σφάλμα στο libwebp. Είναι το ίδιο σφάλμα που περιγράφεται στο CVE-2023-4863, αλλά τώρα αναφέρεται πιο σωστά σαν σφάλμα στο WebP Codec και όχι σαν “σφάλμα του Google Chrome“.

Οι εκδόσεις που επηρεάζονται από αυτό το σφάλμα είναι από την 0.5.0 έως την 1.3.2. Ο τύπος του λογισμικού που επηρεάζεται είναι σχεδόν οποιοδήποτε λογισμικό που χρησιμοποιεί απευθείας το WebP Codec για την απόδοση εικόνων.

Μόνο τις τελευταίες δύο εβδομάδες, εκτός από τους μεγάλους browsers (οι περισσότεροι από τους οποίους έχουν διορθωθεί μέχρι σήμερα) – έχω παρατηρήσει επιδιορθώσεις από την Red Hat και από το Debian σε λογισμικό όπως το Puppeteer και τη βιβλιοθήκη .NET για το ImageMagick.

Ο Ben Hawkes (πρώην διευθυντής του Project Zero) έγραψε για αυτό το 0day:

Τα κακά νέα είναι ότι το Android εξακολουθεί να επηρεάζεται πιθανότατα. Όπως με το ImageIO της Apple, το Android διαθέτει μια δυνατότητα που ονομάζεται BitmapFactory που χειρίζεται την αποκωδικοποίηση εικόνας και φυσικά υποστηρίζεται από το libwebp. Μέχρι σήμερα, το Android δεν έχει κυκλοφορήσει κάποια ενημέρωση που να επιδιορθώνει το CVE-2023-4863. Για να το θέσουμε σε ένα πλαίσιο: εάν αυτό το σφάλμα επηρεάζει το Android, τότε θα μπορούσε ενδεχομένως να κυκλοφορήσουν exploits για απομακρυσμένες επιθέσεις σε εφαρμογές όπως το Signal και το WhatsApp. Θα περίμενα να διορθωθεί με τις ενημερώσεις Οκτωβρίου.

Το άρθρο του Ben έχει επίσης και ένα παράδειγμα Proof of Concept μαζί με άλλες ενδιαφέρουσες σημειώσεις.