Ερευνητές ασφαλείας από το WhiteScope έχουν ανακαλύψει πάνω από 8.600 κενά ασφαλείας σε συστήματα βηματοδοτών και ρουτίνες τρίτων κατασκευαστών που χρησιμοποιούνται στα διάφορα υποσυστήματά αυτών.

Αυτά τα κενά ασφαλείας είναι διαφόρων ειδών και κυμαίνονται από απλά σφάλματα κώδικα έως και άστοχες σχεδιαστικές επιλογές οι οποίες θέτουν σε κίνδυνο τη ζωή των ασθενών.

Οι ερευνητές ανακάλυψαν αυτά τα ελαττώματα σε επτά διαφορετικά προϊόντα από τέσσερις διαφορετικούς κατασκευαστές. Όλη η έρευνα παρουσιάζεται αναλυτικά σε μια έκθεση που κυκλοφόρησε από την ομάδα, αυτή την εβδομάδα.

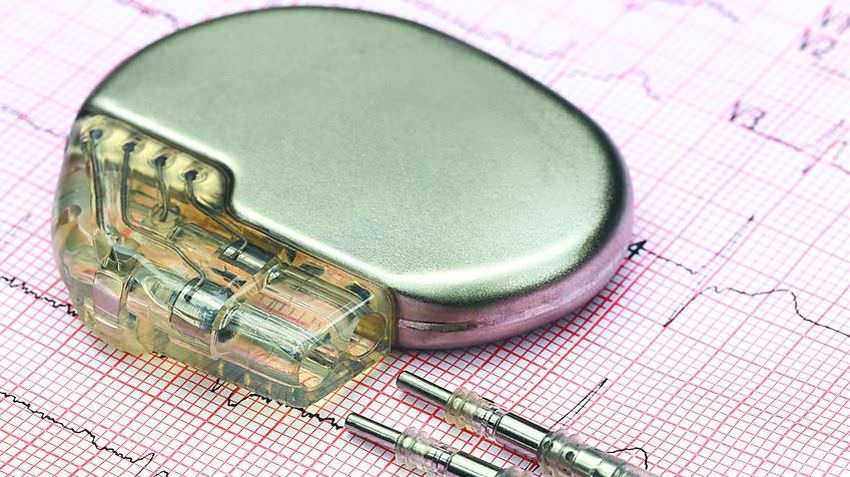

Η έμφαση στην έρευνα τους ήταν σε εμφυτεύσιμες συσκευές όπως βηματοδότες, εμφυτεύσιμοι καρδιοανατάκτες-απινιδωτές (ICD), γεννήτριες παλμών, και διαχειριστές καρδιακού ρυθμού (CRM). Θα τα αναφέρουμε συλλογικά σε αυτό το άρθρο ως «συστήματα βηματοδότη» και πρέπει να γνωρίζουμε ότι όλα αυτά τα συστήματα ρυθμίζονται εξ αποστάσεως με ειδικές συσκευές (προγραμματιστής βηματοδοτών) και κάτω από τις οδηγίες του ιατρού που παρακολουθεί τον ασθενή.

Αυτό που διαπίστωσαν οι ερευνητές είναι ότι τα περισσότερα από αυτά τα συστήματα βηματοδότη εργάζονται σε μια παρόμοια αρχιτεκτονική που περιλαμβάνει την πραγματική εμφυτευμένη ιατρική συσκευή, μια οικιακή συσκευή παρακολούθησης, μια υποδομή που βασίζεται σε cloud από όπου μεταδίδονται δεδομένα προς έναν γιατρό και έναν προγραμματιστή βηματοδοτών, και που ο ιατρός χρησιμοποιεί τα δεδομένα αυτά για τις ρυθμίσεις του εμφυτεύματος.

Η διενέργεια ελέγχου ασφάλειας όλης αυτής της υποδομής οδήγησε στην ανακάλυψη πάνω από 8.600 τρωτών σημείων, τα περισσότερα συνδέονται με μία ξεπερασμένη βιβλιοθήκη που χρησιμοποιείται για το λογισμικό που έχουν οι προγραμματιστές βηματοδοτών.

Επιπλέον, υπάρχουν και βασικά ζητήματα σχεδιασμού που πρέπει να αντιμετωπίσουν οι εταιρείες κατασκευής βηματοδοτών.

Για παράδειγμα, οι προγραμματιστές βηματοδοτών και ο εμφυτευμένος βηματοδότης αν και πρέπει να ανήκουν στην ίδια κατασκευαστική εταιρεία δεν επικυρώνουν ο ένας το άλλο, επιτρέποντας ένα κακόβουλο τρίτο προγραμματιστή που μπορεί να έρθει αρκετά κοντά με το θύμα να μπορεί να αλλάξει τις ρυθμίσεις του εμφυτεύματος.

Ομοίως, οι προγραμματιστές βηματοδοτών δεν χρειάζονται τον έλεγχο ταυτότητας του γιατρού, που σημαίνει αν ένας τρίτος κλέψει μία από αυτές τις συσκευές μπορεί να τις χρησιμοποιήσει για να κάνει κακό.

Τελευταίο αλλά όχι λιγότερο σημαντικό, τα δεδομένα των συστημάτων βηματοδοτών αποθηκεύονται σε μη κρυπτογραφημένα συστήματα αρχείων σε αφαιρούμενα μέσα, που σημαίνει ότι ο καθένας μπορεί να πάρει ένα από αυτά τα συστήματα και να διαβάσει απόρρητες ιατρικές πληροφορίες.

Όπως είναι φυσικό η ομάδα δεν ανάφερε τα ονόματα των κατασκευαστών. Παρ ‘όλα αυτά, οι ερευνητές είπαν ότι επικοινώνησαν με το ICS-CERT και διαβίβασαν τα ευρήματά τους, ώστε οι οργανισμοί να είναι σε θέσει να αντιμετωπιστούν τα κενά ασφαλείας τουλάχιστον σε ιδιωτικό επίπεδο.

Το γεγονός ότι οι βηματοδότες και άλλες εμφυτεύσιμες ιατρικές συσκευές διαθέτουν κραυγαλέα κενά ασφαλείας είναι ήδη γνωστό. Από το 2013 υπήρξαν πολλές προειδοποιήσεις τόσο από το ICS-CERT όσο και από το FDA. Το FDA εξέδωσε επίσης ένα οδηγό για το πώς να εξασφαλιστούν τα ιατροτεχνολογικά προϊόντα.

Παρ ‘όλα αυτά, οι ερευνητές ασφάλειας έχουν ακόμη βρει τα τρωτά σημεία σε αυτές τις συσκευές στα χρόνια που ακολούθησαν, συμπεριλαμβανομένων εκτός των βηματοδοτών και στις αντλίες ινσουλίνης.