Δεν μπορείτε να παραβιάσετε την μπροστινή πόρτα; Τότε δοκιμάστε το δίκτυο της εφοδιαστικής αλυσίδας (Supply Chain Hack). Δείτε πώς λειτουργούν αυτές οι επιθέσεις, με το πρόσφατο παράδειγμα της SolarWind.

| Χαρακτηριστικά μίας επίθεσης της αλυσίδας εφοδιασμού |

Όταν σκέφτεστε μια επίθεση στον κυβερνοχώρο, έρχεται στο μυαλό σας η εικόνα ενός hacker που διερευνά ένα δίκτυο για ευπάθειες. Ή μια επίθεση ηλεκτρονικού ψαρέματος που κλέβει τα διαπιστευτήρια σύνδεσης ενός υπαλλήλου ή ένα κακόβουλο λογισμικό που είναι εγκατεστημένο σε έναν υπολογιστή.

Όλες αυτές είναι κοινές μέθοδοι επίθεσης. Τι γίνεται όμως αν υπήρχε ένας άλλος τρόπος διείσδυσης ενός δικτύου, που δεν περιλάμβανε την άμεση επίθεση στον στόχο;

Μια επίθεση στην αλυσίδα εφοδιασμού (Supply Chain Hack) κάνει ακριβώς αυτό. Εκμεταλλεύεται οργανισμούς που συνδέονται με τον στόχο και επιτίθεται στην αλυσίδα εφοδιασμού του στόχου. Τι είναι λοιπόν οι επιθέσεις αλυσίδας εφοδιασμού και πώς λειτουργούν;

| Τι είναι το Suply Chain Hack; |

Μια επίθεση αλυσίδας εφοδιασμού επιδιώκει να βλάψει ή να διεισδύσει σε έναν οργανισμό, επισημαίνοντας ευάλωτα τμήματα του δικτύου εφοδιασμού του.

Εδώ ανοίγουμε μία παρένθεση για να εξηγήσουμε τι είναι μία αλυσίδα εφοδιασμού.

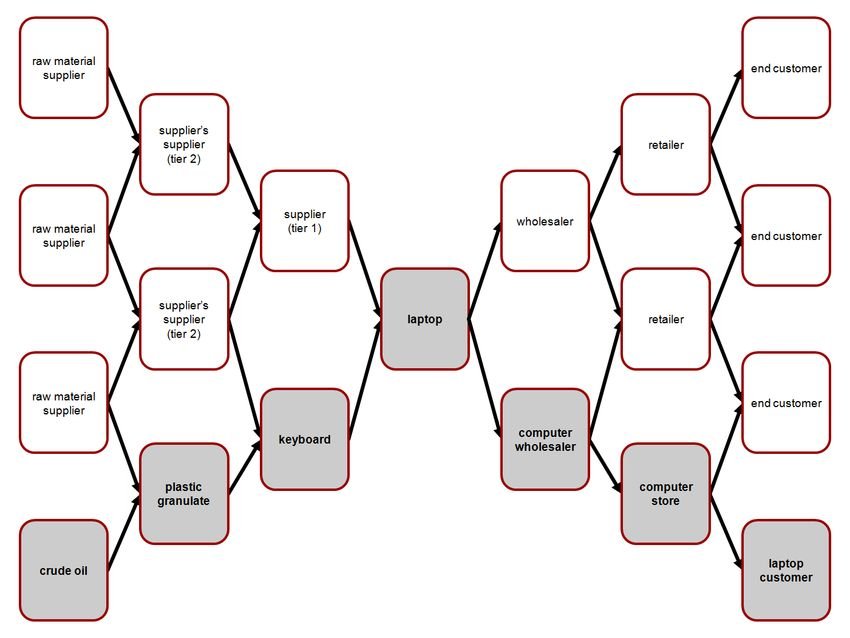

Στο εμπόριο, μια αλυσίδα εφοδιασμού είναι ένα σύστημα οργανώσεων, ατόμων, δραστηριοτήτων, πληροφοριών και πόρων που εμπλέκονται στην παροχή ενός προϊόντος ή υπηρεσίας σε έναν καταναλωτή. Οι δραστηριότητες της εφοδιαστικής αλυσίδας περιλαμβάνουν τη μετατροπή φυσικών πόρων, πρώτων υλών και εξαρτημάτων σε ένα τελικό προϊόν που παραδίδεται στον τελικό πελάτη.

Για παράδειγμα για να πραγματοποιηθεί η αγορά ενός laptop από τον τελικό καταναλωτή έχουν μεσολαβήσει κατά σειρά, το μαγαζί πώλησης, ο εισαγωγέας, η εταιρεία μεταφορών, η κατασκευάστρια εταιρεία, ο κατασκευαστής chip, ο κατασκευαστής τροφοδοτικών (και γενικά όλοι οι κατασκευαστές των επί μέρους εξαρτημάτων), η βιομηχανία πλαστικών, η βιομηχανία εξόρυξης πυριτίου κλπ.

Μια τυπική αλυσίδα εφοδιασμού ξεκινά με την οικολογική, βιολογική και πολιτική ρύθμιση των φυσικών πόρων, ακολουθούμενη από την εξόρυξη πρώτων υλών από τον άνθρωπο, και περιλαμβάνει διάφορους δεσμούς παραγωγής (π.χ. κατασκευή εξαρτημάτων, συναρμολόγηση και συγχώνευση) προτού προχωρήσουμε σε διάφορα επίπεδα εγκαταστάσεις αποθήκευσης, συνεχώς μειούμενου μεγέθους σε ολοένα και πιο απομακρυσμένων γεωγραφικών τοποθεσιών, και τελικά φτάνουν στον καταναλωτή.

Κλείνει η παρένθεση.

Η επίθεση σε μια αλυσίδα εφοδιασμού, παρουσιάζει πολλές ευκαιρίες για επιτυχή διείσδυση, ακόμη περισσότερο όταν επιτίθεται σε έναν οργανισμό με ένα περίπλοκο δίκτυο αλυσίδας εφοδιασμού.

Σε όλες σχεδόν τις επιθέσεις αλυσίδας εφοδιασμού, το αρχικό θύμα δεν είναι ο μοναδικός στόχος του εισβολέα. Αντίθετα, το στοιχείο της αλυσίδας εφοδιασμού είναι ένα σκαλοπάτι για ένα μεγαλύτερο ψάρι. Ο εισβολέας εκμεταλλεύεται τις ευπάθειες στον ευκολότερο στόχο και αξιοποιεί ότι μπορεί να κινηθεί προς τον τελικό στόχο.

Αν και οι επιθέσεις αλυσίδας εφοδιασμού ακούγονται σπάνιες, μια μελέτη του Ιουνίου 2020 από την Opinion Matters for BlueVoyant [PDF, απαιτείται εγγραφή] διαπίστωσε ότι το 80% των οργανισμών “υπέστησαν τους τελευταίους 12 μήνες, μία παραβίαση σχετιζόμενη με τρίτους “. Επιπλέον, το 77% των ερωτηθέντων έχουν «περιορισμένη ορατότητα γύρω από τους τρίτους προμηθευτές τους».

Με στοιχεία όπως αυτό, βλέπετε γιατί οι επιθέσεις στην εφοδιαστική αλυσίδα δεν είναι μόνο δημοφιλείς, αλλά και πώς επιτυγχάνουν να μετακινηθούν από τον αρχικό στόχο στον κύριο οργανισμό.

Trying to figure out what's trustworthy after a supply chain attack pic.twitter.com/QSXPxOHLjm

— SwiftOnSecurity (@SwiftOnSecurity) December 17, 2020

Είναι εξαιρετικά δύσκολο για μια εταιρεία να εντοπίσει μια επίθεση αλυσίδας εφοδιασμού λογισμικού από τρίτους. Η ίδια η φύση της επίθεσης σημαίνει ότι τα κακόβουλα αρχεία κρύβονται όχι μόνο από τον κύριο στόχο αλλά και από τον ευάλωτο σύνδεσμο στην αλυσίδα εφοδιασμού. Ο υπολογιστής δεν χρειάζεται καν να είναι συνδεδεμένος στο διαδίκτυο για να λειτουργήσει η επίθεση!!.

Ο οργανισμός-στόχος μπορεί να συνειδητοποιήσει ότι υπάρχει πρόβλημα μόνο όταν τα δεδομένα τους αρχίζουν να πωλούνται αλλού ή κάτι παρόμοιο ενεργοποιήσει κάποιον συναγερμό. Με τέτοια σε βάθος πρόσβαση στο εσωτερικό δίκτυο, είναι δυνατή η ελεύθερη μετακίνηση εντός του οργανισμού, ακόμη και διαγράφοντας τα ενδεικτικά σημάδια ενός εισβολέα.

| Τύποι επίθεσης αλυσίδας εφοδιασμού |

Οι επιθέσεις αλυσίδας εφοδιασμού δεν είναι ένα μέγεθος για όλους. Η αλυσίδα εφοδιασμού για έναν μεγάλο οργανισμό μπορεί να περιλαμβάνει πολλαπλά διαφορετικά μέρη. Ένας εισβολέας πρέπει να σκεφτεί ποιον τύπο επίθεσης αλυσίδας εφοδιασμού να χρησιμοποιήσει εναντίον ενός στόχου.

Εδώ είναι τρεις αξιοσημείωτες επιθέσεις αλυσίδας εφοδιασμού που πρέπει να λάβετε υπόψη, ως παράδειγμα επίθεσης.

1. Target

Το 2013, η αμερικάνικη εταιρεία λιανικής πώλησης Target ήταν το αντικείμενο μεγάλης επίθεσης που είχε ως αποτέλεσμα την απώλεια πληροφοριών σχετικά με 110 εκατομμύρια πιστωτικές και χρεωστικές κάρτες που χρησιμοποιήθηκαν στα καταστήματά τους. Το συνολικό ποσό των κλεμμένων δεδομένων ήταν μόνο 11 GB, αλλά ο τύπος των κλεμμένων δεδομένων ήταν ιδιαίτερα πολύτιμος.

Οι επιτιθέμενοι εντόπισαν στο εταιρικό δίκτυο της Target ποιοι ήταν οι τρίτοι προμηθευτές της εταιρείας. Ενώ είναι άγνωστος ο τελικός αριθμός των προσπαθειών εκμετάλλευσης, η ευάλωτη επιχείρηση ήταν τελικά η Fazio Mechanical, ένας εργολάβος ψύξης.

Μόλις ο εργολάβος είχε εκτεθεί σε κίνδυνο, οι επιτιθέμενοι περίμεναν μέσα στο δίκτυο της εταιρείας του, μέχρι να είναι δυνατή η κλιμάκωση, καθώς η εταιρεία Target θα χρησιμοποιούσε τα κλεμμένα διαπιστευτήρια. Τελικά, οι εισβολείς απέκτησαν πρόσβαση στους διακομιστές της Target, αναζητώντας άλλα ευάλωτα συστήματα μέσα στο δίκτυο της εταιρείας.

Από εδώ, οι επιτιθέμενοι εκμεταλλεύτηκαν το σύστημα σημείου πώλησης (POS) της Target, παρακάμπτοντας πληροφορίες καρτών για εκατομμύρια πελάτες.

2. SolarWinds

Ένα πρωταρχικό παράδειγμα επίθεσης αλυσίδας εφοδιασμού λογισμικού τρίτων είναι η SolarWinds , της οποίας το λογισμικό απομακρυσμένης διαχείρισης Orion διακυβεύτηκε το 2020. Οι εισβολείς εισήγαγαν μια κακόβουλη πόρτα στη διαδικασία ενημέρωσης του λογισμικού Orion.

Όταν η ενημέρωση προωθήθηκε στους εκατοντάδες χιλιάδες πελάτες της SolarWinds, το κακόβουλο λογισμικό του εισβολέα πήγε μαζί της. Καθώς η ενημέρωση υπογράφηκε ψηφιακά ως κανονική, όλα εμφανίστηκαν ως συνήθως.

Η επίθεση SolarWinds είναι μια από τις μεγαλύτερες και πιο επιτυχημένες επιθέσεις αλυσίδας εφοδιασμού που έχουν πραγματοποιηθεί ποτέ. Κατάφερε σχεδόν να παραβιάσει όλο το Αμερικάνικο σύστημα διακυβέρνησης, με αρκετές κρίσιμες υπηρεσίες να είναι στα χέρια των εγκληματιών.

Η υπόθεση δε έχει κλείσει ακόμα, και είναι τόσο μεγάλη η διείσδυση που η Αμερικάνικη κυβέρνηση κατηγορεί την Ρωσία για κατασκοπεία.

3. Stuxnet

Γνωρίζατε ότι ένα από τα πιο διαβόητα hacks όλων των εποχών, ήταν μια επίθεση αλυσίδας εφοδιασμού;

Το Stuxnet είναι ένα worm με εξαιρετικά συγκεκριμένο στόχο: συστήματα που εκτελούν συγκεκριμένο τύπο λογισμικού, από συγκεκριμένο κατασκευαστή, που βρίσκονται σε πυρηνικούς σταθμούς παραγωγής ενέργειας στο Ιράν. Το κακόβουλο λογισμικό Stuxnet προκαλεί τη δραστική αύξηση της ταχύτητας των φυγοκεντρωτών, καταστρέφοντας το υλικό στη φυγόκεντρο και την ίδια την υποδομή στη διαδικασία.

Η Stuxnet εισήχθη στην αλυσίδα εφοδιασμού πυρηνικών σταθμών του Ιράν χρησιμοποιώντας μια μολυσμένη μονάδα flash USB. Μόλις εγκατασταθεί σε έναν υπολογιστή, το Stuxnet μετακινήθηκε πλευρικά μέσω του δικτύου, αναζητώντας το σωστό σύστημα ελέγχου πριν από την εκτέλεση.

Επειδή το Stuxnet έχει έναν ακριβή στόχο, δεν εφιστά την προσοχή προς αυτό καθώς ενεργοποιείται μόνο όταν χτυπά έναν υπολογιστή που ταιριάζει με τις προδιαγραφές. Και σε αυτήν την περίπτωση οι hackers φαίνεται να ήταν κρατικές υπηρεσίες διαφόρων χωρών.

| Πώς να παραμείνετε ασφαλείς στην εποχή της εφοδιαστικής αλυσίδας |

Πολλές εταιρείες χρησιμοποιούν λύσεις λογισμικού τρίτων για τη διαχείριση πτυχών της επιχείρησής τους. Αυτά περιλαμβάνουν εργαλεία απομακρυσμένης διαχείρισης ή λογιστικό λογισμικό ή ακόμη και πλατφόρμες όπως το Microsoft Office 365.

Οι εταιρείες απλά δεν μπορούν να φέρουν κάθε πτυχή της επιχείρησής τους κάτω από μια στέγη. Ούτε πρέπει να το κάνουν. Η εμπιστοσύνη ενός προγραμματιστή λογισμικού ή ενός παρόχου υπηρεσιών cloud δεν θα πρέπει να αυξήσει δραστικά τις πιθανότητες εσάς ή της επιχείρησής σας να πέσετε θύμα επίθεσης.

Η αυξημένη ασφάλεια για επιχειρήσεις και καταναλωτές οδηγεί επίσης του hackers στην λύση των επιθέσεων αλυσίδας εφοδιασμού. Εάν οι επιτιθέμενοι δεν μπορούν να βρουν έναν τρόπο να μπουν στον οργανισμό σας, η επίθεση στην επόμενη βαθμίδα είναι ο πιο οικονομικός και ρεαλιστικός τρόπος απόκτησης πρόσβασης.

Σε πολλές περιπτώσεις, οι επιθέσεις στην εφοδιαστική αλυσίδα είναι εκτεταμένες, καλά ερευνημένες και καλά χρηματοδοτούμενες από επιχειρήσεις και κράτη.

Για παράδειγμα, το SolarWinds είναι το έργο μιας ομάδας hacking έθνους-κράτους που εργαζόταν επί μήνες για να παραδώσει το κακόβουλο λογισμικό στην αλυσίδα εφοδιασμού. Παρομοίως, το Stuxnet συνδύαζε πολλές επιθέσεις 0-day σε ένα μόνο πακέτο για να χτυπήσει τους ιρανικούς πυρηνικούς σταθμούς παραγωγής ενέργειας. Και το hack της εφοδιαστικής αλυσίδας Target χρειάστηκε χρόνος για να ξεκινήσει.

Όλοι αυτοί δεν είναι τυχαίοι ερασιτέχνες κακόβουλων σεναρίων, που απλά σκόνταψαν σε μια ευπάθεια. Είναι ομάδες hacker που συνεργάζονται για να επιτεθούν σε έναν συγκεκριμένο στόχο. Η αλυσίδα εφοδιασμού τυχαίνει να είναι το μονοπάτι της ελάχιστης αντίστασης.