Η εταιρεία ασφαλείας ESET δημοσίευσε στο blog της νέα στοιχεία και χαρακτηριστικά για το Win32/Sality DNS changer.

Το Win32/Sality είναι μια οικογένεια malware που χρησιμοποιείται από ένα peer-to-peer botnet, τουλάχιστον από το 2003. Πρόκειται για ένα file infector και ένα trojan downloader, που κατά κύριο λόγο χρησιμοποιείται για την αποστολή spam, αν και έχει χρησιμοποιηθεί για διάφορους σκοπούς, όπως τη μίμηση της κυκλοφορίας δικτύων διαφήμισης, επιθέσεις distributed denial of service ή cracking σε λογαριασμούς VoIP. Όλες οι εντολές και τα αρχεία που ανταλλάσσονται μέσω του δικτύου Sality P2P είναι ψηφιακά υπογεγραμμένα. Η αρχιτεκτονική του, καθώς και η μακροζωία του botnet δείχνει ότι έχει σχεδιαστεί και προγραμματιστεί άψογα.

Η ESET παρακολουθεί το δίκτυο Win32/Sality για αρκετό καιρό και έχει καταγράψει περισσότερες από 115000 διευθύνσεις IP που χρησιμοποιούν τα λεγόμενα “super peers”, για να κρατούν ζωντανό το botnet. Το botnet με αυτό τον τρόπο μεταδίδει τις εντολές τους σε τακτικούς ομότιμους aka peers.

Η εταιρεία ασφαλείας, παρακολουθεί και καταγράφει την συμπεριφορά του δικτύου αρκετό καιρό τώρα. Τον τελευταίο καιρό, οι ερευνητές ανακάλυψαν κάποια νέα χαρακτηριστικά του: απέκτησε την ικανότητα να αλλάζει την κύρια διεύθυνση DNS των router, κάτι το οποίο είναι πολύ διαφορετικό από το μια συνηθισμένη κλοπή κωδικού πρόσβασης FTP ή την λειτουργία ενός spambot που γνωρίζαμε από το Win32/Sality. Σύμφωνα με τα στοιχεία της τηλεμετρίας της ESET, το νέο χαρακτηριστικό εμφανίστηκε για πρώτη φορά στο τέλος του Οκτωβρίου 2013. Τότε αναφέρθηκε για πρώτη φορά από την Dr. Web, η οποία δημοσίευσε μια τεχνική ανάλυση ενός χαρακτηριστικού, το σαρωτή διευθύνσεων IP. Το ονόμασαν Win32/RBrute.

Ο νέος στόχος: η αλλαγή του πρωτεύοντος DNS ενός δρομολογητή

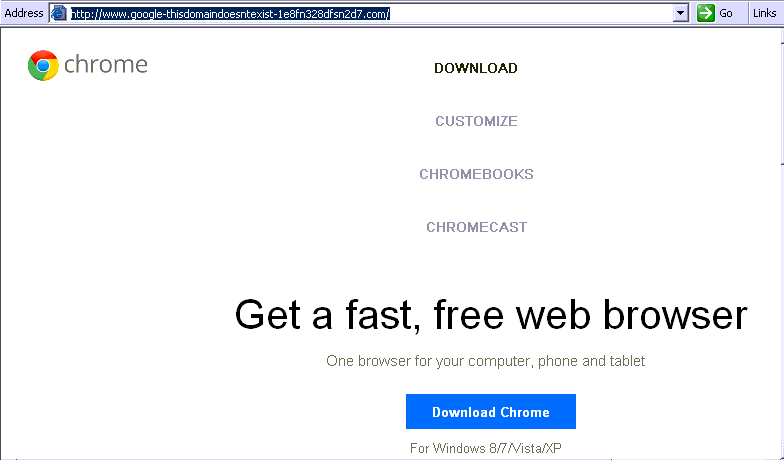

Αυτό το χαρακτηριστικό προσθέτει μια νέα διάσταση στη λειτουργία του Win32/Sality. Η πρώτη συνιστώσα, που ανιχνεύεται από την ESET σαν Win32/RBrute.A, σαρώνει το Διαδίκτυο για τις σελίδες διαχείρισης των routers για να αλλάξει την καταχώρηση του κύριου διακομιστή DNS. Οι διακομιστές DNS που προσθέτει το malware ανακατευθύνον τους χρήστες σε μια πλαστή σελίδα εγκατάστασης του Google Chrome κάθε φορά που προσπαθούν να ανοίξουν σελιδες που το url περιέχει τις λέξεις “google” ή “facebook”. Το binary που διανέμεται μέσω αυτής της σελίδας εγκατάστασης είναι στην πραγματικότητα το Win32/Sality, παρέχοντας έτσι έναν τρόπο στους ιδιοκτήτες του botnet Sality να αυξήσουν περαιτέρω το μέγεθος του αριθμού των θυμάτων τους με τα μολυσμένα routers.

Η διεύθυνση IP που χρησιμοποιείται ως πρωτεύον DNS στο router του θύματος αποτελεί μέρος του δικτύου Win32/Sality. Στην πραγματικότητα, το Win32/Sality εγκαθιστά ένα άλλο κακόβουλο λογισμικό, που ανιχνεύεται από την ESET σαν Win32/RBrute.B. Το Win32/RBrute.B λειτουργεί διακομιστής μεσολάβησης DNS ή HTTP για να παραδώσει το ψεύτικο πρόγραμμα εγκατάστασης του Google Chrome.

η επιχείρηση

Η ESET δημοσίευσε μια λίστα με τα routers που είναι ευπαθή στο Win32/RBrute.A malware:

- Cisco routers matching “level_15_” in the HTTP realm attribute

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Όταν το κακόβουλο λογισμικό ανακαλύψει την ιστοσελίδα διαχείρισης του router, το κέντρο διοίκησης και ελέγχου (C&C) στέλνει μια μικρή λίστα από περίπου δέκα κωδικούς πρόσβασης στο bot και του αναθέτει να εκτελέσει μια επίθεση brute force, για να ανακαλύψει τον κωδικό του router. Όταν το bot καταφέρει να συνδεθεί, αλλάζει αμέσως τις ρυθμίσεις του κύριου διακομιστή DNS του router. Μόλις το κάνει, όλα τα ερωτήματα DNS που κάνουν οι χρήστες περνάνε από το “πειραγμένο” διακομιστή DNS, ο οποίος τους ανακατευθύνει σε μια ψεύτικη σελίδα εγκατάστασης του Chrome.

Αν σας ενδιαφέρει η τεχνική ανάλυση Win32/Sality DNS changer μπορείτε να την βρείτε στην ιστοσελίδα της ESET

Ο Γιώργος ακόμα αναρωτιέται τι κάνει εδώ….