Αρκετές αναφορές δείχνουν ότι ένας hacker που χρησιμοποιεί σαν ψευδώνυμο το “xerub” κατάφερε να αποκρυπτογραφήσει το Secure Enclave Processor firmware (SEP) της Apple και δημοσίευσε την Πέμπτη το κλειδί αποκρυπτογράφησης.

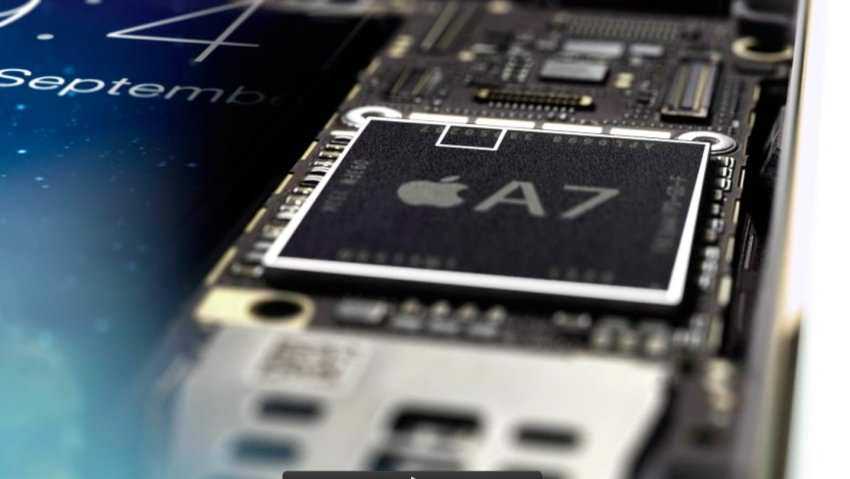

Το SEP της Apple (Secure Enclave Processor) είναι ένα στοιχείο που βρίσκεται στο chipset A7 που τροφοδοτεί τις συσκευές iPhone 5, iPad Air, iPad mini 2 και iPad mini 3, καθώς και οποιονδήποτε επεξεργαστή της σειράς A που κυκλοφόρησε από τότε η Apple.

Είναι ικανό να διαχειρίζεται τις λειτουργίες του Touch ID, τις κρυπτογραφικές λειτουργίες των smartwatch της Apple Watch Series 2, τις επαληθεύσεις κωδικών πρόσβασης και άλλες διεργασίες που σχετίζονται με την ασφάλεια.

Το SEP κρυπτογραφείται από το σχεδιασμό και είναι απόλυτα απομονωμένο, πράγμα που σημαίνει ότι δεν μπορεί να παραβιαστεί.

“Ο επεξεργαστής προωθεί τα δεδομένα στο Secure Enclave αλλά δεν μπορεί να τα διαβάσει. Είναι κρυπτογραφημένα και επικυρωμένα με ένα κλειδί συνεδρίας (session key) που διαπραγματεύεται χρησιμοποιώντας το κοινόχρηστο κλειδί της συσκευής που παρέχεται για τον αισθητήρα Touch ID και το Secure Enclave”, αναφέρει η Apple.

Το κλειδί αποκρυπτογράφησης δεν θα επιτρέψει τους hackers να έχουν πρόσβαση σε αποθηκευμένα δεδομένα.

Ο hacker ανακοίνωσε στο λογαριασμό του στο Twitter ότι κατάφερε να αποκρυπτογραφήσει το Secure Enclave Processor firmware (SEP) της Apple χρησιμοποιώντας τη βιβλιοθήκη img4lib, η οποία μπορεί να ασχοληθεί με αρχεία img4, μαζί με ένα εργαλείο διαίρεσης του SEP firmware που σχεδιάστηκε για τη διεκπεραίωση των αποκρυπτογραφημένων αρχείων.

Και τα δύο εργαλεία αναπτύχθηκαν από τον hacker και είναι διαθέσιμα στο GitHub για όσους ερευνητές ασφαλείας θέλουν να προσπαθήσουν να αποκρυπτογραφήσουν το firmware SEP της Apple για να εντοπίσουν τρωτά σημεία. Ωστόσο, αυτά τα εργαλεία δεν θα τους επιτρέψουν να έχουν πρόσβαση στα δεδομένα που είναι αποθηκευμένα στο SEP.

Παρακάτω μπορείτε να δείτε το διάγραμμα αρχιτεκτονικής ασφαλείας του κινητού λειτουργικού συστήματος iOS της Apple για να κατανοήσετε πώς λειτουργεί το σύστημα ασφαλείας του. Ο hacker δήλωσε ότι το κλειδί αποκρυπτογράφησης είναι “πλήρως αναπτυγμένο” και ότι μπορείτε να κατεβάσετε τα απαιτούμενα εργαλεία από τους παρακάτω συνδέσμους.

key is fully grown https://t.co/MwN4kb9SQI use https://t.co/I9fLo5Iglh to decrypt and https://t.co/og6tiJHbCu to process

— ~ (@xerub) August 16, 2017