KeySweeper: Μια ιδιωτική κοινοποίηση σε βιομηχανίες που εκδόθηκε από το FBI στα τέλη Απριλίου υποδεικνύει ότι τα keyloggers μεταμφιέζονται σε USB φορτιστές συσκευών και κυκλοφορούν στο διαδίκτυο.

Η κοινοποίηση δεν αναφέρει πότε ή που εντοπίστηκαν οι συσκευές, απλά αναφέρει ότι “οι πληροφορίες για την παρούσα κοινοποίηση ελήφθησαν από μία έρευνα του FBI.”

Η εν λόγω συσκευή ονομάζεται KeySweeper.

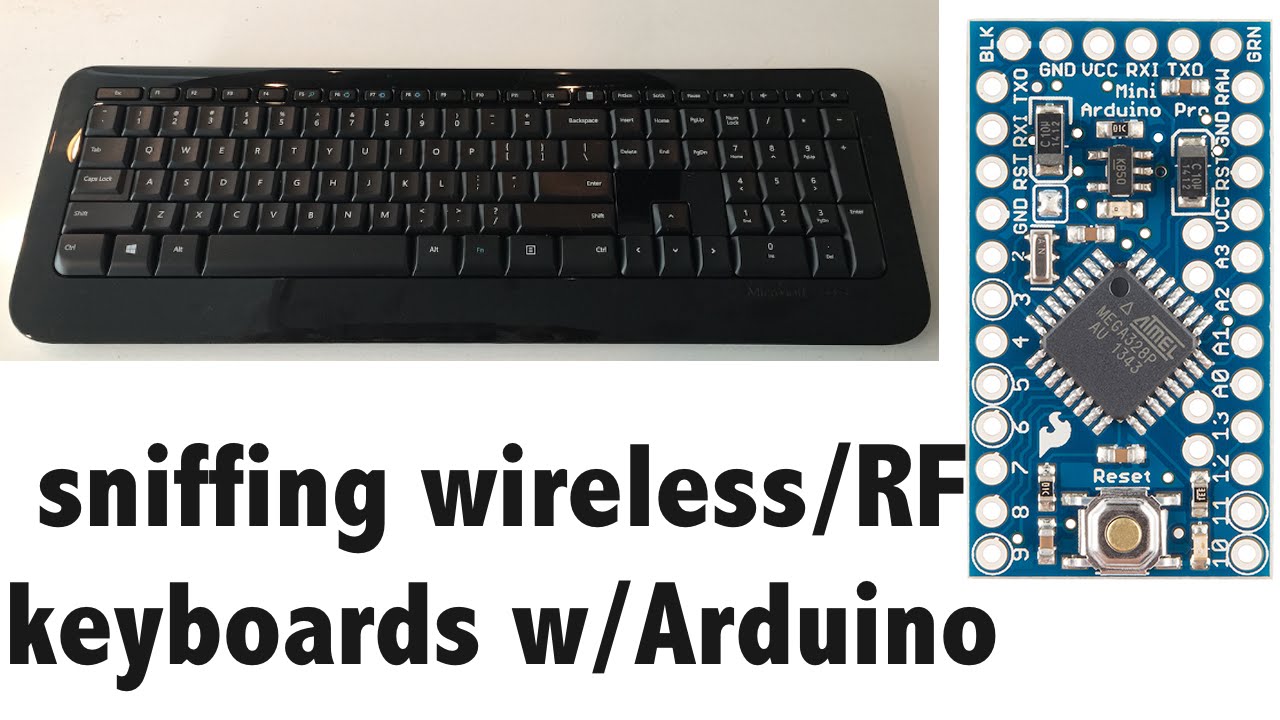

Δημιουργήθηκε από τον γνωστό whitehat hacker Samy Kamkar, και είναι “μια συσκευή που βασίζεται στο Arduino, και είναι καμουφλαρισμένη σαν USB φορτιστή τοίχου, που κάνει sniffing σε ασύρματα και παθητικά δίκτυα, αποκρυπτογραφεί, καταγράφει και αναφέρει στον hacker (μέσω GSM) όλες τις πληκτρολογήσεις από οποιοδήποτε ασύρματο πληκτρολόγιο που υπάρχει στην περιοχή. ”

Ο Kamkar φέρεται να μοιράστηκε όλες τις πληροφορίες που είχε στην διάθεσή του και έτσι ο οποιοσδήποτε μπορεί να δημιουργήσει μια τέτοια συσκευή. Έτσι είναι πολύ πιθανό ότι κάποιος το έκανε.

Η συγκεκριμένη συσκευή, τοποθετημένη στρατηγικά σε ένα γραφείο, θα μπορούσε να οδηγήσει στην κλοπή προσωπικών πληροφοριών, εμπορικών μυστικών, κωδικών πρόσβασης και άλλες ευαίσθητες πληροφορίες.

“Δεδομένου ότι τα δεδομένα υποκλέπτονται πριν φτάσουν στην CPU, οι διαχειριστές ασφαλείας δεν μπορούν να έχουν εικόνα για το πώς υποκλέπτονται οι ευαίσθητες πληροφορίες” αναφέρει το FBI.

Οι ομοσπονδιακοί προειδοποίησαν επίσης ότι παρόλο που το KeySweeper σχεδιάστηκε για να συλλέγει δεδομένα από μια συγκεκριμένη μάρκα ασύρματου πληκτρολογίου (Microsoft), οι επιτιθέμενοι θα μπορούσαν να προγραμματίσουν τη συσκευή για να συλλέγει δεδομένα και από άλλους τύπους ασύρματων συσκευών.

Για να γίνει αυτό, θα πρέπει να βρουν τρόπο να σπάσουν τα κρυπτογραφημένα πρωτόκολλα επικοινωνίας των συσκευών.

Το κύριο πρόβλημα με αυτή την συσκευή είναι ότι μπορεί να κατασκευαστεί πολύ εύκολα και είναι δύσκολο να εντοπιστεί καθώς λειτουργεί σαν κανονικός φορτιστής USB.

Το FBI αναφέρει ότι για να προστατευτεί κάποιος από το KeySweeper, θα πρέπει να χρησιμοποιεί ενσύρματα πληκτρολόγια, ασύρματα πληκτρολόγια με ισχυρή κρυπτογράφηση, ή πληκτρολόγια μέσω Bluetooth (με επιπλέον προφυλάξεις για την προστασία ενάντια σε ένα παρόμοιο είδος επίθεσης συλλογής δεδομένων).

Οι επιχειρήσεις μπορούν επίσης να εκπαιδεύσουν τους εργαζόμενους για να προσέχουν αν υπάρχουν ύποπτοι φορτιστές στον χώρο τους.

Δείτε το βίντεο παρουσίασης

O Δημήτρης μισεί τις Δευτέρες…..