Η Check Point Research (CPR) έχει καταγράψει ομάδες απειλής να χρησιμοποιούν έγγραφα με θέμα τη σύγκρουση Ρωσίας/Ουκρανίας για να διαδώσουν κακόβουλο λογισμικό και να παρασύρουν θύματα σε κατασκοπεία στον κυβερνοχώρο παγκοσμίως. Ανάλογα με τους στόχους και την περιοχή, οι επιτιθέμενοι χρησιμοποιούν ως δόλωμα έγγραφα που έχουν επίσημη εμφάνιση, μέχρι και άρθρα ειδήσεων και αγγελίες εργασίας.

Η CPR πιστεύει ότι το κίνητρο πίσω από αυτές τις πρόσφατες εκστρατείες είναι η κατασκοπεία στον κυβερνοχώρο, για την κλοπή ευαίσθητων πληροφοριών από κυβερνήσεις, τράπεζες και εταιρείες ενέργειας. Οι ομάδες απειλών και τα θύματά τους δεν συγκεντρώνονται σε μία περιοχή, αλλά καλύπτουν όλο τον κόσμο, συμπεριλαμβανομένης της Λατινικής Αμερικής, της Μέσης Ανατολής και της Ασίας.

Σε μια νέα δημοσίευση, η CPR παρουσιάζει τα προφίλ τριών ομάδων APT, που ονομάζονται El Machete, Lyceum και Sidewinder, οι οποίες εντοπίστηκαν πρόσφατα να διεξάγουν εκστρατείες spear-phishing σε πέντε χώρες. Ο παρακάτω πίνακας συνοψίζει την προέλευση, τον τομέα-στόχο και τις χώρες-στόχους κάθε ομάδας APT.

| Ονομασία APT | Προέλευση APT | Τομέας-Στόχος | Χώρες-Στόχος |

| El Machete | Ισπανόφωνη Χώρα | Οικονομικός, Κυβερνητικός | Νικαράγουα, Βενεζουέλα |

| Lyceum | Ισλαμική Δημοκρατία του Ιράν | Ενέργεια | Ισραήλ, Σαουδική Αραβία |

| SideWinder | Πιθανώς Ινδία | Άγνωστος | Πακιστάν |

Δυνατότητες κακόβουλου λογισμικού

Η CPR μελέτησε το κακόβουλο λογισμικό που περιείχε καθεμία από τις τρεις ομάδες APT, ειδικά για αυτές τις δραστηριότητες κατασκοπείας στον κυβερνοχώρο. Οι δυνατότητες περιλαμβάνουν:

- Keylogging: κλέβει ό,τι εισάγετε χρησιμοποιώντας το πληκτρολόγιο

- Συλλογή διαπιστευτηρίων: συλλέγει διαπιστευτήρια που είναι αποθηκευμένα σε προγράμματα περιήγησης Chrome και Firefox

- Συλλογή αρχείων: συλλέγει πληροφορίες σχετικά με τα αρχεία σε κάθε μονάδα δίσκου και συλλέγει ονόματα αρχείων και μεγέθη αρχείων, επιτρέποντας την κλοπή συγκεκριμένων αρχείων

- Στιγμιότυπο οθόνης (Screenshot)

- Συλλογή δεδομένων από το clipboard

- Εκτέλεση εντολών

Μεθοδολογίες επίθεσης

- Spear-phishing email με κείμενο για την Ουκρανία

- Συνημμένο έγγραφο Word με άρθρο για την Ουκρανία

- Κακόβουλη μακροεντολή μέσα στο έγγραφο ρίχνει μια ακολουθία αρχείων

- Λήψη κακόβουλου λογισμικού στον υπολογιστή

Lyceum

- Email με περιεχόμενο σχετικά με εγκλήματα πολέμου στην Ουκρανία και σύνδεσμο προς κακόβουλο έγγραφο που φιλοξενείται σε ιστότοπο

- Το έγγραφο εκτελεί έναν κωδικό μακροεντολής όταν το έγγραφο είναι κλειστό

- Το αρχείο Exe αποθηκεύεται στον υπολογιστή

- Την επόμενη φορά που θα επανεκκινήσετε τον υπολογιστή σας, το κακόβουλο λογισμικό εκτελείται

SideWinder

- Το θύμα ανοίγει το κακόβουλο έγγραφο

- Όταν ανοίξει, το έγγραφο ανακτά ένα απομακρυσμένο πρότυπο από ελεγχόμενο server

- Το εξωτερικό πρότυπο που έχει ληφθεί είναι ένα αρχείο RTF, το οποίο εκμεταλλεύεται την ευπάθεια CVE-2017-11882

- Το κακόβουλο λογισμικό έχει εγκατασταθεί στον υπολογιστή του θύματος

El Machete

Το Machete εθεάθη να στέλνει spear-phishing μηνύματα σε χρηματοοικονομικούς οργανισμούς στη Νικαράγουα, με συνημμένο έγγραφο Word με τίτλο «Σκοτεινά σχέδια του νεοναζιστικού καθεστώτος στην Ουκρανία». Το έγγραφο περιείχε ένα άρθρο που γράφτηκε και δημοσιεύτηκε από τον Alexander Khokholikov, τον Ρώσο πρεσβευτή στη Νικαράγουα, το οποίο συζητούσε τη ρωσο-ουκρανική σύγκρουση από την οπτική γωνία του Κρεμλίνου.

Εικόνα 1 – Έγγραφο-Δόλωμα που περιέχει ένα άρθρο σχετικά με τη σύγκρουση Ρωσίας-Ουκρανίας, που στάλθηκε από το El Machete APT σε χρηματοπιστωτικά ιδρύματα της Νικαράγουας.

Lyceum

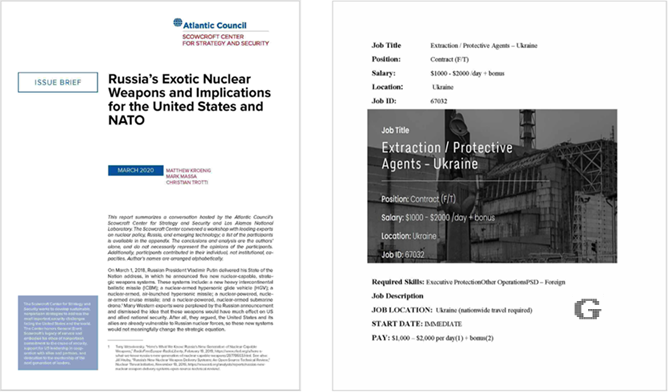

Στα μέσα Μαρτίου, μια ισραηλινή εταιρεία ενέργειας έλαβε ένα email από τη διεύθυνση inews-reporter@protonmail[.]com με θέμα «Ρωσικά εγκλήματα πολέμου στην Ουκρανία». Το email περιείχε μερικές φωτογραφίες που ελήφθησαν από πηγές δημόσιων μέσων και περιείχε έναν σύνδεσμο προς ένα άρθρο που φιλοξενήθηκε στο news-spot[.]live domain. Ο σύνδεσμος στο email οδηγεί σε ένα έγγραφο που περιέχει το άρθρο «Οι ερευνητές συγκεντρώνουν στοιχεία για πιθανά ρωσικά εγκλήματα πολέμου στην Ουκρανία» που δημοσιεύτηκε από τον Guardian. Το ίδιο domain φιλοξενεί μερικά ακόμη κακόβουλα έγγραφα που σχετίζονται με τη Ρωσία καθώς και με τον πόλεμο Ρωσίας-Ουκρανίας, όπως ένα αντίγραφο ενός άρθρου του The Atlantic Council από το 2020 σχετικά με τα ρωσικά πυρηνικά όπλα και μια αγγελία εργασίας για έναν “Extraction / Protective Agent” πράκτορα στην Ουκρανία.

Εικόνα 2. Δόλωμα-email που χρησιμοποιεί το θέμα της σύγκρουσης Ρωσίας-Ουκρανίας, που στάλθηκε από την ομάδα Lyceum

Εικόνα 3 – Έγγραφα-δόλωμα που σχετίζονται με τον πόλεμο Ρωσίας – Ουκρανίας που χρησιμοποιούνται από την APT ομάδα Lyceum

SideWinder:

Το κακόβουλο έγγραφο του Sidewinder, το οποίο επίσης εκμεταλλεύεται τον πόλεμο Ρωσίας-Ουκρανίας, ανέβηκε στο VirusTotal (VT) στα μέσα Μαρτίου. Κρίνοντας από το περιεχόμενό του, οι επιθυμητοί στόχοι είναι Πακιστανικές οντότητες. Το έγγραφο δόλωμα περιέχει αρχείο του National Institute of Maritime Affairs του Πανεπιστημίου Bahria στο Ισλαμαμπάντ και τιτλοφορείται «Συζήτηση για τον αντίκτυπο της σύγκρουσης Ρωσίας-Ουκρανίας στο Πακιστάν». Αυτό το κακόβουλο έγγραφο χρησιμοποιεί απομακρυσμένη εισροή προτύπου. Όταν ανοίξει, το έγγραφο ανακτά ένα απομακρυσμένο πρότυπο από έναν ελεγχόμενο server από τους επιτιθέμενους.

Εικόνα 4 – Έγγραφο-δόλωμα που σχετίζεται με τον πόλεμο Ρωσίας-Ουκρανίας, από το Sidewinder APT

Σχόλιο του Sergey Shykevich, Threat Intelligence Group Manager στην Check Point Software:

«Αυτή τη στιγμή, βλέπουμε μια ποικιλία από καμπάνιες APT που χρησιμοποιούν τον πόλεμο Ρωσίας-Ουκρανίας για διανομή κακόβουλου λογισμικού. Οι εκστρατείες είναι ιδιαίτερα στοχευμένες και εξελιγμένες, εστιάζοντας στον κυβερνητικό, τον χρηματοοικονομικό και τον ενεργειακό τομέα. Στην πιο πρόσφατη αναφορά μας, παρουσιάζουμε προφίλ και φέρνουμε παραδείγματα από τρεις διαφορετικές ομάδες APT, που προέρχονται όλες από διαφορετικά μέρη του κόσμου, τις οποίες εντοπίσαμε να ενορχηστρώνουν αυτές τις εκστρατείες spear-phishing. Μελετήσαμε προσεκτικά το κακόβουλο λογισμικό που εμπλέκεται και βρήκαμε δυνατότητες που καλύπτουν την καταγραφή πληκτρολογίου, τη λήψη στιγμιότυπων οθόνης και πολλά άλλα. Πιστεύω ακράδαντα ότι αυτές οι εκστρατείες έχουν σχεδιαστεί με βασικό κίνητρο την κατασκοπεία στον κυβερνοχώρο. Τα ευρήματά μας αποκαλύπτουν μια σαφή τάση, ότι αφορά στον πόλεμο μεταξύ Ρωσίας και Ουκρανίας είναι δόλωμα που χρησιμοποιούν ομάδες απειλής παγκοσμίως. Συνιστώ ανεπιφύλακτα στις κυβερνήσεις, τις τράπεζες και τις εταιρείες ενέργειας να ενεργοποιηθούν όσον αφορά στην ευαισθητοποίηση και εκπαίδευση των εργαζομένων τους για την κυβερνοασφάλεια και να εφαρμόσουν λύσεις κυβερνοασφάλειας που προστατεύουν το δίκτυο τους σε όλα τα επίπεδα».

Οι πλέον πρόσφατοι Αριθμοί στις Κυβερνοεπιθέσεις σε Ουκρανία, Ρωσία και χώρες του ΝΑΤΟ

Πρόσφατα, η Check Point Research (CPR) δημοσίευσε μια ενημέρωση σχετικά με τις τάσεις των επιθέσεων στον κυβερνοχώρο κατά τη διάρκεια του τρέχοντος πολέμου Ρωσίας-Ουκρανίας. Ένα μήνα μετά την έναρξη του πολέμου στις 24 Φεβρουαρίου 2022, τόσο η Ρωσία όσο και η Ουκρανία είδαν αυξήσεις στις κυβερνοεπιθέσεις κατά 10% και 17% αντίστοιχα.

Η CPR έχει επίσης παρατηρήσει αύξηση 16% στις κυβερνοεπιθέσεις παγκοσμίως καθ’ όλη τη διάρκεια της τρέχουσας σύγκρουσης και παρουσιάζει δεδομένα κυβερνοεπιθέσεων για χώρες, περιοχές του ΝΑΤΟ και άλλα εδώ.

Αν και τα δελτία τύπου θα είναι από πολύ επιλεγμένα έως και σπάνια, είπα να περάσω … γιατί καμιά φορά κρύβονται οι συντάκτες.