Ερευνητές ασφαλείας από την SafeBreach ανακάλυψαν πρόσφατα ένα άγνωστο μέχρι τότε PowerShell backdoor στα Windows. Χρησιμοποιεί ένα κακόβουλο έγγραφο του Word για την εισαγωγή των PowerShell scripts.

Το backdoor μπορεί να επηρεάσει χρήστες της υπηρεσίας Active Directory και απομακρυσμένων υπολογιστών (remote desktops).

Οι λεπτομέρειες υπάρχουν στην δημοσίευση SafeBreach Labs Researchers Uncover New Fully Undetectable PowerShell Backdoor. Το backdoor έχει ορισμένα ειδικά χαρακτηριστικά.

Στις 25 Αυγούστου του 2022, διανεμήθηκε για πρώτη φορά ένα κακόβουλο έγγραφο του Word Apply Form.docm. Το έγγραφο του Word περιείχε έναν κώδικα μακροεντολής (macro) που ξεκινούσε ένα άγνωστο PowerShell script.

Η μακροεντολή κατέβαζε το αρχείο updater.vbs στο σύστημα του θύματος και δημιουργούσε μια προγραμματισμένη εργασία στα Windows που προσποιούνταν ότι είναι μέρος μιας ενημέρωσης των Windows.

Στη συνέχεια, αυτή η προγραμματισμένη εργασία έτρεχε το script updater.vbs από το φάκελο “%appdata%\local\Microsoft\Windows”. Ωστόσο, αυτή η διαδικασία απαιτεί διαχειριστικές άδειες.

Στη συνέχεια, το updater.vbs script έτρεχε ένα PowerShell script.

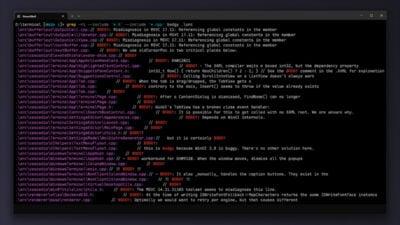

Πριν από την εκτέλεση της προγραμματισμένης εργασίας, δημιουργούνται δύο PowerShell script με τα ονόματα Script.ps1 και Temp.ps1. Τα περιεχόμενα των PowerShell scripts αποθηκεύονται σε πεδία κειμένου μέσα στο έγγραφο του Word και στον κατάλογο appdata που δημιουργείται. Και τα δύο script δεν εντοπίζονται σαν κακόβουλα από την Virustotal.

Το πρώτο PowerShell Script1.ps1 συνδέεται με ένα διακομιστή C2 για να λάβει εντολές για εκτέλεση. Αναλύει τις εντολές και τρέχει το Temp.ps1 για κάθε εντολή με την παράμετρο c.

Οι ερευνητές ασφαλείας κατάφεραν να τρέξουν συγκεκριμένες εντολές στα συστήματα των θυμάτων και μπόρεσαν να:

ανακτήσουν λίστες διεργασιών

απαριθμήσουν τους τοπικούς χρήστες

απαριθμήσουν αρχεία σε συγκεκριμένους φακέλους

απαριθμήσουν συνδέσεις σε Active Director και RDP

Ο Γιώργος ακόμα αναρωτιέται τι κάνει εδώ….