Η συμμορία που τρέχει το ransomware LocKBit ζήτησε συγγνώμη για την κρυπτογράφηση των υπολογιστών του παιδικού νοσοκομείου SickKids στον Καναδά και τους έστειλε τον κωδικό αποκρυπτογράφησης.

Το Hospital for Sick Children (SickKids) είναι ένα ερευνητικό νοσοκομείο στο Τορόντο που εστιάζει στην παροχή υγειονομικής περίθαλψης σε άρρωστα παιδιά. Στις 18 Δεκεμβρίου, το νοσοκομείο υπέστη επίθεση ransomware που επηρέασε τα εσωτερικά και εταιρικά συστήματα, τις τηλεφωνικές γραμμές του νοσοκομείου και τον ιστότοπο.

Ενώ η επίθεση κρυπτογράφησε μόνο μερικά συστήματα, το SickKids δήλωσε ότι το περιστατικό προκάλεσε καθυστερήσεις στη λήψη των αποτελεσμάτων του εργαστηρίου και της απεικόνισης και είχε ως αποτέλεσμα μεγαλύτερους χρόνους αναμονής των ασθενών.

Στις 29 Δεκεμβρίου, το SickKids ανακοίνωσε ότι είχε αποκαταστήσει το 50% των συστημάτων που είχα προτεραιότητά, συμπεριλαμβανομένων εκείνων που προκαλούσαν καθυστερήσεις διάγνωσης ή θεραπείας.

Δύο ημέρες μετά την τελευταία ανακοίνωση του SickKids, και 13 ημέρες από την επίθεση, η συμμορία ransomware LockBit ζήτησε συγγνώμη για την εν λόγω επίθεση στο νοσοκομείο και του παρείχε έναν αποκρυπτογραφητή χωρίς να ζητήσει λύτρα.

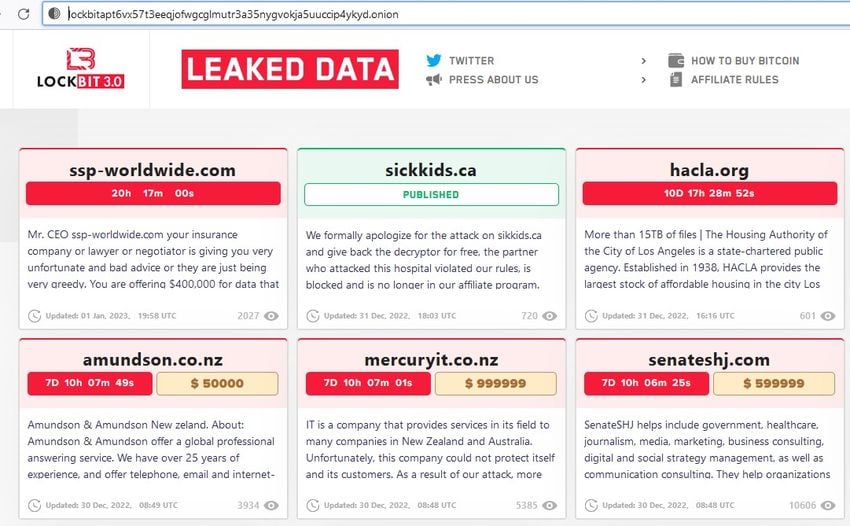

Το κείμενο των εκβιαστών ανέφερε τα εξής: “Ζητούμε επίσημα συγγνώμη για την επίθεση στο sikkids.ca και επιστρέφουμε τον αποκρυπτογραφητή δωρεάν. Ο συνεργάτης που επιτέθηκε σε αυτό το νοσοκομείο παραβίασε τους κανόνες μας, έχει αποκλειστεί και δεν είναι πλέον στο πρόγραμμα συνεργατών μας”.

Το Ransomware ως επιχείρηση

Η λειτουργία LockBit εκτελείται ως Ransomware-as-a-Service, δηλαδή είναι μία ολόκληρη επιχείρηση με operators (Χειριστές) και affiliates (Συνεργάτες).

Οι χειριστές όπου είναι και αυτοί που έχουν φτιάξει το ransomware διατηρούν τα κλειδιά αποκρυπτογράφησης (ή τους κρυπτογραφητές) και τους ιστότοπους όπου μπορείτε να τους βρείτε και οι συνεργάτες ή τα μέλη της “εταιρείας” παραβιάζουν τα δίκτυα των θυμάτων, κλέβουν δεδομένα και κρυπτογραφούν τις συσκευές.

Ως μέρος αυτής της συμφωνίας, οι χειριστές του LockBit κρατούν περίπου το 20% όλων των λύτρων και το υπόλοιπο πηγαίνει στου συνεργάτες που έχουν κάνει όλη την δουλειά.

Ενώ οι χειριστές του ransomware επιτρέπουν στους συνεργάτες τους να κρυπτογραφούν φαρμακευτικές εταιρείες, οδοντιάτρους και πλαστικούς χειρουργούς, τους απαγορεύουν να κρυπτογραφούν “ιατρικά ιδρύματα” όπου οι επιθέσεις θα μπορούσαν να οδηγήσουν σε θάνατο.

Αναφέρεται συγκεκριμένα στις πολιτικές λειτουργίας του ransomware (το link ανοίγει μόνο με tor: lockbitapt6vx57t3eeqjofwgcglmutr3a35nygvokja5uuccip4ykyd.onion/rules ) :

«Απαγορεύεται η κρυπτογράφηση ιδρυμάτων όπου η ζημιά στα αρχεία θα μπορούσε να οδηγήσει σε θάνατο, όπως καρδιολογικά κέντρα, νευροχειρουργικά τμήματα, μαιευτήρια και άλλα παρόμοια, δηλαδή εκείνα τα ιδρύματα όπου μπορούν να γίνουν χειρουργικές επεμβάσεις σε εξοπλισμό υψηλής τεχνολογίας με χρήση υπολογιστών.” .

Έτσι η επίθεση στο νοσοκομείο θεωρήθηκε υψηλό ρίσκο και τους έστειλαν πίσω τα κλειδιά, όμως δεν εξηγεί γιατί το LockBit δεν παρείχε αποκρυπτογραφητή νωρίτερα, και χρειάστηκαν 13 ημέρες όπου η περίθαλψη των ασθενών επηρεάστηκε για τόσο μεγάλο διάστημα.

Ας μην γελιόμαστε, οι εκβιαστές είναι παράνομοι και δεν είναι αγγελούδια. Προφανώς κάτι είδαν και φοβήθηκαν. Άλλωστε, το LockBit έχει ιστορικό κρυπτογράφησης νοσοκομείων και μη παροχής κρυπτογραφητών, όπως φάνηκε στην επίθεσή της εναντίον του Centre Hospitalier Sud Francilien (CHSF) στη Γαλλία, όπου ζητήθηκαν λύτρα 10 εκατομμυρίων δολαρίων και τελικά διέρρευσαν δεδομένα ασθενών.

Και η επίθεση στο γαλλικό νοσοκομείο οδήγησε στην παραπομπή ασθενών σε άλλα ιατρικά κέντρα και στην αναβολή των χειρουργικών επεμβάσεων, κάτι που θα μπορούσε να οδηγήσει σε σημαντικό κίνδυνο για τους ασθενείς.

Από την άλλη, δεν είναι η πρώτη φορά που μια συμμορία ransomware παρέχει δωρεάν αποκρυπτογραφητή σε οργανισμό υγείας. Τον Μάιο του 2021, η επιχείρηση Conti Ransomware παρείχε έναν δωρεάν αποκρυπτογραφητή στην εθνική υπηρεσία υγείας της Ιρλανδίας, την HSE, αφού αντιμετώπισε αυξημένη πίεση από τις διεθνείς αρχές επιβολής του νόμου.

O Δημήτρης μισεί τις Δευτέρες…..