Αυτός ο RobbinHood δεν χαρίζει σε κανένα.. Πολλά προϊόντα ασφάλειας περιλαμβάνουν προστασία παραβίασης (tamper protection) που καθιστά πολύ δύσκολη την απενεργοποίηση του λογισμικού, τουλάχιστον χωρίς να αφήσει ίχνη.

Οι άμεσες ενημερώσεις καθιστούν επίσης πιο δύσκολο για τους κακόβουλους χρήστες να εισβάλουν σε ευάλωτα συστήματα, επειδή κλείνουν κενά ασφαλείας και δεν μπορούν να τα εκμεταλλευτούν.

Παρομοίως, οι υπηρεσίες συστήματος συχνά διατηρούν τα κρίσιμα αρχεία τους σε μόνιμη χρήση, κάτι που σημαίνει ότι δεν μπορούν να διαγραφούν ή να τροποποιηθούν εύκολα, γεγονός που εμποδίζει τους κακόβουλους χρήστες να τα καταστρέψουν με μια επίθεση ransomware.

Όμως ο καλύτερος κερδίζει…..

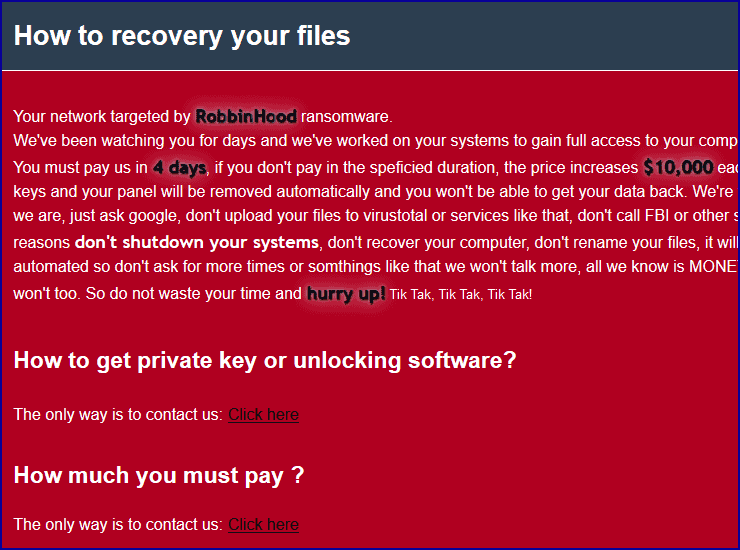

Αυτή θα μπορούσε να είναι η διαφορά ανάμεσα σε μια απαίτηση λύτρων που δεν μπορείτε να αποφύγετε να πληρώσετε, επειδή όλα είναι κωδικοποιημένα και δεν μπορείτε να το αγνοήσετε επειδή όλα σας τα σημαντικά σας δεδομένα δεν υπάρχουν και η επιχείρησή σας δεν μπορεί να λειτουργήσει. .

Εδώ είναι που έρχεται το κακόβουλο λογισμικό RobbinHood:

Οι κακόβουλους χρήστες ανακάλυψαν ένα τρόπο που τους βοηθάει να παρακάμψουν όλα τα παραπάνω πολύ πιο εύκολα και να αποκτήσουν πρόσβαση σε κάθε “ασφαλές” σύστημα. Το ασφαλές το γράψαμε με εισαγωγικά γιατί θεωρούμε ότι είναι ένα πολύ μεγάλο παραμύθι για να πλουτίζουν οι εταιρείες ασφαλείας και οι peb testers.

Οι κύριοι του RobbinHood, αντί να ψάχνουν για αδυναμίες στο λειτουργικό και το λογισμικό του συστήματος, έφεραν απλά το δικό τους σφάλμα!

Ο τρόπος με τον οποίο λειτουργεί είναι μια συναρπαστική ιστορία, η οποία αναφέρθηκε με κάθε λεπτομέρεια σε μια έρευνα της SophosLabs. Αν θέλετε περισσότερες τεχνικές λεπτομέρειες για την επίθεση που θα περιγράψουμε (με λίγα λόγια) παρακάτω, δείτε εδώ.

Εν συντομία, οι απατεώνες μαζί με το ransomware πρόσθεσαν και ένα παλιό αλλά buggy Windows kernel driver.

Ο παλιός driver δεν είναι κακόβουλο λογισμικό, αλλά είναι ένα επίσημο στοιχείο λογισμικού από τη μητρική πλακέτα Gigabyte, και γι ‘αυτό υπογράφεται ψηφιακά από την εταιρεία. Φυσικά η υπογραφή πιστοποιείται σαν γνήσια από την ίδια την Microsoft.

Έτσι, τα Windows θα φορτώσουν τον οδηγό λόγω της υπογραφής …

Μετά από αυτό, όλα είναι εύκολα, καθώς όπως αναφέραμε ο driver μπορεί να είναι γνήσιος αλλά περιέχει σφάλμα, το οποίο οι απατεώνες μπορούν να εκμεταλλευτούν για να εξαπατήσουν τα Windows ώστε να τους αφήσουν να φορτώσουν τα δικά τους, μη υπογεγραμμένα και κακόβουλα αρχεία!

Και ο οδηγός, τους δίνει πρόσβαση χαμηλού επιπέδου στον πυρήνα, σε διεργασίες και αρχεία του συστήματος, πράγμα που σημαίνει ότι μπορούν να εξοντώσουν προγράμματα που επιθυμούν και να διαγράψουν αρχεία που συνήθως είναι κλειδωμένα.

Η παραμόρφωση της συμπεριφοράς του πυρήνα από μόνη της μπορεί να προκαλέσει αρκετά προβλήματα, όπως προγράμματα που σταματούν να λειτουργούν σωστά, ή χαλασμένα δεδομένα, ή ακόμα και BSoD.

Αλλά οι απατεώνες δεν νοιάζονται.

Τη στιγμή που θα παρατηρήσετε μικρά προβλήματα, η ζημιά έχει ήδη γίνει, κι αν ο υπολογιστής βρίσκεται σε δίκτυο, όλα τα συστήματα θα κλειδωθούν. Εν τω μεταξύ το κλειδί αποκρυπτογράφησης το έχει μόνο ο απατεώνας.