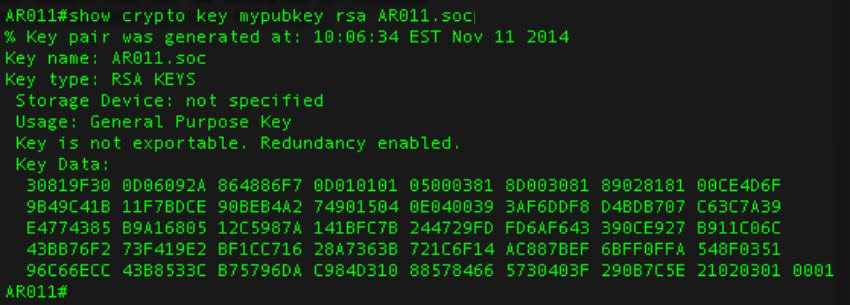

RSA 1024-bit – είναι ασφαλές; Ερευνητές ασφαλείας ανακάλυψαν μια κρίσιμη ευπάθεια στο GnuPG cryptographic library που τους επέτρεψε να σπάσουν κρυπτογράφηση RSA 1024 bit και να εξαγάγουν το μυστικό κλειδί RSA για να αποκρυπτογραφήσουν δεδομένα.

Το Gnu Privacy Guard (GnuPG ή GPG) είναι ένα δημοφιλές λογισμικό κρυπτογράφησης ανοικτού κώδικα που χρησιμοποιείται από πολλά λειτουργικά συστήματα (Linux, FreeBSD , Windows και macOS X).

Η ευπάθεια, με την ονομασία CVE-2017-7526, βρίσκεται στη βιβλιοθήκη κρυπτογράφησης Libgcrypt που χρησιμοποιείται από το GnuPG.

Είναι το ίδιο λογισμικό που χρησιμοποίησε ο πρώην υπάλληλος της NSA Edward Snowden για να κρυπτογραφεί τις επικοινωνίες του.

Η έρευνα

Μια ομάδα ερευνητών από τα Πανεπιστήμια, Eindhoven, Illinois, Pennsylvania, Maryland, και Adelaide, διαπίστωσαν ότι η μέθοδος “left-to-right sliding window” που χρησιμοποιείται από τη βιβλιοθήκη libgcrypt για τη διεξαγωγή των μαθηματικών της κρυπτογραφίας διαρρέει σημαντικά περισσότερες πληροφορίες από όσες χρειάζονται, επιτρέποντας την πλήρη ανάκτηση του κλειδιού RSA.

“Σε αυτή την εργασία, επιδεικνύουμε ένα πλήρες σπάσιμο του RSA-1024 όπως εφαρμόζεται στο Libgcrypt. Η επίθεση μας βασικά χρησιμοποιεί το γεγονός ότι η Libgcrypt χρησιμοποιεί τη μέθοδο left-to-right για τον υπολογισμό της επέκτασης των sliding-windows“, αναφέρουν οι ερευνητές στο paper τους.

Η επίθεση L3 Cache Side-Channel απαιτεί από έναν εισβολέα να τρέξει ένα “πειραγμένο” λογισμικό στο hardware που χρησιμοποιείται το ιδιωτικό κλειδί RSA.

Για επιπλέον πληροφορίες διαβάστε το ‘Sliding right into disaster: Left-to-right sliding windows leak,’ (PDF) των Daniel J. Bernstein, Joachim Breitner, Daniel Genkin, Leon Groot Bruinderink, Nadia Heninger, Christine van Vredendaal, Tanja Lange και Yuval Yarom.

Ο Γιώργος ακόμα αναρωτιέται τι κάνει εδώ….