Εάν ο υπολογιστής σας έχει μολυνθεί με το Ransomware Thanatos και ψάχνετε για λύση, πριν πληρώσετε λύτρα, δοκιμάστε ένα δωρεάν εργαλείο αποκρυπτογράφησης από την Cisco Talos, για να αποκρυπτογραφήσετε τα αρχεία σας.

Οι ερευνητές ασφάλειας της Cisco Talos ανακάλυψαν μια αδυναμία στον κώδικα του ransomware Thanatos, η οποία επιτρέπει στα θύματα να ξεκλειδώσουν τα κρυπτογραφημένα αρχεία τους χωρίς να πληρώνουν λύτρα στους κακοποιούς.

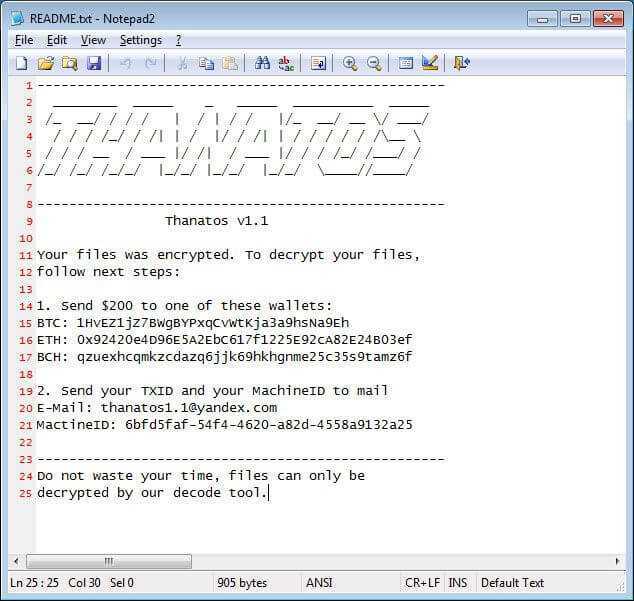

Όπως όλες οι απειλές ransomware, έτσι και το Thanatos κρυπτογραφεί τα αρχεία και ζητά από τα θύματα του να πληρώσουν λύτρα σε πολλαπλά κρυπτοσυστήματα, συμπεριλαμβανομένου του Bitcoin Cash (BCH), Zcash (ZEC), Ethereum (ETH) και άλλα, για να αποκρυπτογραφήσουν τα αρχεία τους. Μόλις μολυνθεί ένα υπολογιστής, όλες οι επεκτάσεις κρυπτογραφημένων αρχείων που έχουν προσβληθεί αλλάζουν κατάληξη σε .THANATOS και στη συνέχεια εμφανίζεται ένα σημείωμα που ζητάει λύτρα και δίνοντάς οδηγίες για το που να στείλετε τα χρήματα προκειμένου να αποκρυπτογραφηθούν τα αρχεία.

Ωστόσο, δεδομένου ότι το Thanatos χρησιμοποιεί σε ένα μολυσμένο σύστημα διαφορετικά κλειδιά κρυπτογράφησης για κάθε αρχείο, και χωρίς να τα αποθηκεύει κάπου, είναι αδύνατο για τους προγραμματιστές του κακόβουλου προγράμματος να αποστείλουν τους κωδικούς, ακόμα και αν τα θύματα πληρώνουν τα λύτρα.

Οι ερευνητές της Cisco ανέλυσαν τον κώδικα του κακόβουλου λογισμικού και βρήκαν ένα κενό στο σχεδιασμό της μεθοδολογίας κρυπτογράφησης αρχείων που χρησιμοποιεί το Thanatos, βάση του οποίου ανέπτυξαν ένα δωρεάν εργαλείο αποκρυπτογράφησης ransomware που θα βοηθήσει τα θύματα να αποκρυπτογραφήσουν τα αρχεία τους. Ονομάζεται Thanatos Decryptor, είναι εντελώς δωρεάν, μπορείτε να το κατεβάσετε από την ιστοσελίδα του GitHub, και λειτουργεί για εκδόσεις 1 και 1.1 του Thanatos ransomware

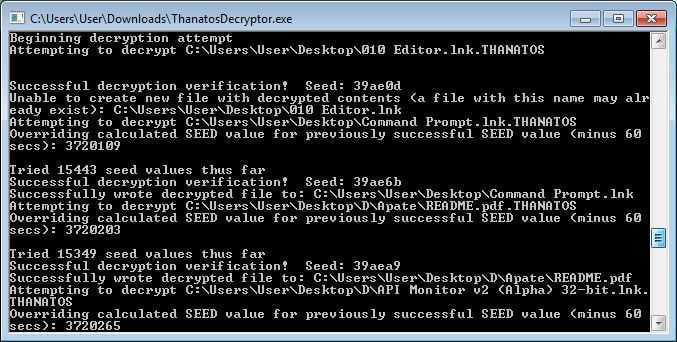

Δεδομένου ότι τα κλειδιά κρυπτογράφησης που χρησιμοποιούνται από το Thanatos, προκύπτουν βάσει του αριθμού των χιλιοστών του δευτερολέπτου από την τελευταία εκκίνηση του συστήματος, οι ερευνητές μπόρεσαν να αναστρέψουν τη λογική αυτή και να επαναδημιουργήσουν το ίδιο 32-bit κλειδί κρυπτογράφησης, χρησιμοποιώντας brute force attack και τα Event Logs των Windows. Για περισσότερες λεπτομέρειες σχετικά με το ransoware Thanatos, μπορείτε να ανατρέξετε στο λεπτομερές άρθρο που δημοσιεύτηκε χθες από την Cisco Talos.

Για να αποκρυπτογραφήσετε τα κρυπτογραφημένα αρχεία σας από το Thanatοs Ransomware, θα πρέπει να κάνετε λήψη του Thanatos Decryptor και να το αποθηκεύσετε στην επιφάνεια εργασίας σας. Πρέπει επίσης να βεβαιωθείτε ότι έχετε εγκατεστημένο το Microsoft Visual C ++ Redistributable for Visual Studio 2017 αλλιώς όταν θα προσπαθήσετε να τρέξετε το Dectyptor θα δείτε ένα σφάλμα σχετικά με ότι λείπουν DLLs.

Μόλις έχετε όλα όσα χρειάζεστε, απλά κάντε διπλό κλικ στο εκτελέσιμο αρχείο (exe) και ο decrypter θα αρχίσει να ψάχνει αρχεία για αποκρυπτογράφηση. Θα αποκρυπτογραφήσει μόνο τους ακόλουθους τύπους αρχείων:

Εικόνα: .gif, .tif, .tiff, .jpg, .jpeg, .png

Βίντεο: .mpg, .mpeg, .mp4, .avi

Ήχος: .wav

Έγγραφο: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf, .odt, .ods, .odp, .rtf

Άλλο: .zip, .7z, .vmdk, .psd, .lnk

Η Cisco συνιστά να τρέξετε τον αποκρυπτογράφο στον ίδιο υπολογιστή που έγινε η κρυπτογράφηση των αρχείων. Η διαδικασία αποκρυπτογράφησης μπορεί να διαρκέσει αρκετή ώρα, οπότε να είστε υπομονετικοί.

O Δημήτρης μισεί τις Δευτέρες…..