Από τον Απρίλιο του 2024 έχει ανοίξει μια συζήτηση στο GitHub από τον χρήστη FairyTail2000 για την ύπαρξη BLOBS στον πηγαίο κώδικα του Ventoy.

H αναφορά βρίσκεται σε αυτό το νήμα: https://github.com/ventoy/Ventoy/issues/2795

Τι είναι τα BLOBs (Binary Large Objects) ;

Ένα BLOB (Δυαδικό Μεγάλο Αντικείμενο) είναι ένας τύπος δεδομένων που χρησιμοποιείται για την αποθήκευση μεγάλων δυαδικών δεδομένων και βρίσκεται μέσα σ ένα πρόγραμμα ή βιβλιοθήκη. Μπορεί να είναι οτιδήποτε: dll, drivers /sys, plugins, firmware, πολυμέσα κλπ

Δεν είναι αναγνώσιμο, και για το Ventoy που ο πηγαίος κώδικας του είναι διαθέσιμος ως ανοιχτό λογισμικό η χρήση BLOBs είναι αρκετά ύποπτη διότι:

ο δημιουργός του αρνείται να δώσει τον πηγαίο κώδικα των BLOBs

Έτσι κανείς δεν μπορεί να ελέγξει κανείς τι ακριβώς κάνουν:

- δεν μπορεί να διαπιστωθεί αν περιέχουν backdoors, keyloggers, telemetry

- δεν μπορεί να γίνει έλεγχος αν περιέχουν ευπάθειες ώστε να διορθωθούν

- μπορεί να κάνει χρήση λογισμικού χωρίς άδεια δημιουργώντας νομικό ρίσκο

- αν και ο πηγαίος κώδικας είναι Open Source, εξαιτίας των “απροσπέλαστων BLOBs” αν ο δημιουργός σταματήσει την υποστήριξη, κανείς δεν μπορεί να συνεχίσει την συντήρηση του Project.

Ως τώρα δεν έχει αποδειχθεί ότι η χρήση του Ventoy συνοδεύεται από ύποπτες δραστηριότητες με μια τεράστια βάση χρηστών να είναι ευχαριστημένοι με το μοναδικό αυτό εργαλείο, αλλά τα πράγματα γίνονται χειρότερα:

Ο δημιουργός του είναι ένας Κινέζος προγραμματιστής με ψευδώνυμο “longpanda” .Το επίσημο repository είναι στο GitHub από το 2019

Δεν γνωρίζουμε ποιος (ή ποια) είναι, αν είναι ένα πρόσωπο ή μια ομάδα, δεν έχουμε απολύτως κανένα στοιχείο για το βιογραφικό του.

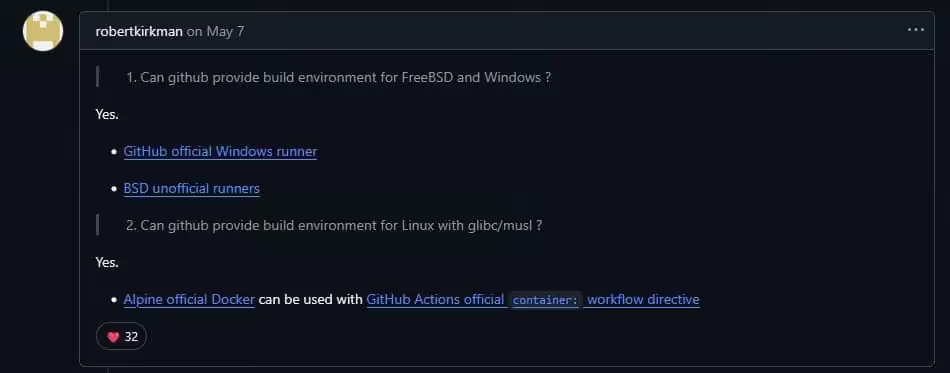

Στις παραπάνω αιτιάσεις έκλεισε το νήμα κι άνοιξε καινούργιο: https://github.com/ventoy/Ventoy/issues/3224 το οποίο κάνει τα πράγματα μάλλον χειρότερα:

Θεωρεί προς το “πρώτο βήμα” είναι η παράθεση λίστας BLOBs, με την επισήμανση “αν βρείτε και κάποια που δεν είναι στην λίστα ενημερώστε με”. Δηλαδή δηλώνει άγνοια για τον αριθμό των BLOBs στον κώδικα του… ; ; ; Θέτει δε ερωτήματα τα οποία δεν έχουν νόημα :

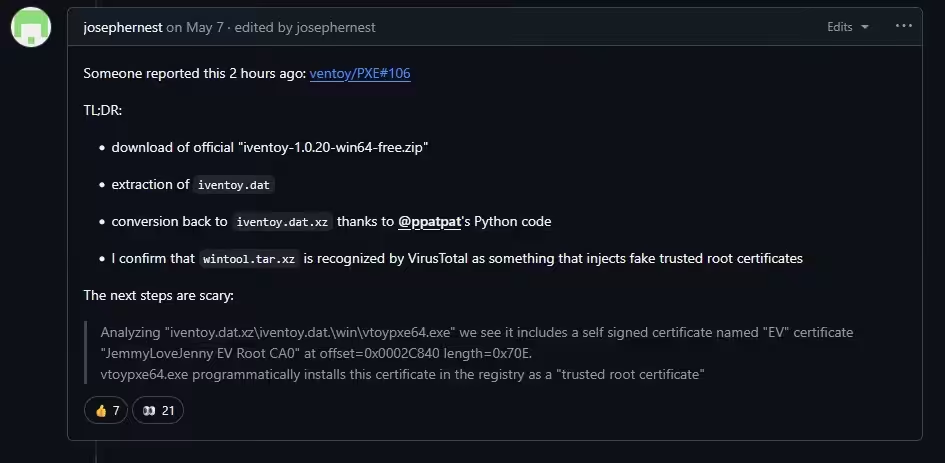

Και όσο καλή διάθεση υπάρχει για να γίνει ανάγνωση του κώδικα καλοπροαίρετα, έρχεται μια επισήμανση στα σχόλια για την χρήση ενός “εργαλείου” από έναν άλλο άγνωστο κινέζο προγραμματιστή, με το ψευδώνυμο JemmyloveJenny

Ας πιάσουμε τα πράγματα από την αρχή:

Το Ventoy χρειάζεται drivers για να λειτουργήσει σε περιβάλλοντα Windows με Secure boot /UEFI

Ο προγραμματιστής του, longpanda, κάνει χρήση του εργαλείου HookSigntool https://github.com/Jemmy1228/HookSigntool το οποίο:

- υπογράφει ψηφιακά τους drivers ώστε να γίνονται αποδεκτοί από το Windows kernel

- παρακάμπτει το Windows driver signature enforcement επιτρέποντας την χρήση ανεπίσημων και τροποποιημένων drivers

- μπορεί να χρησιμοποιήσει ληγμένα πιστοποιητικά

Τι σημαίνουν τα παραπάνω; Το εξηγεί ο ίδιος ο δημιουργός αν κάνετε translate την περιγραφή: αναφέρεται στην χρήση του εργαλείου του ως “πλαστογράφηση πιστοποιητικών” !!!

Τι χειρότερο μπορεί να υπάρχει σ αυτό;

“obfuscation” (συσκότιση): ο κώδικας του εργαλείου που κάνει χρήση το Ventoy είναι κωδικοποιημένος σε ένα .dat με άγνωστο αλγόριθμο “συσκοτισμένης ανταλλαγής byte” που σκοπό έχει να αποκρύβει τον εκτελούμενο κώδικα, με απλά λόγια να μην γίνεται κατανοητό τι ακριβώς εκτελείται.

Τι ακριβώς αποσκοπούν όλα αυτά, τα οποία αποτελούν ορισμό χρήσης τους ως backdoor, σ ένα αθώο ελεύθερης χρήσης λογισμικό;

Τι σημαίνει για τους επαγγελματίες ΙΤ σε επιχειρήσεις και οργανισμούς:

Εδώ θα ήθελα να ευχαριστήσω τον επαγγελματία πληροφορικής Ι. Κ. ο οποίος κάνοντας έρευνα ασφάλειας για τα εργαλεία που γίνονται ευρέως χρήση σε εταιρικά και παραγωγικά πληροφοριακά περιβάλλοντα, εντόπισε και επισήμανε την επικινδυνότητα του Ventoy το οποίο είναι το πλέον δημοφιλή στο χώρο της τεχνικής υποστήριξης και προτεινόμενο από όλους τους ιστότοπους πληροφορικής, με μία αναφορά ασφάλειας που εκκρεμεί εδώ και ένα έτος… πράγμα το οποίο διορθώνουμε στο παρών άρθρο της ιστοσελίδας μας.

Συνοψίζοντας

- Το Ventoy αναιρεί την χρήση του Safe Boot στα συστήματα, παρακάμπτοντας τον έλεγχο υπογραφών των bootloaders

- Είναι άγνωστο αν το εργαλείο κάνει μόνο αυτό που ισχυρίζεται ή αν έχει και άλλες λειτουργίες (backdoor).

- Υπάρχει obfuscation δηλαδή σκόπιμη παραλλαγή-απόκρυψη για να είναι αδύνατος ο έλεγχος του τι εκτελείται

- Η εκτέλεση οδηγών και υπογραφών δίνει administrator/ kernel level δικαιώματα εκτέλεσης.

Για τους λόγους αυτούς η χρήση του παραβιάζει βασικές αρχές εταιρικής ασφάλειας πληροφορικής, όπως η διαφάνεια λογισμικού, η συμμόρφωση με πολιτικές ασφάλειας και η δυνατότητα άμεσης διαχείρισης ευπαθειών και καθιστά την χρήση του σε servers και λοιπά υπολογιστικά συστήματα υψηλής ασφάλειας ανεπίτρεπτη.

Για τον απλό χρήστη τα θεωρητικά ρίσκα είναι μικρά και δυστυχώς δεν υπάρχει αντίστοιχων δυνατοτήτων εργαλείο το οποίο να μπορεί να φορτώνει και τα WinPE ISO.

ΙΕΚ Τεχνικός Εφαρμογών Πληροφορικής, Δικτύων και Αυτοματισμού Γραφείου 2003