Όταν σκέφτεστε τους λογαριασμούς σας στα μέσα κοινωνικής δικτύωσης – ας πούμε τον κωδικό πρόσβασής σας στο Facebook – έχει κάτι κοινό με τον κωδικό πρόσβασής σας στο LinkedIn ή στον τραπεζικό σας λογαριασμό; Έχει τον ίδιο κωδικό πρόσβασης με τον εταιρικό σας λογαριασμό;

Αν ναι, δεν είστε οι μόνοι!

Σύμφωνα με έρευνα της Google, τουλάχιστον το 65% των συμμετεχόντων επαναχρησιμοποιούν τους κωδικούς πρόσβασής τους σε πολλούς λογαριασμούς και υπηρεσίες του διαδικτύου.[1]

Καθώς κάθε υπηρεσία, ιστότοπος και λογαριασμός στα μέσα κοινωνικής δικτύωσης απαιτεί έναν κωδικό πρόσβασης, πολλοί άνθρωποι θεωρούν ευκολότερο να επαναχρησιμοποιούν τους υπάρχοντες αντί να εφευρίσκουν νέους, ιδίως επειδή είναι δύσκολο να διαχειριστούν και να απομνημονεύσουν πολλαπλούς κωδικούς πρόσβασης. Αυτό ισχύει ιδιαίτερα καθώς, λόγω των πολιτικών ασφαλείας, οι κωδικοί πρόσβασης γίνονται αναγκαστικά όλο και πιο πολύπλοκοι. Παρόλο που το μεγαλύτερο μέρος του πληθυσμού κατανοεί τον κίνδυνο και γνωρίζει ότι δεν πρέπει να επαναχρησιμοποιεί κανείς τους κωδικούς πρόσβασης, οι περισσότεροι από εμάς συνεχίζουμε να επαναχρησιμοποιούμε τους κωδικούς πρόσβασης τόσο για εταιρικούς όσο και για προσωπικούς λογαριασμούς.

Ορισμένοι χρησιμοποιούν διαχειριστές κωδικών πρόσβασης, οι οποίοι θεωρούνται ασφαλείς, για να τους βοηθήσουν να αποθηκεύσουν τα διαπιστευτήριά τους. Ωστόσο, αυτά τα εργαλεία δεν είναι στο απυρόβλητο, όπως αποδείχτηκε τον Αύγουστο του 2022, κατά την δεύτερη[2] παραβίαση της LastPass. Αξίζει επίσης να αναφέρουμε πως σε μια έρευνα του 2022, μια άλλη υπηρεσία διαχείρισης κωδικών πρόσβασης, η Bitwarden, διαπίστωσε ότι το 84% των καταναλωτών της υπηρεσίας χρησιμοποιούν τον ίδιο κωδικό πρόσβασης σε πολλές επαγγελματικές και προσωπικές πλατφόρμες.[3]

Δεν αποτελεί λοιπόν έκπληξη, το γεγονός ότι οι εγκληματίες του κυβερνοχώρου είδαν αμέσως την ευκαιρία που παρουσιάστηκε από τη γενικά χαλαρή συμπεριφορά των ανθρώπων όσον αφορά την επαναχρησιμοποίηση κωδικών πρόσβασης και δημιούργησαν μια ακμάζουσα υπόγεια αγορά βάσεων δεδομένων που αποκτήθηκαν από παραβιασμένους ιστότοπους.

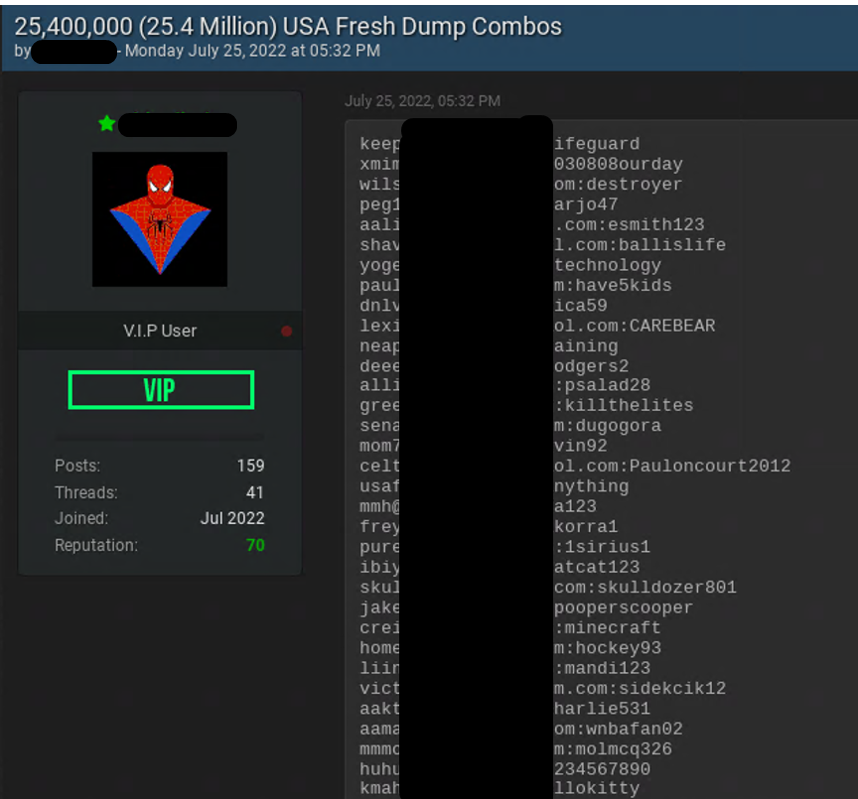

Καθώς οι περισσότεροι εγκληματίες του κυβερνοχώρου δεν ενδιαφέρονται για την προέλευση του ζεύγους διαπιστευτηρίων, δημιουργούν “λίστες συνδυασμών”, τεράστιες συλλογές πολλών κλεμμένων βάσεων δεδομένων που είναι απλώς λίστες διευθύνσεων ηλεκτρονικού ταχυδρομείου και κωδικών πρόσβασης. Πολλές από αυτές είναι λίστες εταιρικών λογαριασμών ηλεκτρονικού ταχυδρομείου με κωδικούς πρόσβασης που χρησιμοποιήθηκαν σε υπηρεσίες τρίτων. Η μεγαλύτερη combo λίστα όλων των εποχών, με την ονομασία RockYou2021, δημοσιεύτηκε το 2021 και περιείχε περισσότερα από 8 δισεκατομμύρια μοναδικά σύνολα λογαριασμών email και κωδικών πρόσβασης.

Επιθέσεις παραβίασης διαπιστευτηρίων – Πώς οι δράστες αξιοποιούν κλεμμένα διαπιστευτήρια και λίστες συνδυασμών;

H “παραβίαση διαπιστευτηρίων” είναι ένας τύπος κυβερνοεπίθεσης κατά τον οποίο οι επιτιθέμενοι συλλέγουν κλεμμένα διαπιστευτήρια λογαριασμών, τα οποία συνήθως αποτελούνται από λίστες με ονόματα χρηστών ή/και λογαριασμούς ηλεκτρονικού ταχυδρομείου και τους αντίστοιχους κωδικούς πρόσβασης. Στη συνέχεια χρησιμοποιούν τα διαπιστευτήρια για να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση σε λογαριασμούς χρηστών μέσω αυτοματοποιημένων αιτήσεων σύνδεσης μεγάλης κλίμακας που απευθύνονται σε μια εφαρμογή Web.

H “παραβίαση διαπιστευτηρίων” είναι μία από τις πιο συνηθισμένες τεχνικές για την κατάληψη λογαριασμών χρηστών, συμπεριλαμβανομένων ηλεκτρονικών μηνυμάτων, τραπεζικών λογαριασμών, λογαριασμών κοινωνικής δικτύωσης και εταιρικών λογαριασμών.

Η υπόγεια προσέγγιση

Μόλις οι εγκληματίες του κυβερνοχώρου αντιλήφθηκαν τις μεγάλες επιχειρηματικές δυνατότητες των κλεμμένων κωδικών πρόσβασης, άρχισαν να εστιάζουν τις προσπάθειές τους στην παραβίαση διαφόρων ιστότοπων και υπηρεσιών που δεν έχουν μεγάλη αξία από μόνες τους – αλλά είναι προσοδοφόρες λόγω των διαπιστευτηρίων χρήστη που περιέχουν.

Οι κατευθυντήριες γραμμές NIST για την αποθήκευση κωδικών πρόσβασης απαιτούν οι κωδικοί πρόσβασης να είναι αλατισμένοι με τουλάχιστον 32 bit δεδομένων και κατακερματισμένοι με μια μονόδρομη συνάρτηση εξαγωγής κλειδιού[4]. Ωστόσο, ακόμη και το 2022, πολλοί ιστότοποι δεν συμμορφώνονται με αυτή την πολιτική και ορισμένοι αποθηκεύουν τους κωδικούς πρόσβασης ακόμη και ως αρχεία απλού κειμένου.

Οι εγκληματίες του κυβερνοχώρου που παραβιάζουν αυτούς τους ιστότοπους δεν είναι απαραίτητα αυτοί που τους χρησιμοποιούν πιο αποτελεσματικά. Πολλές ανερχόμενες υπόγειες κοινότητες και αγορές δημιουργήθηκαν γύρω από την αγορά και την πώληση κλεμμένων δεδομένων και διαπιστευτηρίων. Πολύτιμα σύνολα διαπιστευτηρίων, που παρέχουν πρόσβαση σε επίπεδο διαχειριστή σε έναν οργανισμό, μπορεί να κοστίζουν έως και 120.000 δολάρια στην παρανομία, με μέσο όρο 3.000 δολάρια για σύνολα διαχειριστών, και ενώ πολλά σύνολα διαπιστευτηρίων πωλούνται στα υπόγεια φόρουμ, πολλά δίνονται επίσης δωρεάν.

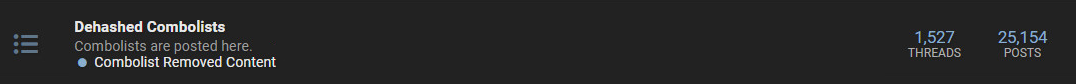

Μόλις τους τελευταίους έξι μήνες, σε μία από τις σημαντικότερες αγγλόφωνες υπόγειες κοινότητες, άνοιξαν περισσότερα από 3.500 θέματα σχετικά με κλεμμένες βάσεις δεδομένων και περισσότερα από 1.500 θέματα σχετικά με λίστες συνδυασμών που περιλαμβάνουν μόνο λογαριασμούς ηλεκτρονικού ταχυδρομείου και κωδικούς πρόσβασης. Κάθε μία από αυτές τις βάσεις δεδομένων μπορεί να περιλαμβάνει εκατομμύρια ή και εκατοντάδες εκατομμύρια σύνολα διαπιστευτηρίων.

Ενώ αυτές οι βάσεις δεδομένων και οι λίστες συνδυασμών περιλαμβάνουν ένα υψηλό ποσοστό συνόλων διαπιστευτηρίων webmail, η έκθεση των οποίων ενέχει μόνο χαμηλό κίνδυνο για την εταιρεία, περιλαμβάνουν επίσης πολλά σύνολα εταιρικών λογαριασμών ηλεκτρονικού ταχυδρομείου με κωδικούς πρόσβασης που χρησιμοποιούν οι εργαζόμενοι για να εγγραφούν σε ιστότοπους τρίτων. Αυτό είναι το Άγιο Δισκοπότηρο για τους εγκληματίες του κυβερνοχώρου, το πιο πολύτιμο από όλα τα θηράματα. Όταν ο ίδιος κωδικός πρόσβασης χρησιμοποιείται σε προσωπικούς και επαγγελματικούς λογαριασμούς, το δυναμικό ζημίας μιας κυβερνοεπίθεσης αυξάνεται, καθώς οι εγκληματίες μπορούν να έχουν πρόσβαση σε πολλούς λογαριασμούς όταν παραβιάζεται μόνο ένας, και η ευπάθεια των οργανισμών σε κυβερνοεπιθέσεις αυξάνεται. Αυτοί οι λογαριασμοί και οι εφαρμογές βρίσκονται πέρα από την ορατότητα και την προστασία των ομάδων πληροφορικής των επιχειρήσεων.

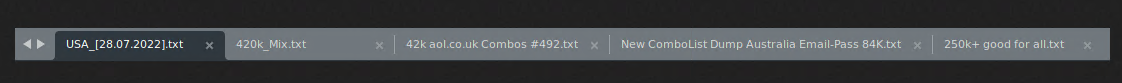

Σε πολλές περιπτώσεις, οι κυβερνοεγκληματίες διαχωρίζουν επίσης τις λίστες συνδυασμών ανάλογα με τη χώρα, για να κάνουν πολύ πιο εύκολη τη χρήση τους.

Πώς μπορεί να σας βοηθήσει το Check Point Harmony Browse να αποφύγετε

Ως ολοκληρωμένη λύση περιήγησης στο διαδίκτυο, το Harmony Browse προσφέρει πρόληψη κλοπής διαπιστευτηρίων, εμποδίζοντας την επαναχρησιμοποίηση εταιρικών κωδικών πρόσβασης σε πολλαπλές υπηρεσίες διαδικτύου.

Η επαναχρησιμοποίηση κωδικών πρόσβασης είναι μόνο ένα παράδειγμα του τρόπου με τον οποίο το εργατικό δυναμικό συχνά θέτει άθελά του τους οργανισμούς του σε κίνδυνο. Το Harmony Browse προσφέρει εκτεταμένη προστασία κατά την περιήγηση στον ιστό, ώστε να διασφαλιστεί ότι ο οργανισμός σας προστατεύεται από τις απειλές ασφαλείας που προέρχονται από τον ιστό. Μεταξύ των χαρακτηριστικών της, η λύση εμποδίζει τους χρήστες να επισκέπτονται ιστότοπους phishing ή να κατεβάζουν κακόβουλο λογισμικό, χωρίς να θέτει σε κίνδυνο την παραγωγικότητα των εργαζομένων.

[1] Online Security Survey Google / Harris Poll, Feb 2019, https://services.google.com/fh/files/blogs/google_security_infographic.pdf

[2] LastPass Hacked: Password Manager With 25 Million Users Confirms Breach, Forbes, Aug 25, 2022, https://www.forbes.com/sites/daveywinder/2022/08/25/lastpass-hacked-password-manager-with-25-million-users-confirms-breach/

[3] What will you learn in the 2022 World Password Day Global Survey? Bitwarden, Aug 2022, https://bitwarden.com/resources/world-password-day/

[4] Digital Identity Guidelines, NIST, Oct 19, 2022, https://pages.nist.gov/800-63-3/sp800-63-3.html

Αν και τα δελτία τύπου θα είναι από πολύ επιλεγμένα έως και σπάνια, είπα να περάσω … γιατί καμιά φορά κρύβονται οι συντάκτες.