Ερευνητές ασφαλείας από τη Fortinet αποκάλυψαν μια επίθεση, η οποία βασίζεται στην κοινωνική μηχανική και την κατάχρηση της αρχιτεκτονικής των Windows αντί για τα παραδοσιακά exploits.

Η επίθεση μας δείχνει ότι οι εισβολείς στοχεύουν όλο και περισσότερο την εμπιστοσύνη των χρηστών και τη συμπεριφορά του λειτουργικού συστήματος αντί για ελαττώματα που μπορούν να διορθωθούν.

Το κακόβουλο λογισμικό παρακάμπτει το Defender χρησιμοποιώντας την λογική ασφαλείας των Windows

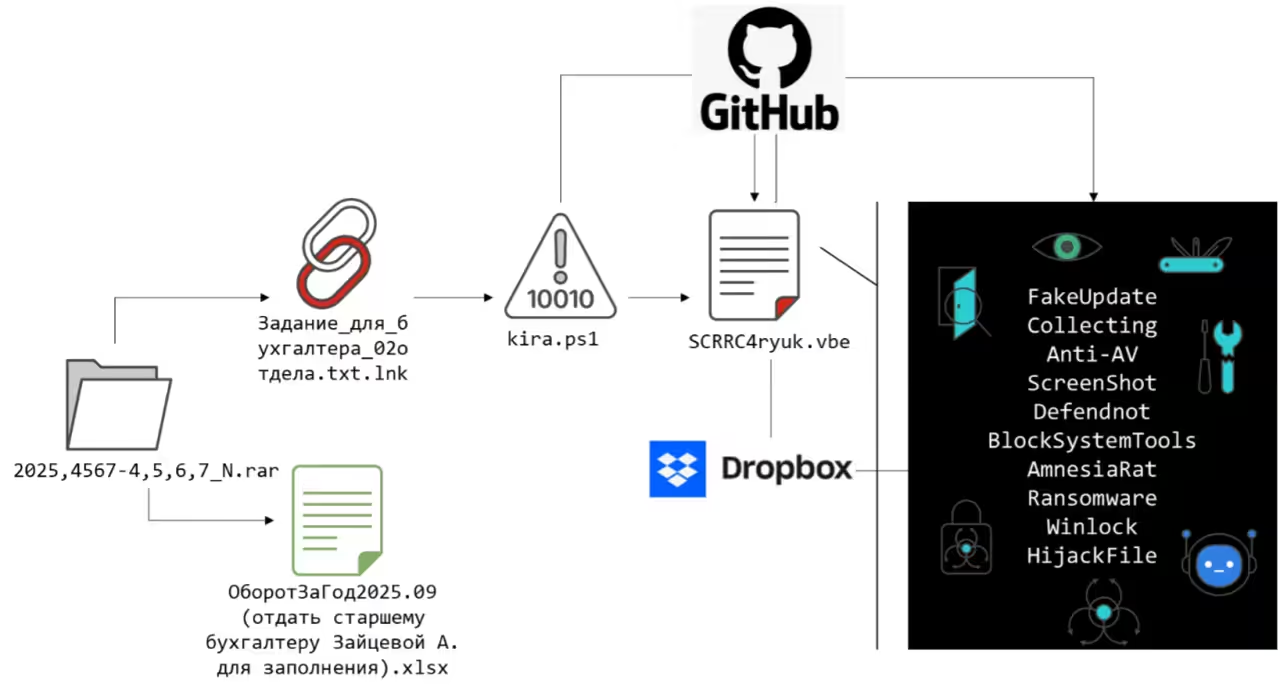

Τα θύματα λαμβάνουν κάτι που φαίνεται να είναι ένα τυπικό επιχειρηματικό έγγραφο μέσα σε ένα συμπιεσμένο αρχείο. Το αρχείο περιέχει κακόβουλα αρχεία συντομεύσεων που μοιάζουν με ακίνδυνα έγγραφα. Μόλις ανοιχτεί όμως η συντόμευση τρέχει PowerShell scripts που παρακάμπτουν τις πολιτικές ασφαλείας των Windows και κατεβάζουν επιπλέον κακόβουλο λογισμικό.

Το κακόβουλο λογισμικό στη συνέχεια απενεργοποιεί το Microsoft Defender καταχωρώντας ένα ψεύτικο προϊόν προστασίας από ιούς. Τα Windows απενεργοποιούν αυτόματα το Defender όταν ανιχνεύουν κάποια άλλη εφαρμογή ασφαλείας, επιτρέποντας στο κακόβουλο λογισμικό να εξουδετερώσει τις προστασίες χωρίς να εμφανιστούν ειδοποιήσεις.

Οι εισβολείς προσθέτουν επίσης κώδικα σε αξιόπιστες διεργασίες των Windows, όπως η Διαχείριση Εργασιών, για να μην προκαλέσουν υποψίες.

Το κακόβουλο λογισμικό απενεργοποιεί τη Διαχείριση Εργασιών, τον Επεξεργαστή Μητρώου, το παράθυρο διαλόγου Εκτέλεση (run) και τις Ρυθμίσεις Συστήματος μέσω των πολιτικών μητρώου. Εξουδετερώνει επίσης το Περιβάλλον Ανάκτησης των Windows (Windows Recovery Environment) χρησιμοποιώντας εντολές διαχειριστή.

Οι κατάλογοι αντιγράφων ασφαλείας εξαφανίζονται και το κακόβουλο λογισμικό διαγράφει όλα τα στιγμιότυπα του Volume Shadow Copy, αφαιρώντας τις κοινές επιλογές ανάκτησης. Μέχρι να παρατηρήσουν οι χρήστες κάποια ασυνήθιστη συμπεριφορά, οι προστασίες του συστήματος έχουν ήδη εξαφανιστεί.

Όλα τα αρχεία που χρησιμοποιούνται για την επίθεση φιλοξενούνται σε νόμιμες υπηρεσίες όπως το GitHub και το Dropbox. Αυτή η τακτική βοηθά το κακόβουλο λογισμικό να κινηθεί στην κανονική κίνηση δικτύου και να αποφύγει την ανίχνευση από τα εργαλεία ασφαλείας.

Μετά την απενεργοποίηση των αμυντικών συστημάτων, η επίθεση αναπτύσσει το Amnesia RAT, το οποίο κλέβει δεδομένα προγράμματος περιήγησης, αποθηκευμένους κωδικούς πρόσβασης και πληροφορίες από wallet κρυπτονομισμάτων. Το κακόβουλο λογισμικό στη συνέχεια κρυπτογραφεί τα δεδομένα του χρήστη, μεγαλώνοντας τη ζημιά.

Αυτή η επίθεση ξεχωρίζει επειδή πείθει τα Windows να απενεργοποιήσουν μόνα τους τις άμυνες τους. Αυτή η προσέγγιση καθιστά την ανίχνευση και την ανταπόκριση πολύ πιο δύσκολη από τις παραδοσιακές τεχνικές κακόβουλου λογισμικού.

Αν και τα δελτία τύπου θα είναι από πολύ επιλεγμένα έως και σπάνια, είπα να περάσω … γιατί καμιά φορά κρύβονται οι συντάκτες.