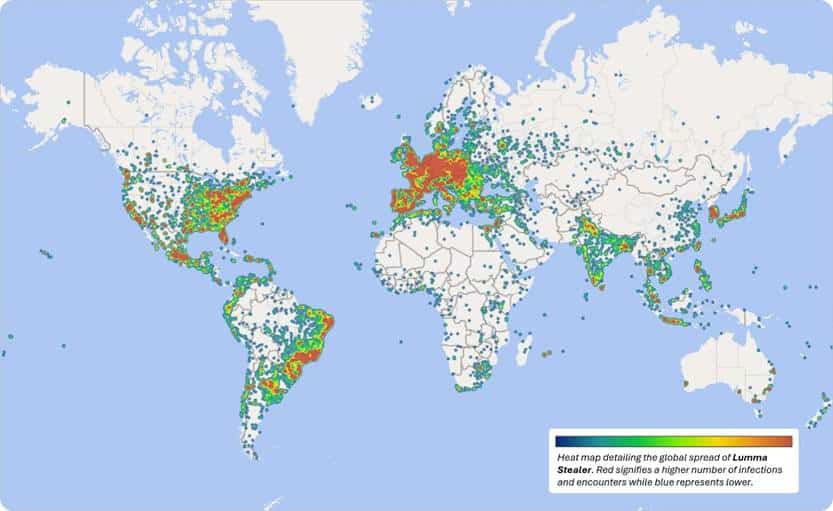

Η Microsoft, σε μια νέα ανάρτηση στο blog της, δημοσίευσε τρομακτικούς αριθμούς σχετικά με το Lumma malware. Η εταιρεία προειδοποίησε ότι το “Lumma”, ένα κακόβουλο λογισμικό κλοπής πληροφοριών, κατάφερε να επηρεάσει πάνω από 394.000 συστήματα Windows παγκοσμίως από τις 16 Μαρτίου του 2025 μέχρι τις 16 Μαΐου 2025.

Η Microsoft αναφέρει ότι το Lumma malware, που ονομάζεται επίσης και LummaC2, είναι ένα κακόβουλο λογισμικό σαν υπηρεσία (MaaS από το malware-as-a-service) που αναπτύχθηκε από τον Storm-2477. Το Lumma έχει χρησιμοποιηθεί από κυβερνοεγκληματίες σαν εργαλείο για την κλοπή ευαίσθητων πληροφοριών από εφαρμογές όπως προγράμματα περιήγησης, wallets κρυπτονομισμάτων και άλλα.

Η εταιρεία αναφέρει ότι το Lumma κυκλοφορεί μέσω email ηλεκτρονικού “ψαρέματος” (phishing), malvertising (ψεύτικες διαφημίσεις για τη διάδοση κακόβουλου λογισμικού), drive-by downloads από παραβιασμένους ιστότοπους, εφαρμογές που έχουν μολυνθεί από trojan και παραπλανητικών ψεύτικων CAPTCHA, μεταξύ άλλων.

Στην περίπτωση των κακόβουλων προγραμμάτων, για παράδειγμα, η Microsoft αναφέρει ότι οι κακόβουλοι χρήστες χρησιμοποίησαν ψεύτικες “λήψεις Notepad++” ή “ενημερώσεις Chrome” για να ξεγελάσουν τα θύματά τους.

Για να αποφευχθούν τέτοιες παγίδες, οι χρήστες θα πρέπει να διασφαλίζουν ότι κατεβάζουν τις εφαρμογές μόνο από επίσημους ιστότοπους.

Ωστόσο, ο κίνδυνος παραμένει. Ακόμα κι αν καταφέρατε να αποκτήσετε το πρόγραμμα περιήγησης που χρησιμοποιείτε από κάποια ασφαλή πηγή, το Lumma μπορεί να σας επηρεάσει, και να καταλήξει στο σύστημά σας με άλλους τρόπους, όπως αναφέρει η Microsoft.

Μετά από μια επιτυχημένη μόλυνση, το Lumma μπορεί να κλέψει δεδομένα από προγράμματα περιήγησης που βασίζονται στο Chromium, όπως το Chrome ή το Edge, ή από τον Firefox που βασίζεται στο Gecko.

Η Microsoft αναφέρει που χτυπάει το Lumma:

Διαπιστευτήρια προγράμματος περιήγησης και cookies: Το Lumma Stealer εξάγει αποθηκευμένους κωδικούς πρόσβασης, cookies περιόδου σύνδεσης και δεδομένα αυτόματης συμπλήρωσης από προγράμματα περιήγησης Chromium (συμπεριλαμβανομένου του Edge), και Gecko.

Wallets κρυπτονομισμάτων και επεκτάσεις: Το Lumma Stealer αναζητά ενεργά wallets, επεκτάσεις προγράμματος περιήγησης και τοπικά κλειδιά που σχετίζονται με wallets όπως MetaMask, Electrum και Exodus.

Διάφορες εφαρμογές: Το Lumma Stealer στοχεύει δεδομένα από διάφορα εικονικά ιδιωτικά δίκτυα (VPN) (.ovpn), προγράμματα-πελάτες email, προγράμματα-πελάτες FTP και εφαρμογές Telegram.

Έγγραφα χρήστη: Το Lumma Stealer συλλέγει αρχεία που βρίσκονται στα προφίλ χρηστών και σε άλλους κοινούς καταλόγους, ειδικά όσα έχουν επεκτάσεις .pdf, .docx ή .rtf.

Μεταδεδομένα συστήματος: Το Lumma Stealer συλλέγει δεδομένα τηλεμετρίας, όπως πληροφορίες CPU, έκδοση λειτουργικού συστήματος, τοπικές ρυθμίσεις συστήματος και εγκατεστημένες εφαρμογές για την προσαρμογή μελλοντικών exploits ή τη δημιουργία προφίλ των θυμάτων.

Στον παρακάτω heat map, η Microsoft δείχνει πόσο εκτεταμένη είναι η επίδραση του Lumma. Όπως μπορείτε να δείτε, η Ευρώπη, οι ανατολικές ΗΠΑ και πολλά μέρη της Ινδίας παρουσιάζουν την μεγαλύτερη δραστηριότητα:

Η εταιρεία αναφέρει ότι το Defender antivirus ανιχνεύει το LummaC2 σαν:

- Behavior:Win32/LuammaStealer

- Trojan:JS/LummaStealer

- Trojan:MSIL/LummaStealer

- Trojan:Win32/LummaStealer

- Trojan:Win64/LummaStealer

- TrojanDropper:Win32/LummaStealer

- Trojan:PowerShell/Powdow

- Trojan:Win64/Shaolaod

- Behavior:Win64/Shaolaod

- Behavior:Win32/MaleficAms

- Behavior:Win32/ClickFix

- Behavior:Win32/SuspClickFix

- Trojan:Win32/ClickFix

- Trojan:Script/ClickFix

- Behavior:Win32/RegRunMRU

- Trojan:HTML/FakeCaptcha

- Trojan:Script/SuspDown

Μπορείτε να βρείτε περισσότερες τεχνικές λεπτομέρειες για το Lumma εδώ και εδώ.

Αν και τα δελτία τύπου θα είναι από πολύ επιλεγμένα έως και σπάνια, είπα να περάσω … γιατί καμιά φορά κρύβονται οι συντάκτες.