Ουδέν κακόν αμιγές καλού

Tips Ασφαλείας: Με τον σύγχρονο τρόπο ζωής και τις διαστάσεις που έχει πάρει η εξέλιξη της τεχνολογίας και η εκμετάλλευση της χρήσης του ίντερνετ, με όλο και περισσότερους χρήστες να το χρησιμοποιούν παγκοσμίως σε καθημερινή βάση, είτε για απλή επικοινωνία, είτε για χρηματοπιστωτικές συναλλαγές, έφερε στην επιφάνεια διάφορες ψηφιακές απειλές, των οποίων τη συμπεριφορά θα αναλύσουμε και θα δούμε πως μπορούμε να τις αντιμετωπίσουμε, όταν και αν μολυνθεί το σύστημά μας, εντελώς ανέξοδα.

Πως μπορεί να γίνει η επαφή με κακόβουλο κώδικα

Σίγουρα όλοι οι χρήστες του διαδικτύου, έχουμε ακούσει κατά καιρούς εκφράσεις όπως, “κόλλησα ιό/ιούς”, ή “ο υπολογιστής μου σέρνεται ενώ είναι καινούριος” και άλλα πολλά που παραπέμπουν σε μόλυνση του λειτουργικού συστήματος, από κακόβουλο κώδικα.

Αυτή η μόλυνση προέρχεται συνήθως μέσω διαδικτύου, από e-mails και μολυσμένες ιστοσελίδες, υπάρχουν και ορισμένες εξαιρέσεις που μπορεί να προέλθει από μολυσμένα μέσα μεταφοράς δεδομένων, όπως είναι οι οπτικοί δίσκοι ( CD, DVD κτλ), ή από αφαιρούμενες μονάδες που έχουν μολυνθεί προηγουμένως ( USB και εξωτερικοί σκληροί δίσκοι). Ένα παράδειγμα μόλυνσης μέσω οπτικού δίσκου, ήταν το rootkit (θα εξηγήσουμε παρακάτω τι είναι) που εγκαθιστούσε η Sony μέσω των CD της στους υπολογιστές χρηστών, το 2005 – 2007, ώστε να προστατέψει τα πνευματικά της δικαιώματα από την αντιγραφή.

Τι χαρακτηρίζεται γενικά, ψηφιακή απειλή

Ψηφιακή απειλή είναι ουσιαστικά, ένα κομμάτι εκτελέσιμου κακόβουλου κώδικα. Εκτελέσιμος γιατί, εκτελείται από οποιοδήποτε λειτουργικό σύστημα για το οποίο έχει προγραμματιστεί, είτε είναι Windows, είτε είναι Linux και Mac. Και κακόβουλος γιατί, είναι προγραμματισμένος ενάντια στους κανόνες, το συγκεκριμένο πρόγραμμα είναι ρυθμισμένο, είτε να αποσπάσει δεδομένα και να τα αποστείλει στον δημιουργό του (κωδικούς πρόσβασης, αριθμούς καρτών και άλλα πολλά), είτε να ζημιώσει ανεπανόρθωτα τον χρήστη. Παράδειγμα είναι το CryptoLocker (θα αναλύσουμε στην συνέχεια τι είναι).

Διάφορα είδη ψηφιακών απειλών (Malware)

Όπως είπαμε παραπάνω, όλο και περισσότερο ακούμε από τους γύρω μας φράσεις του στυλ, “κόλλησα ιό” και “ο υπολογιστής μου είναι αργός”. Βέβαια η έκφραση κόλλησα ιό, είναι τόσο γενική, όσο να πεις σε έναν γιατρό, αρρώστησα. Η επόμενη λογική ερώτηση είναι, “τι αισθάνεσαι;”. Ανάλογα λοιπόν με την συμπεριφορά της κάθε ψηφιακής απειλής, υπάρχει και συγκεκριμένη ονομασία όπως και τρόπος αντιμετώπισης. Ας τα ξεχωρίσουμε λοιπόν!

- Virus. Ιός χαρακτηρίζεται το κακόβουλο πρόγραμμα που έχει την ιδιότητα να αντιγράφει τον εαυτό του. Μόλις εκτελεστεί, συνήθως χωρίς την γνώση του χρήστη, αντιγράφει τον εαυτό του τροποποιώντας τα αντίγραφά του, ανάλογα με τα αρχεία που εξαπλώνεται. Οι ιοί στους υπολογιστές αντιμετωπίζονται με χρήση αντιικών προγραμμάτων, τα γνωστά σε όλους Antivirus.

- Ransomware. Ο γνωστός σε όλους μας, ιός της αστυνομίας. Είναι Malware, το οποίο επιβραδύνει σημαντικά το σύστημα και ζητά λύτρα από τον χρήστη για να αποδεσμεύσει το σύστημά του. Ένα άλλο είδος Ransomware, είναι το γνωστό Cryptolocker, το οποίο κρυπτογραφεί τα αρχεία του συστήματος και ζητά λύτρα για την αποκρυπτογράφηση. Η αφαίρεση του Cryptolocker είναι πανεύκολη, η αποκρυπτογράφηση όμως των αρχείων, είναι σχεδόν αδύνατη. Ο μέσος χρήστης μπορεί να μην χάσει κάτι σημαντικό, μικρές επιχειρήσεις όμως; Γιαυτό, για απειλές όπως αυτές, καλή είναι η πρόγνωση!

- Trojan Horse ή απλά Trojan. Από το όνομα μας παραπέμπει στην Ιλιάδα του Ομήρου, στο τέχνασμα που χρησιμοποίησαν οι Έλληνες, για να μπουν στην Τροία. Δεν ήταν άλλο από τον δούρειο ίππο. Με λίγα λόγια, δεν είναι αυτό που φαίνεται.Το Trojan στους υπολογιστές μπορεί να είναι ένα κανονικό πρόγραμμα, που ενώ εκτελεί όλες τις κανονικές λειτουργίες, στη πραγματικότητα να κουβαλά κακόβουλο κώδικα (Ransomware, Virus κτλ). Τα Trojan δεν δρουν αυτόνομα, αλλά, εξαρτώνται από τις ενέργειες του χρήστη. Δηλαδή, πρέπει με κάποιο τέχνασμα (πχ μέσω e-mail) να εγκαταστήσεις εσύ ο ίδιος στον υπολογιστή σου το κακόβουλο πρόγραμμα που διαδίδεται μέσω του Trojan. Πχ, μπορεί να φαίνεται πως κάποιος σου αποστέλλει μια φωτογραφία (.jpeg). Μόλις κάνεις κλίκ να την δεις, να κάνεις αυτόματα εγκατάσταση κάποιο κακόβουλο πρόγραμμα.

- Rootkits. Είναι λογισμικό το οποίο μπορεί να ανήκει πολύ εύκολα σε οποιαδήποτε από τις παραπάνω κατηγορίες. Αυτό το λογισμικό έχει την ιδιαιτερότητα να κρύβει κάποια κακόβουλα προγράμματα ώστε να μη γίνονται ορατά από το λογισμικό ασφαλείας. Η διαφορά με τα υπόλοιπα είναι πως, το Rootkit απο το “root” στο Unix που σημαίνει πρόσβαση σε επίπεδο διαχειριστή, μπορεί να εγκατασταθεί τόσο βαθιά στο σύστημα που να είναι αδύνατον να εντοπιστεί με τα κλασσικά προγράμματα Antivirus. Παραδείγματα απο μόλυνση rootkit είναι όπως είπαμε παραπάνω με τη Sony, επίσης η Sony με την αναβάθμιση του firmware του Playstation3 στην έκδοση 3.56, εισήγαγε στο λειτουργικό μέσω ενός rootkit, το μπλοκάρισμα όλων των MAC Address στο Playstation Network, όσων είχαν κρακαρισμένα συστήματα. Και απο την χώρα μας δεν έλειψαν τα χτυπήματα rootkit, το 2004 – 2005, το γνωστό Ελληνικό Watergate, ή ( Greek wiretapping case) Ελληνική υπόθεση υποκλοπών, με την παρακολούθηση συνομιλιών μέσω κινητών τηλεφώνων επιφανών Ελλήνων. Η λίστα είναι ατελείωτη, μπορούμε να κάνουμε ανάλυση 1000 σελίδων..

- Ad-ware, ή advertising supported software. Advertising, δηλαδή διαφήμιση! Δεν είναι τίποτα άλλο, απο τα γνωστά pop-up μέσω του broswer, που όταν ενσωματωθούν στο σύστημά μας, παρακολουθούν τις συνήθειες αναζήτησης του χρήστη και προσαρμόζουν τη λειτουργία τους. To pop-up μπορεί πολλές φορές να έχει τη χρήση trojan, προσπαθώντας να παραπλανήσει τον χρήστη με τη γνωστή μέθοδο, “κερδίσατε κάτι κάντε κλίκ εδώ”, είτε “ο υπολογιστής σας μολύνθηκε κάντε κλικ για δωρεάν σκανάρισμα”, είτε το πιο πιασάρικο ” είμαι η Τσέσικα και βρίσκομαι 4 χιλιόμετρα μακριά”. Τα παραπάνω δεν είναι τίποτα άλλο, απο παραπλάνηση για εγκατάσταση κακόβουλων προγραμμάτων. Αυτό έχει σαν αποτέλεσμα, το “κόλλημα” του υπολογιστή και επίσης την μεγάλη αναμονή για σύνδεση στο διαδίκτυο. Η αίσθηση ότι ο broswer ζυγίζει κάτι τόνους. Είναι λόγο της χρήσης πόρων συστήματος απο την μόλυνση.

- Zero – Day Malwares. Είναι άγνωστοι ιοί υπολογιστών, ή άλλες κακόβουλες απειλές, για τα οποία τα Antivirus δεν έχουν διαθέσιμες ακόμα υπογραφές εντοπισμού τους. Οι broswers είναι οι συνήθεις αποδέκτες αυτών των επιθέσεων, μέχρι οι εταιρίες να κυκλοφορήσουν patch μέσω του update για να διορθώσουν το σφάλμα εκμετάλλευσης.

- Rogue Applications. Εφαρμογές οι οποίες προτρέπουν τον χρήστη να καταβάλει χρήματα, ώστε να αφαιρέσει κάποιο Malware το οποίο έχει βρεθεί στο σύστημά του. Εννοείται πως όλο αυτό είναι εικονικό και δεν είναι τίποτα άλλο από εκμετάλλευση και εκφοβισμός και συμβαίνει το αντίθετο, επιλέγοντας να γίνει η σάρωση, πέφτεις θύμα επίθεσης Malware.

- Botnet. Είναι ένα δίκτυο από μολυσμένους υπολογιστές, οι οποίοι χρησιμοποιούνται από τους αυτουργούς για κακόβουλες επιθέσεις, χωρίς την έγκριση ή την γνώση του κατόχου. Ο υπολογιστής του καθενός μας μπορεί να είναι μέρος αυτού του δικτύου. Το 2014 έγινε η μεγαλύτερη εξάρθρωση Botnet, από το F.B.I σε συνεργασία με τις τοπικές αρχές του εκάστοτε κράτους, του Zeus Botnet. Φαίνεται στη φωτογραφία πόσο είχε εξελιχθεί.

Η λίστα είναι ατελείωτη, αυτά είναι μερικά από τα Malwares που θα έρθει αντιμέτωπος ο μέσος χρήστης από την καθημερινή χρήση του ίντερνετ. Παρακάτω θα δούμε τρόπους αντιμετώπισης σε περίπτωση που μολυνθούμε, αλλά και τρόπους πρόγνωσης.

Τρόποι αντιμετώπισης Tips

Καταρχήν, τι πρέπει να μας κάνει να σκεφτούμε πως κάτι δεν πάει καλά;

- Ο υπολογιστής αργεί να κάνει συγκεκριμένες ενέργειες τις οποίες ζητάμε να εκτελέσει, πχ να ανοίξει τον broswer. Έχουμε αλόγιστη κατανάλωση πόρων, ενώ δεν εκτελούμε καμία διαδικασία, “κόλλημα”.

- Ο κέρσορας του ποντικιού κουνιέται από μόνος του χωρίς να αγγίζουμε εμείς το ποντίκι (αυτό μπορεί να είναι και αστοχία υλικού, στη περίπτωση που δεν είναι όμως).

- Αντιλαμβάνεστε μη εξουσιοδοτημένες συνδέσεις σε διάφορους λογαριασμούς.

- Ανοίγουν διάφορα παράθυρα στην οθόνη απρόσμενα.

Αν σας παρουσιαστεί κάτι από όλα αυτά, αυτό σημαίνει πως, πιθανότατα έχετε πέσει θύμα επίθεσης Malware. Τι πρέπει να κάνουμε όταν ήδη έχουμε πέσει θύμα επίθεσης. Το μόνο σίγουρο είναι πως δεν επαναφέρουμε τον υπολογιστή στις εργοστασιακές συνθήκες (δηλαδή format). Με έναν ψύλλο, δεν καίμε το πάπλωμα!

Ευτυχώς υπάρχουν πολλά δωρεάν προγράμματα για κάθε περίπτωση, τα οποία προσφέρουν ίαση 100% και το βασικότερο, ανέξοδα.

AdwCleaner

Ένα πολύ καλό για αφαίρεση toolbars και ad-wares του broswer, όπως είναι η μετάφραση Babylon search, ή το ask.com toolbar κτλ, είναι το AdwCleaner.

Το AdwCleaner είναι ένα εργαλείο για τον εντοπισμό και αφαίρεση:

- Adware.

- PUP/LPI (potentially unwanted programs).

- Toolbars.

- Hijacker.

Σημείωση: Πολλά δωρεάν antivirus, χρησιμοποιούν το ASK Toolbar ως μέρος της δωρεάν έκδοσης τους. Εάν αφαιρέσετε το ASK με τη χρήση του AdwCleaner, δεν θα λειτουργούν πλέον σωστά. Ως εκ τούτου, εάν χρησιμοποιείτε αυτά τα πρόγραμμα μπορείτε να χρησιμοποιήσετε τις παρακάτω οδηγίες για να αποκτήσετε πρόσβαση στην οθόνη επιλογών, όπου θα πρέπει να απεπιλέξετε την αφαίρεση του Ask Toolbar.

Οδηγίες χρήσης :

- Κατεβάστε το AdwCleaner στην επιφάνεια εργασίας σας.

- Το πρόγραμμα δεν κάνει εγκατάσταση αλλά, τρέχει αυτόνομα [ portable].

- Ανοίξτε το πρόγραμμα με διπλό κλικ.

- Κάντε κλικ στο [Αναζήτηση] και περιμένετε για τη σάρωση.

- Όταν τελειώσει η σάρωση, εμφανίζεται μια έκθεση.

- Πατήστε για διαγραφή των μολυσμένων ευρημάτων (αφού βεβαιωθείτε όπως είπαμε παραπάνω, πως δεν χρησιμοποιείται κάποιο άλλο πρόγραμμα που προϋποθέτει την χρήση κάποιου tollbar).

- Ένα Log File σώζετε στο C:\AdwCleaner[R1].txt

Σημειώσεις:

- Η έκθεση αναφοράς ανίχνευσης [logfile], αποθηκεύεται στο C: \. AdwCleaner [R1] txt

- Πατώντας το κουμπί “Unistall” το πρόγραμμα απλώς θα αυτοδιαγραφεί μαζί με το logFile που δημιούργησε.

Author: Xplode

License: Free

Operating System: Windows XP/Vista/7/8

32-Bit and 64-Bit

Version: 4.1.1.1

File Size: 2.03 MBs

Downloads: 23,757,968

Last Updated: 02/18/15 02:20:02 PM EST

Malwarebytes

Η δωρεάν έκδοση του Malwarebytes, δεν προστατεύει σε πραγματικό χρόνο τον υπολογιστή σας, μπορεί όμως ανά πάσα στιγμή, όποτε αποφασίσει ο χρήστης, να πραγματοποιήσει έλεγχο, ενημερώνοντας πάντα το πρόγραμμα για τις τελευταίες απειλές (update), δωρεάν.

Είναι πιο εξειδικευμένο από τα κλασσικά antivirus σε απειλές όπως Spywares και Rootkits και Zero – Day Malwares, worms, trojans, rootkits, dialers, spyware, & rogue applications, ransomwares. Οπότε καλός είναι ο τακτικός έλεγχος του συστήματος με το Malwarebyte, μιας κ δεν τρέχει παράλληλα με το υπάρχων antivirus, αλλά, τρέχει όποτε εμείς αποφασίσουμε.

Απαιτήσεις συστήματος:

- Microsoft® Windows Vista, Windows 7, Windows 8 (32 bit and 64 bit).

- Microsoft® Windows XP Service Pack 2 or later.

- Microsoft® Internet Explorer 6 or newer.

Απαιτήσεις Hardware:

- 800MHZ CPU or faster.

- 256MB of RAM (512MB or more recommended).

- 20MB free hard disk space.

- 800×600 or greater screen resolution.

- Ενεργή σύνδεση στο ίντερνετ για την ενημέρωση του προγράμματος.

Author: MALWAREBYTES CORPORATION

License: Free

Operating System: Windows XP/Vista/7/8

32-Bit and 64-Bit

Version: 2.0.4.1

File Size: 19.4 MBs

Comodo Internet Security

Η Comodo προσφέρει δωρεάν μια πλήρη πλατφόρμα ιντερνετικής ασφάλειας που θα ζήλευαν πολλές εταιρίες που προσφέρουν τα υλικά τους επί μίσθωση! Η πλατφόρμα της Comodo περιλαμβάνει τα εξής χαρακτηριστικά:

- Antivirus

- Anti-Spyware

- Anti-Rootkit

- Bot Protection

- Defense+: Προστατεύει κρίσιμα αρχεία συστήματος και μπλοκάρει σε πραγματικό χρόνο Malware πριν αυτά εγκατασταθούν.

- Auto Sandbox Technology™

- Memory Firewall

- Anti-Malware

Απαιτήσεις συστήματος:

- Windows 7 / Vista / XP SP2 32-bit

152 MB RAM / 400 MB hard disk space - Windows 7 / Vista / XP SP2 64-bit

152 MB RAM / 400 MB hard disk space

Σημείωση: Όπως είναι γνωστό, οι δωρεάν εκδόσεις πάντα συνοδεύονται με ορισμένα πρόσθετα, τα πρόσθετα του Comodo είναι το GeekBuddy, είναι μια εφαρμογή μέσω της οποίας μπορείτε να επικοινωνήσετε με τον κατασκευαστή για οποιοδήποτε πρόβλημα, εννοείται πως οι συμβουλές θα είναι επί πληρωμή αν χρησιμοποιείται την δωρεάν έκδοση. Είναι ο broswer της Comodo, ο οποίος είναι μια παραλλαγή του Google Chrome και είναι το PrivDog το οποίο έχει χαρακτηριστεί σαν “προβληματικό”. Δεν υπάρχει κανένα πρόβλημα, γιατί αφαιρείται πανεύκολα από την προσθαφαίρεση προγραμμάτων.

Θωράκιση του broswer

Είναι μια καλή λύση για να ηρεμήσετε από τις διαφημίσεις και τα πρόσθετα στις ιστοσελίδες, είναι δύο extensions του broswer, τα οποία μπλοκάρουν οτιδήποτε πρόσθετο (διαφημίσεις κτλ), κάνοντας το σερφάρισμα πολύ πιο ήρεμο και να μειώσει τον χρόνο φόρτωσης μιας ιστοσελίδας σημαντικά.

- Ghostery. Είναι ένα extension, που εντοπίζει όσες εταιρίες παρακολουθούν το σερφάρισμα για δικά τους στατιστικά και προβολή διαφημίσεων. Στη Ghostery Knowledge Library, υπάρχουν πάνω από 1900 trackers. Το Ghostery εντοπίζει τους trackers και αφήνει τον χρήστη να αποφασίσει, ποιον θέλει να απομονώσει και ποιον όχι. Λειτουργεί εντελώς ανώνυμα και συλλέγει τα παρακάτω:

- Τους Trackers που αναγνωρίζονται από το Ghostery.

- Τις ιστοσελίδες όπου εντοπίστηκαν οι Trackers.

- Το πρωτόκολλο της σελίδας όπου βρέθηκε ο Tracker.

- Πληροφορίες που δείχνουν αν ο Tracker μπλοκαρίστηκε.

- Την διεύθυνση (URL) του ίδιου του Tracker

- Τον χρόνο που χρειάστηκε για να φορτωθεί η σελίδα και ο Tracker.

- Την θέση του Tracker στην σελίδα.

- Τον broswer που χρησιμοποιείς.

- Σε ποια χώρα είσαι.

- Πληροφορίες για ποια έκδοση Ghostery χρησιμοποιείς.

- Τυπικά στοιχεία διεύθυνσης IP και πληροφορίες διακομιστή (Παρακαλώ να σημειωθεί, πως δεν κρατάμε ιστορικό διευθύνσεων IP).

2. Adblock. Άλλο ένα extension του broswer που κάνει την ίδια ακριβώς δουλειά με το προηγούμενο. Η μόνη διαφορά είναι πως το Adblock δεν ενημερώνει τον χρήστη τι μπλοκάρει αλλά, υποστηρίζει μπλοκάρισμα για Malware Domains. Μπλοκάρει δηλαδή τομείς, οι οποίοι εντοπίστηκε πως διαδίδουν Malware.

- Η πολιτική προστασίας προσωπικών δεδομένων του Adblock, αποφεύγει την συλλογή προσωπικών δεδομένων, παρά, όσων απαιτούνται για την σωστή λειτουργία του AdblockPlus.org. Τα δεδομένα που συλλέγονται είναι ανώνυμα και διαγράφονται όταν δεν χρειάζονται πλέον.

Ενεργοποίηση του DEP των Windows.

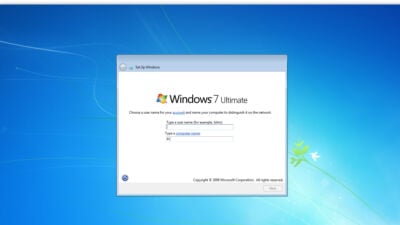

Αποτροπή Εκτέλεσης Δεδομένων (Data Execution Prevention), ή σε συντομογραφία DEP. Το DEP είναι ένα χαρακτηριστικό ασφαλείας, που μπορεί να βοηθήσει στη πρόληψη των ζημιών του υπολογιστή σας από ιούς και άλλες απειλές ασφαλείας. Βοηθά στην προστασία του υπολογιστή σας με την παρακολούθηση των προγραμμάτων, ώστε να εξακριβώσει πως χρησιμοποιείται σωστά η μνήμη. Αν κάποιο πρόγραμμα προσπαθήσει (ακόμα κ εκτελέσιμο) να εκτελέσει κώδικα από τη μνήμη με λανθασμένο τρόπο, το DEP κλείνει αυτόματα το πρόγραμμα. Το DEP δεν είναι ενεργοποιημένο απο default στα Windows για όλα τα προγράμματα, πρέπει να το ενεργοποιήσει ο χρήστης, στην εικόνα βλέπουμε πως.

Sandboxie.

Sandboxie στο οποίο έχουμε αναφερθεί σε άλλη δημοσίευση.

Μερικά προγράμματα για έλεγχο & αφαίρεση Rootkit.

- Sophos Rootkit Removal.

- Comodo Cleaning Essentials.

- Malwarebyte Anti-Rootkit (Beta).

- McAfee RootkitRemover.

- Kaspersky TDSSKiller.

Εν κατακλείδι.

Κανένα πρόγραμμα antivirus και κανένα τοίχος προστασίας δεν πρόκειται να μας εγγυηθεί ποτέ, 100% κάλυψη και προστασία, Το μόνο που μπορούμε να κάνουμε είναι, να μειώσουμε τις πιθανότητες στο να γίνουμε στόχος. Και πως θα γίνει αυτό; Μόνο με την συνεχή ενημέρωση και την γνώση του προβλήματος. Το καλύτερο antivirus και το καλύτερο tip, είμαστε εμείς οι ίδιοι. Γι’αυτό:

- Κρατάμε πάντα ενημερωμένα τα αντιικά προγράμματα που χρησιμοποιούμε.

- Κάνουμε συχνά σκαν ή ρυθμίζουμε το ίδιο το πρόγραμμα να κάνει σκαν όταν δεν χρησιμοποιούμε τον υπολογιστή.

- Προσέχουμε πάντα που μπαίνουμε και τι ανοίγουμε στον ίντερνετ.

- Ότι μας εμφανίζεται από μόνο του στις ιστοσελίδες, έχουμε πάντα στο μυαλό πως κατά πάσα πιθανότητα είναι παγίδα.

- Χρησιμοποιούμε επίσημα αντίγραφα λειτουργικού συστήματος (ο καθένας μπορεί να ενσωματώσει ένα rootkit σε μια κρακαρισμένη έκδοση Windows και να την διανείμει μέσω torrent. ΠΡΟΣΟΧΗ).

- Όταν κάνουμε εγκατάσταση οποιαδήποτε δωρεάν εφαρμογή στον υπολογιστή, ποτέ δεν πατάμε “next” χωρίς να διαβάσουμε τι λέει. Πολλά toolbar γίνονται εγκατάσταση με αυτόν τον τρόπο, γιατί όπως είπαμε πιο πάνω είναι πρόσθετα των δωρεάν εφαρμογών.

- Και γενικά, σερφάρουμε με καχυποψία, σε όλους τους τομείς.

Υγ: Είναι το πρώτο μου επίσημο άρθρο στο iGuru.gr, εκτός από κάποιες άλλες παρεμβολές σε θέματα. Ευχαριστώ τους διαχειριστές που μου έδωσαν βήμα για δημοσιεύσεις, ελπίζω όσα γράψω να σας φανούν σημαντικά κ εποικοδομητικά. Γιώργος!

O Δημήτρης μισεί τις Δευτέρες…..

εγω αν μου ζητισουν οτιδηποτε να κατεβασο και να κανο instal για να δο ενα videoμη σοσο ποτε να το δο!!!!! ΝΑ ΠΡΟΣΕΧΕΤΕ ΤΗ ΒΑΖΕΤΕ ΣΤΟ PC ΣΑΣ ΓΙΑ ΝΑ ΜΗΝ ΤΡΕΧΕΤΕ

Το spybot γιατί δεν το αναφέρετε;