Η εταιρεία Uber παραβιάστηκε την Πέμπτη το απόγευμα και οι χάκερ μοίρασαν στιγμιότυπα των εσωτερικών συστημάτων της εταιρείας, του πίνακα ελέγχου του ηλεκτρονικού ταχυδρομείου και του διακομιστή Slack.

Αυτό που φαίνεται από τα στιγμιότυπα που μοίρασαν οι χάκερ είναι ότι κατάφεραν να αποκτήσουν πλήρη πρόσβαση σε πολλά κρίσιμα συστήματα πληροφορικής της Uber, συμπεριλαμβανομένου του λογισμικού ασφαλείας της εταιρείας και των domain των Windows.

Επίσης κατάφεραν να μπουν στην κονσόλα Amazon Web Services της εταιρείας, τις εικονικές μηχανές VMware ESXi, τον πίνακα ελέγχου διαχείρισης email του Google Workspace και τον διακομιστή Slack, στον οποίο ο χάκερ δημοσίευσε μηνύματα.

Η Uber επιβεβαίωσε επίθεση, γράφοντας στο Twitter ότι είναι σε συνεννόηση με την αστυνομία και θα δημοσιεύσει πρόσθετες πληροφορίες μόλις αυτές γίνουν διαθέσιμες.

Οι New York Times, που ανέφεραν πρώτοι την παραβίαση, κατάφεραν και μίλησαν με τον χάκερ, ο οποίος είπε ότι παραβίασαν την Uber αφού πραγματοποίησαν μια επίθεση social engineering (κοινωνικής μηχανικής) σε έναν υπάλληλο και έκλεψαν τον κωδικό πρόσβασής του.

Στη συνέχεια, ο (οι) χάκερ απέκτησε πρόσβαση στα εσωτερικά συστήματα της εταιρείας χρησιμοποιώντας τα κλεμμένα διαπιστευτήρια.

Κοινωνική Μηχανική

Η κοινωνική μηχανική (Social engineering) είναι η πράξη της προφορικής χειραγώγησης ατόμων, με σκοπό την απόσπαση πληροφοριών.

Αν και είναι παρόμοια με το τέχνασμα ή την απλή απάτη, ο όρος είναι κυρίως συνδεδεμένος με την εξαπάτηση ατόμων με σκοπό την απόσπαση εμπιστευτικών πληροφοριών που είναι απαραίτητες για την πρόσβαση σε κάποιο υπολογιστικό σύστημα.

Συνήθως αυτός που την εφαρμόζει δεν έρχεται ποτέ πρόσωπο με πρόσωπο με το άτομο που εξαπατά ή παραπλανά. Παρόλο που ο όρος ίσως να μην είναι ακριβής ή επιτυχημένος έχει πλέον καθιερωθεί.

Η κοινωνική μηχανική έχει γίνει μια πολύ δημοφιλής τακτική στις πρόσφατες επιθέσεις εναντίον γνωστών εταιρειών, συμπεριλαμβανομένων των Twitter, MailChimp, Robinhood και Okta .

Εκτέθηκαν αναφορές ευπάθειας HackerOne

Αν και είναι πιθανό ότι ο χάκερ να έκλεψε δεδομένα και τον πηγαίο κώδικα από την Uber, φαίνεται ότι είχε επίσης πρόσβαση σε αυτό που θα μπορούσε να είναι το πιο πολύτιμο περιουσιακό στοιχείο.

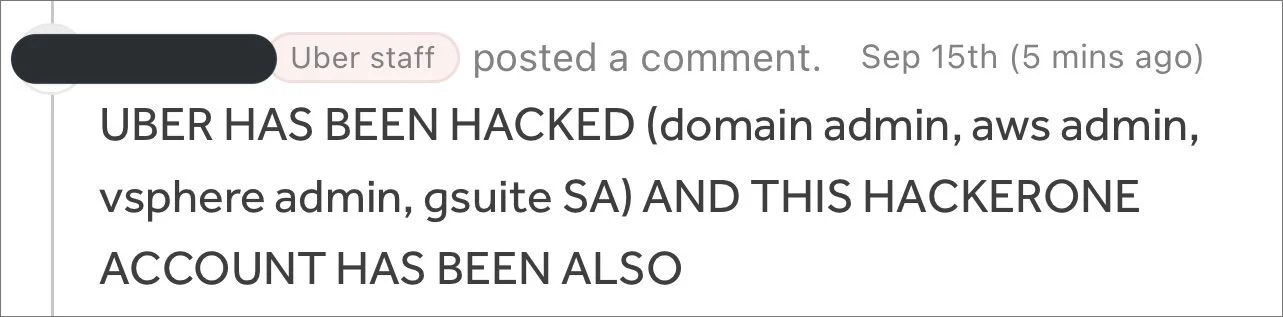

Σύμφωνα με τον μηχανικό ασφαλείας της Yuga Labs, Sam Curry, ο χάκερ είχε επίσης πρόσβαση στο πρόγραμμα επιβράβευσης σφαλμάτων HackerOne της εταιρείας, όπου και σχολίασε όλα αυτά τα δελτία επιβράβευσης σφαλμάτων της εταιρείας.

Ο Curry ανέφερε ότι έμαθε για πρώτη φορά για την παραβίαση, αφού ο εισβολέας άφησε το παραπάνω σχόλιο σε μια αναφορά ευπάθειας που υπέβαλε στην Uber πριν από δύο χρόνια.

Η Uber εκτελεί ένα πρόγραμμα επιβράβευσης σφαλμάτων HackerOne, όπου επιτρέπει στους ερευνητές ασφαλείας να αποκαλύπτουν ιδιωτικά τις ευπάθειες στα συστήματα και τις εφαρμογές της, με αντάλλαγμα μια χρηματική ανταμοιβή επιβράβευσης σφαλμάτων. Αυτές οι αναφορές ευπάθειας προορίζονται να διατηρούνται εμπιστευτικές έως ότου δημοσιευτεί μια επιδιόρθωση για να αποτρέψει τους εισβολείς από το να τις εκμεταλλευτούν σε επιθέσεις.

Όπως καταλαβαίνετε ο εισβολέας κατέβασε όλες τις αναφορές ευπάθειας, προτού χάσει την πρόσβαση στο πρόγραμμα επιβράβευσης σφαλμάτων της Uber. Αυτό πιθανότατα περιλαμβάνει αναφορές ευπάθειας που δεν έχουν επιδιορθωθεί, παρουσιάζοντας σοβαρό κίνδυνο ασφάλειας για την Uber και στο μέλλον.